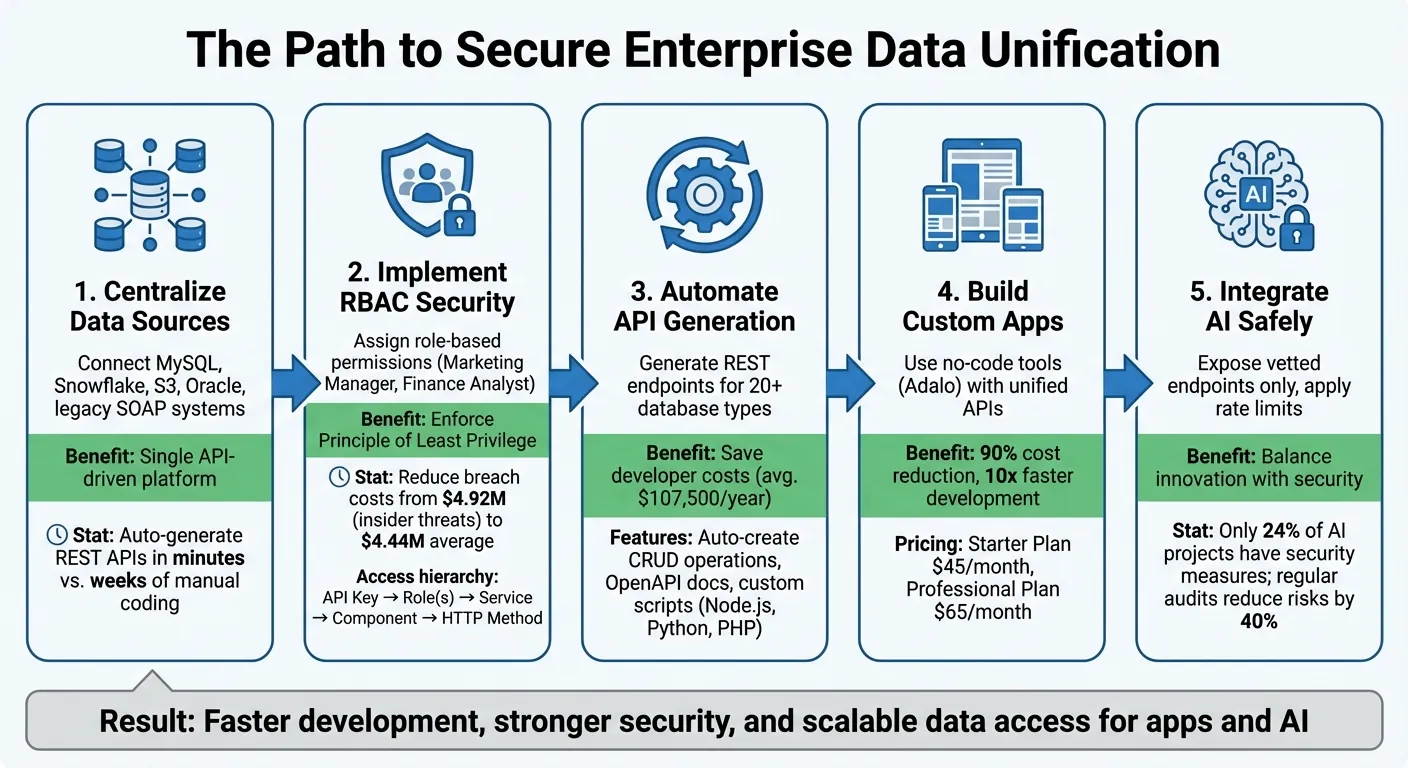

Unificar tus servicios corporativos puede ahorrar tiempo, reducir riesgos de seguridad y optimizar integraciones de aplicaciones e IA. Al centralizar sistemas como MySQL, Snowflake, o S3 en una plataforma única impulsada por API, eliminas las ineficiencias de datos dispersos. Agrega Control de Acceso Basado en Roles (RBAC) para garantizar acceso seguro basado en permisos para usuarios, aplicaciones y herramientas de IA. ¿El resultado? Desarrollo más rápido, seguridad más sólida y datos más accesibles para aplicaciones personalizadas e IA.

Plataformas como Adalo, un generador de aplicaciones sin código para aplicaciones web impulsadas por bases de datos y aplicaciones nativas para iOS y Android—una versión en las tres plataformas, publicadas en Apple App Store y Google Play, facilitan el aprovechamiento de estos sistemas unificados. Al conectarse a API centralizadas, los equipos pueden crear aplicaciones personalizadas que accedan a datos corporativos en vivo sin escribir código backend complejo.

Puntos Clave:

- Plataforma de API Centralizada: Conecta todas las fuentes de datos a través de una única capa segura.

- RBAC: Administra roles de usuario y permisos para reforzar la seguridad de datos.

- Creación Automatizada de API: Genera API para bases de datos en minutos, ahorrando tiempo y costos.

- Aplicaciones Personalizadas: Usa las mejores herramientas sin código como Adalo para crear aplicaciones rápidamente con datos en vivo.

- Integración de IA: Expone datos con seguridad a herramientas de IA con controles de acceso estrictos.

Este enfoque simplifica operaciones, refuerza la seguridad y respalda la escalabilidad, facilitando que las empresas innoven mientras protegen información sensible.

Proceso de 5 Pasos para Unificar Servicios Corporativos con RBAC e Integración Segura de API

Control de Acceso Basado en Roles (RBAC): La Forma Inteligente de Asegurar el Acceso

sbb-itb-d4116c7

Construyendo una Arquitectura Centralizada para Servicios Corporativos

Reunir fuentes de datos dispersas—como MySQL, Oracle, SQL Server, S3/SFTP e incluso sistemas antiguos basados en SOAP—en una única plataforma coherente no es una tarea menor. ¿El objetivo? Crear un ecosistema impulsado por API donde cada sistema se comunique sin problemas, sin importar cuán anticuado o único sea su diseño. Este enfoque no solo simplifica la integración sino que también facilita mucho el mantenimiento continuo.

En el corazón de este sistema está la arquitectura REST. Cada recurso está vinculado a una URL, y métodos HTTP estándar como GET, POST, PUT y DELETE definen cómo interactúas con ellos. Esta estructura consistente reduce la confusión y garantiza que múltiples equipos puedan trabajar con los mismos sistemas sin interferencias. En lugar de pasar semanas escribiendo código backend personalizado, herramientas como DreamFactory pueden generar API REST completamente funcionales en solo minutos. Estas plataformas crean automáticamente puntos finales para operaciones CRUD, procedimientos almacenados y administración de bases de datos, ahorrando tiempo y esfuerzo.

Diseñando un Ecosistema Impulsado por API

Un enfoque API-first prioriza las API como la forma principal de acceder a datos, cerrando la brecha entre sistemas heredados y modernos. Con un diseño sin estado, cada solicitud lleva toda la información necesaria, simplificando tareas como el equilibrio de carga y permitiendo escalado horizontal sin preocuparse por la administración de sesiones.

Incluso los sistemas más antiguos pueden entrar en la era moderna sin una revisión completa. Por ejemplo, los servicios SOAP más antiguos pueden envolvarse en una interfaz REST, haciéndolos accesibles a través de puntos finales generados automáticamente [9, 11]. De manera similar, los conectores HTTP remotos pueden actuar como proxies para API de terceros o heredadas, enrutándolos a través de una puerta de enlace central para optimizar la administración y la seguridad. Este enfoque garantiza que todos los sistemas, sin importar su origen, puedan funcionar juntos de manera eficiente.

Usando Generación Automatizada de API

Construir API manualmente puede ser una empresa costosa. Con el desarrollador de software promedio ganando alrededor de $107,500 anuales, automatizar la creación de API se convierte en una decisión financiera inteligente. Plataformas como DreamFactory simplifican este proceso generando API REST para más de 20 tipos de bases de datos, incluidos SQL Server, PostgreSQLy opciones basadas en la nube como Snowflake.

El proceso es sencillo: proporciona las credenciales de tu base de datos, y la plataforma crea automáticamente puntos finales REST. Al mismo tiempo, genera documentación OpenAPI (Swagger), proporcionando a los desarrolladores herramientas para pruebas interactivas sin escribir código del lado del cliente. Para necesidades más avanzadas, puedes agregar lógica empresarial personalizada usando secuencias de comandos del lado del servidor con Node.js, Python o PHP. Estos scripts pueden validar datos, transformar estructuras anticuadas o activar flujos de trabajo—todo sin alterar la fuente de datos original. Esta automatización sienta las bases para un sistema que es eficiente y escalable.

Asegurando Escalabilidad y Rendimiento

Para manejar demandas crecientes, la arquitectura inteligente y las optimizaciones cuidadosas son clave. Una arquitectura de n capas separa las capas de presentación, lógica y datos, permitiendo que cada una se escale de forma independiente según sea necesario. Para escalado horizontal, puedes implementar múltiples instancias de puerta de enlace de API detrás de un equilibrador de carga, usando Docker contenedores administrados por Kubernetes para una orquestación sin problemas.

Las mejoras de rendimiento provienen de varias técnicas. La agrupación de conexiones ayuda a administrar múltiples conexiones de bases de datos, evitando la sobrecarga de recursos. El almacenamiento en caché de definiciones de servicio reduce consultas innecesarias de bases de datos, mientras que los encabezados de control de caché HTTP permiten que los sistemas intermediarios sirvan datos sin consultar repetidamente el servidor de origen. Para proteger los sistemas backend de picos de tráfico, se pueden implementar limitación de velocidad y limitación de ancho de banda. Para autenticación segura y escalable, los Tokens Web JSON (JWT) eliminan la necesidad de almacenamiento de sesiones del lado del servidor, facilitando el escalado entre múltiples servidores.

Al integrar una base de datos heredada, es prudente empezar con cuidado. Por ejemplo, crear un rol de solo GET garantiza que los datos de producción permanezcan seguros durante las pruebas. Este paso te permite validar la integración sin arriesgar cambios no intencionados.

La arquitectura es de n capas, por lo que puedes escalar y asegurar las capas de presentación, lógica y datos por separado.

- Spencer Nguyen, Moderador de Contenido en DreamFactory

Implementando Control de Acceso Basado en Roles (RBAC) para Federación Segura

Una vez que tu arquitectura de API unificada está en su lugar, el siguiente paso es controlar el acceso. Sin las salvaguardas adecuadas, incluso el sistema mejor diseñado puede convertirse en un riesgo de seguridad. el Control de Acceso Basado en Roles (RBAC) ofrece una forma estructurada de garantizar que usuarios, aplicaciones y herramientas de IA solo accedan a los datos que están autorizados a manejar.

Fundamentos de RBAC

RBAC es un modelo de autorización que asigna permisos basados en roles en lugar de usuarios individuales. En lugar de hacer malabarismos con permisos para cada usuario, creas roles—como "Gerente de Marketing" o "Analista Financiero"—y luego asignas usuarios a esos roles. Este enfoque es mucho más fácil de administrar, especialmente a medida que tu organización crece.

El Instituto Nacional de Estándares y Tecnología (NIST) describe tres reglas clave para RBAC:

- Asignación de Roles: Un usuario solo puede acceder a permisos si está asignado a un rol.

- Autorización de Roles: El rol activo de un usuario debe estar autorizado para él.

- Autorización de Permisos: Los permisos solo son accesibles si están autorizados para el rol del usuario.

Estas reglas refuerzan el Principio de Menor Privilegio (PoLP), que limita el acceso solo a lo necesario para el trabajo de un usuario. Esto minimiza el daño potencial en caso de una violación, reduciendo el alcance o "radio de explosión" de las cuentas comprometidas.

Las violaciones de datos causadas por personas malintencionadas internas son especialmente costosas, promediando $4,92 millones por incidente, en comparación con el costo promedio general de violación de $4,44 millones. Alarmantemente, solo el 24% de los proyectos actuales de IA generativa incluyen medidas para asegurar sus iniciativas.

Modelo RBAC

RBAC Principal (Plano) Mapeo básico de rol a permiso

RBAC jerárquico Los roles heredan permisos de subroles

RBAC Restringido Refuerza la Separación de Deberes (SoD)

RBAC Simétrico Visibilidad avanzada y mapeo de permisos

Estos modelos RBAC forman la columna vertebral de la gestión segura de API.

Asegurar API con RBAC

RBAC juega un papel crucial en la seguridad de API al definir jerarquías claras de roles y permisos. Al federar servicios a través de API, RBAC conecta usuarios, aplicaciones y servicios de API REST en un marco de gobernanza cohesivo. El acceso se estructura jerárquicamente: Clave de API → Rol(es) → Servicio → Componente → Método HTTP. Después de la autenticación, los usuarios reciben un JSON Web Token (JWT) que lleva sus permisos definidos por RBAC para llamadas API posteriores.

Con controles granulares, los roles pueden restringirse a componentes específicos, como una única tabla de base de datos (_table/employees/*) o una carpeta de almacenamiento particular. También puede definir qué métodos HTTP se permiten usando máscaras de verbo. Por ejemplo, un rol de "solo lectura" podría permitir solo solicitudes GET (valor de máscara: 1), mientras que un rol de "entrada de datos" podría permitir tanto GET como POST (valor de máscara: 3) pero bloquear DELETE.

Para organizaciones que utilizan soluciones de Inicio de Sesión Único (SSO) como Active Directory, Okta, o SAML 2.0, RBAC puede automatizar asignaciones de roles basadas en grupos de identidad existentes. Esto significa que cuando alguien cambia de rol o departamento, sus permisos de API se actualizan automáticamente, sin esfuerzo manual requerido.

Reducir Riesgos con Permisos Granulares

Las configuraciones efectivas de RBAC van más allá de asignaciones básicas de roles, incorporando granularidad a nivel de componente y control de acceso a nivel de registro. Por ejemplo, los filtros del lado del servidor pueden reforzar reglas como "campo-operador-valor", limitando la visibilidad de datos a registros específicos, como permitir que los usuarios vean solo los registros que crearon.

RBAC restringe el acceso del usuario a los niveles mínimos requeridos para realizar un trabajo. Esto ayuda a las organizaciones a reforzar las mejores prácticas de seguridad como el principio de menor privilegio (PoLP), que disminuye el riesgo de violaciones de datos y fugas de datos.

Los permisos mal configurados son una causa principal de incidentes de seguridad, contribuyendo al 22% de las violaciones, mientras que los actores internos representan el 65% de las violaciones. Las revisiones de acceso regulares pueden reducir los riesgos de seguridad hasta en un 40%. Para cumplir con estándares de cumplimiento como GDPR, HIPAA y PCI DSS, los registros de auditoría deben capturar detalles como ID de usuario, marcas de tiempo, puntos finales de API accedidos, direcciones IP y códigos de estado HTTP.

Un consejo práctico para integrar bases de datos heredadas es comenzar con un rol de solo GET durante las pruebas. Esto garantiza que los datos de producción permanezcan seguros mientras se valida la integración. Los permisos se pueden expandir gradualmente a medida que crece la confianza. De manera similar, emitir claves de API únicas para cada aplicación o servicio, cada una vinculada a roles específicos, ayuda a contener posibles violaciones.

Construir Aplicaciones Personalizadas con Datos Unificados

Las aplicaciones personalizadas ahora pueden acceder a datos corporativos en tiempo real a través de API unificadas y seguras. Esto elimina los retrasos causados por cuellos de botella de TI o cambios de infraestructura, dando a los equipos acceso instantáneo a la información que necesitan.

Conectar Aplicaciones a API Unificadas

La función External Collections de Adalo hace posible conectar aplicaciones personalizadas a API REST unificadas, habilitando operaciones Create, Read, Update y Delete (CRUD) en tiempo real, sin necesidad de codificación. La configuración de estas conexiones implica proporcionar la URL base de la API, encabezados HTTP seguros (como X-DreamFactory-API-Key), y mapear claves JSON con precisión.

En 2026, DreamFactory lanzó una guía técnica que muestra cómo crear un directorio móvil de empresa usando la base de datos de ejemplo "Employees" de MySQL. Esta base de datos contiene seis tablas y aproximadamente cuatro millones de registros. La guía demostró la generación de una API REST para la base de datos, la configuración de un rol de solo lectura con Control de Acceso Basado en Roles (RBAC) y la conexión de la API a Adalo usando el encabezado X-DreamFactory-API-Key . Usando los componentes Simple List y Magic Text de Adalo, los perfiles de empleados en tiempo real se mostraron en dispositivos iOS y Android.

Al configurar su conexión, es crucial alinear la "Clave de Resultados" con la estructura de respuesta de su API. Por ejemplo, si la API devuelve datos bajo una clave resource , configure su plataforma sin código en consecuencia. Una vez que la conexión de API es segura, desarrollo de aplicaciones sin código puede simplificar aún más el proceso.

Sin Código para Desarrollo Rápido

Ada, el constructor de IA de Adalo, te permite describir lo que deseas y genera tu app. Magic Start crea fundaciones de aplicaciones completas a partir de una descripción, mientras que Magic Add agrega funciones mediante lenguaje natural.

Las API unificadas combinadas con plataformas sin código permiten a los equipos construir interfaces interactivas en minutos usando herramientas de arrastrar y soltar. Este enfoque puede reducir los costos de desarrollo hasta en un 90% y acelerar el proceso hasta 10 veces en comparación con métodos de codificación tradicionales. El AI Builder de Adalo mejora esta eficiencia al permitir la creación y edición de aplicaciones a través de comandos de lenguaje natural. Por ejemplo, Magic Start genera un marco de aplicación completo basado en una descripción simple, mientras que Magic Add le permite implementar nuevas características describiéndolas en lenguaje simple.

La función Magic Text de Adalo también simplifica la integración de datos al mapear dinámicamente campos como first_name o last_name desde API unificadas directamente a componentes de aplicación. Esto garantiza que su aplicación refleje datos en vivo y precisos de sistemas corporativos sin entrada manual ni codificación complicada, facilitando la adaptación a medida que cambian las necesidades comerciales.

Publicar Aplicaciones Multiplataforma

Con API unificadas y herramientas sin código, implementar aplicaciones en web, iOS y Android se vuelve sencillo. El modelo "construir una vez, implementar en cualquier lugar" de Adalo permite que una única conexión de API potencialice aplicaciones en múltiples plataformas sin la necesidad de códigos base separados.

Adalo simplifica el proceso de publicación con una infraestructura robusta capaz de manejar millones de solicitudes diarias y ofrecer un tiempo de actividad del 99%+. Las aplicaciones se pueden enviar directamente a la App Store de Apple y Google Play. La publicación nativa requiere activos específicos de la plataforma y membresías de desarrollador, con tiempos de aprobación que típicamente oscilan entre 1–3 días en Google Play y 2–7 días en App Store de Apple.

El Plan Starter de Adalo, con un precio de $36/mes (o $36/mes anualizados), admite la publicación de aplicaciones nativas. Para integraciones API avanzadas y acciones personalizadas, el Plan Profesional está disponible en $36/mes (o $52/mes anualizados). Los costos adicionales incluyen una membresía Programa de Desarrolladores de Apple ($99/año) y una tarifa de registro única Google Play Console de $25. Este enfoque ofrece una alternativa económica al desarrollo tradicional mientras proporciona la flexibilidad para actualizar aplicaciones en todas las plataformas simultáneamente.

Exponiendo servicios corporativos de forma segura a herramientas de IA

Al integrar herramientas de IA en sistemas corporativos, el desafío definitivo es garantizar la seguridad de los datos mientras se aprovecha el potencial transformador de la IA.

Equilibrando innovación en IA y seguridad

La IA ha revolucionado las operaciones empresariales, pero también introduce nuevas vulnerabilidades. De manera alarmante, solo el 24% de los proyectos de IA generativa incluyen medidas de seguridad adecuadas. Las apuestas son altas, con el costo promedio de una violación de datos superando los $4.45 millones.

El problema central radica en encontrar el equilibrio correcto: dar a la IA suficiente acceso para realizar sus tareas de manera efectiva sin comprometer datos sensibles. La mala gestión de este equilibrio es una causa importante de fracaso en un tercio de los proyectos de IA. Los equipos a menudo cometen errores al restringir excesivamente el acceso, lo que limita la funcionalidad de la IA, o al exponer excesivamente los datos, lo que crea brechas de seguridad. ¿La solución? Trata los sistemas de IA como lo harías con cualquier cliente externo que no sea de confianza, aplicando controles rigurosos de autenticación y acceso.

"Trata la IA como cualquier cliente externo que no sea de confianza. Cada acción debe ser autenticada, autorizada y registrada." - Kevin McGahey, Líder de producto en DreamFactory

Para minimizar riesgos, un control de acceso basado en roles (RBAC) robusto es esencial para gestionar el acceso de la IA de manera efectiva.

Usando RBAC para gobernar el acceso de IA

RBAC asegura que las herramientas de IA solo accedan a los datos que necesitan, nada más. En lugar de otorgar acceso sin restricciones a la base de datos, asignas roles específicos adaptados a la función de la IA. Por ejemplo, una IA de servicio al cliente podría tener acceso de solo lectura a perfiles de clientes e historial de pedidos pero sin acceso a registros financieros o de empleados.

Este enfoque se alinea con el principio de privilegio mínimo, que limita el acceso solo a las tablas, campos o filas necesarias. Por ejemplo, una IA que analiza tendencias de ventas no necesita nombres de clientes ni detalles de pagos; datos anónimos o enmascarados son suficientes mientras se mantiene la privacidad.

RBAC también aborda el error humano, que causa el 22% de las violaciones de datos. Al estandarizar las reglas de acceso, reduce la probabilidad de permisos mal configurados. Las auditorías regulares —trimestrales, por ejemplo— pueden mitigar aún más los riesgos al prevenir la "desviación de permisos", donde los sistemas de IA retienen acceso que ya no necesitan. Estas revisiones pueden reducir los riesgos de seguridad hasta un 40%.

Ejemplos de integración de IA

El acceso controlado no se detiene en RBAC; se extiende a cómo la IA interactúa con tus sistemas. Usando puertas de enlace de API, puedes exponer solo puntos finales vetados a herramientas de IA. Por ejemplo, en lugar de permitir que un asistente de IA ejecute consultas SQL sin procesar, puedes proporcionar API REST parametrizadas. Un punto final como /sales/monthly-summary podría devolver datos agregados, evitando la exposición de detalles de transacciones sin procesar.

Las medidas de seguridad adicionales incluyen cortacircuitos para detener solicitudes de IA excesivas o repetitivas. Los límites de tasa y los límites de tamaño de respuesta previenen la sobrecarga de infraestructura. El cumplimiento es otro factor crítico: mantener registros de auditoría con IDs de usuario, marcas de tiempo y detalles de carga útil asegura la adherencia a regulaciones como GDPR, HIPAA y SOC 2.

La IA también puede jugar un papel en asegurarse a sí misma. Los sistemas de gestión de acceso impulsados por IA monitorizan anomalías, como transferencias de datos inusuales o intentos de acceso fuera de horas. Este monitoreo proactivo puede reducir los incidentes de seguridad hasta un 60% a 80%, creando un ciclo de retroalimentación donde la IA mejora la seguridad general al identificar amenazas que las verificaciones manuales podrían pasar por alto.

Mantenimiento y escalado de sistemas unificados

Crear un sistema unificado es solo el comienzo. Mantenerlo funcionando correctamente mientras tu organización crece requiere monitoreo cuidadoso y estrategias inteligentes de escalado. Una base sólida es clave para garantizar la confiabilidad y escalabilidad a largo plazo.

Monitoreo y optimización

Vigilar el rendimiento del sistema es crucial para mantener la confiabilidad. Para sistemas respaldados por API, la indexación de bases de datos juega un papel importante en acelerar el procesamiento de consultas al ayudar al motor de la base de datos a localizar datos de manera más eficiente. Combina esto con herramientas de almacenamiento en caché de múltiples niveles como Redis o Memcached, y puedes reducir significativamente la presión en la base de datos y mejorar los tiempos de respuesta.

Por ejemplo, introducir almacenamiento en caché de base de datos en un Digital Ocean Droplet de $15 redujo los tiempos de respuesta de la API de MySQL de 2,524 ms a solo 101 ms.

En sistemas distribuidos, los equilibradores de carga son esenciales. Distribuyen las solicitudes entrantes de API entre múltiples servidores, asegurando una alta disponibilidad y previniendo cuellos de botella.

Diferentes partes interesadas necesitan diferentes perspectivas de los datos de rendimiento. Los equipos de TI priorizan la estabilidad del sistema y el uso de recursos, los desarrolladores se concentran en métricas vinculadas al rendimiento e implementaciones, mientras que los gerentes de negocios se preocupan por las tasas de éxito de las transacciones y los niveles de servicio. Un modelo Métricas como servicio (MaaS), que utiliza almacenamiento centralizado de datos de series temporales, asegura que todos obtengan una vista clara y unificada de la salud del sistema sin crear silos de datos.

Al mantenerse al tanto del monitoreo de rendimiento, puedes recopilar la información necesaria para tomar decisiones de escalado más inteligentes.

Escalado para el crecimiento

El escalado no es solo cuestión de agregar más servidores; requiere una arquitectura bien pensada. El control de acceso basado en roles (RBAC) es un excelente ejemplo de cómo los sistemas estructurados pueden escalarse de manera eficiente. A diferencia de las listas de control de acceso (ACL), que se vuelven engorrosas al gestionar permisos para miles de usuarios, RBAC simplifica esto al asignar permisos a roles, que luego se pueden aplicar a grandes grupos de usuarios.

"RBAC se ha convertido en un estándar ampliamente adoptado en empresas porque ayuda a implementar el principio de privilegio mínimo, donde los usuarios reciben solo el acceso que requieren, y se escala bien a medida que las organizaciones crecen." - Aerospike

Para simplificar aún más los permisos, RBAC jerárquico permite que los roles superiores hereden permisos de los inferiores, eliminando asignaciones repetitivas en configuraciones complejas. Agregar etiquetas de recursos —como etiquetar activos por región, equipo o entorno— te permite gestionar dinámicamente los permisos en lugar de confiar en actualizaciones manuales.

Las auditorías regulares son clave para prevenir la "proliferación de privilegios", donde los usuarios acumulan permisos innecesarios con el tiempo. Integrar RBAC con herramientas de gestión de identidades como Okta, Azure AD o LDAP asegura que cuando los empleados se van, su acceso se revoque automáticamente en todos los sistemas.

"Si no puedes responder con confianza quién tiene acceso a qué en tu entorno, te resultará difícil pasar auditorías." - William Loy, Teleport

Opciones de infraestructura de nivel empresarial

A medida que tu sistema crece, las soluciones de nivel empresarial se vuelven esenciales para mantener tanto la escalabilidad como la seguridad. Características como inicio de sesión único (SSO), infraestructura dedicada y certificaciones de cumplimiento a menudo se requieren para industrias reguladas o entornos de alta seguridad. Si bien la infraestructura compartida funciona para muchos casos de uso, industrias específicas demandan más control.

Adalo Blue atiende estas necesidades al ofrecer infraestructura dedicada, integración SSO con proveedores de identidad empresarial y gestión de permisos avanzada adaptada a políticas de seguridad corporativas. Para organizaciones que tratan con sistemas heredados que carecen de API modernas, la integración DreamFactory permite conectarse a casi cualquier base de datos o servicio web sin necesidad de una revisión completa.

Documentar los procesos de escalado en procedimientos operativos estándar claros (SOP) para tareas como gestión de incidentes, incorporación y mantenimiento asegura consistencia y accesibilidad. Automatizar tareas repetitivas, como entrada de datos o generación de reportes, libera recursos para iniciativas más estratégicas.

Mantener visibilidad en las métricas de rendimiento es crítico. De manera alarmante, el 60% de las grandes empresas carecen de esta visibilidad, lo que puede impactar directamente las ganancias. Al combinar monitoreo robusto, estrategias efectivas de escalado e infraestructura de nivel empresarial, tu sistema unificado puede crecer junto con tu organización mientras mantiene el rendimiento y la seguridad intactos.

Conclusión: El futuro de la innovación empresarial segura

Llevar servicios corporativos bajo un sistema unificado impulsa la innovación al centralizar el acceso a datos mediante la creación automatizada de API, controles de acceso detallados basados en roles (RBAC), y plataformas de software sin código. Esta estrategia se vincula directamente a debates anteriores sobre arquitectura centralizada e implementación de RBAC, ofreciendo un enfoque simplificado para necesidades empresariales modernas.

La generación automatizada de API reduce significativamente el tiempo de desarrollo mientras gestiona registros complejos e interconectados con facilidad. Los controles de acceso granulares protegen datos sensibles mientras apoyan el desarrollo rápido de aplicaciones, y las medidas de seguridad integradas aseguran una gestión de acceso consistente en todas las plataformas. En lugar de obstaculizar el progreso, la seguridad se convierte en una fortaleza central que crece con tu negocio.

Los negocios que prosperen serán aquellos que puedan innovar rápidamente sin comprometer la seguridad. Un modelo basado en API separa las operaciones de front-end y back-end, permitiendo lanzamientos simultáneos en plataformas móviles, web e IA. Las soluciones de nivel empresarial mejoran aún más esta flexibilidad al integrar sistemas antiguos y fortalecer la seguridad.

La centralización, RBAC robusto, y plataformas sin código son las herramientas para crear un sistema seguro, escalable y ágil que crece junto con su negocio.

Publicaciones de Blog Relacionadas

- Permisos Basados en Roles para Herramientas Internas

- Mejores Prácticas para Herramientas Internas Escalables

- Cómo habilitar el desarrollo de aplicaciones detrás del firewall corporativo usando RBAC con sistemas heredados de registro

- Creación de un Flywheel de Aplicación para Empleados con IA Primero y Control de Acceso Basado en Roles Siempre

Preguntas Frecuentes

¿Cómo mejora el Control de Acceso Basado en Roles (RBAC) la seguridad al integrar IA con sistemas corporativos?

El Control de Acceso Basado en Roles (RBAC) fortalece la seguridad al limitar el acceso a datos sensibles y funciones del sistema según roles de usuario predefinidos. Este enfoque garantiza que solo individuos o sistemas autorizados puedan realizar tareas específicas, reduciendo las posibilidades de acceso no autorizado.

Al alinear los permisos con las responsabilidades de cada rol, RBAC ayuda a prevenir tanto el mal uso accidental como intencional de los recursos de la empresa. Esta gestión de acceso estructurada se vuelve aún más crítica al incorporar IA, ya que protege la integridad de los datos y asegura el cumplimiento de protocolos de seguridad.

¿Cuáles son las ventajas de usar una plataforma API centralizada para gestionar datos corporativos?

El uso de una plataforma API centralizada simplifica cómo los negocios manejan y protegen sus datos corporativos. Al implementar el Control de Acceso Basado en Roles (RBAC), estas plataformas aseguran que solo los usuarios con los permisos correctos puedan acceder a datos sensibles. Este enfoque dirigido no solo fortalece la seguridad sino que también reduce el riesgo de acceso no autorizado.

Centralizar múltiples fuentes de datos y API en un solo sistema reduce la complejidad y los puntos potenciales de fallo. También hace que la integración con aplicaciones personalizadas y herramientas de IA sea mucho más fluida, permitiendo que los datos se compartan de forma segura para aplicaciones innovadoras. Estas plataformas simplifican los flujos de trabajo creando automáticamente API seguras y bien documentadas, acelerando el desarrollo y ayudando a los equipos a llevar productos al mercado más rápidamente.

Con soporte integrado para sistemas de autenticación empresarial como LDAP, Active Directory y OAuth, las plataformas API centralizadas ofrecen seguridad sólida y cumplimiento normativo mientras se escalan sin esfuerzo para satisfacer las necesidades empresariales. Se han convertido en una herramienta crucial para los negocios modernos que buscan mantenerse eficientes y seguros.

¿Cómo simplifican las herramientas sin código el desarrollo de aplicaciones con acceso a datos seguro y unificado?

Las plataformas sin código como Adalo simplifican el desarrollo de aplicaciones al automatizar la creación de API, facilitando la conexión con bases de datos como MySQL, PostgreSQL o SQL Server, sin necesidad de codificación de backend. Este enfoque simplificado permite a los desarrolladores construir aplicaciones impulsadas por datos de manera más eficiente, realizando operaciones CRUD directamente en colecciones externas sin complejidad innecesaria.

Estas plataformas también incluyen el Control de Acceso Basado en Roles (RBAC), una característica crítica para gestionar el acceso a datos seguro y controlado. RBAC asegura que los permisos se gestionen adecuadamente al exponer datos unificados a aplicaciones personalizadas o herramientas de IA, ayudando a mantener el cumplimiento y la seguridad. Al automatizar la gestión de API y priorizar la seguridad de datos, las herramientas sin código liberan a los desarrolladores para que se enfoquen en construir funcionalidades, acelerando el proceso de desarrollo de aplicaciones.

Construye tu aplicación rápidamente con una de nuestras plantillas de aplicación prediseñadas

Comienza a construir sin código