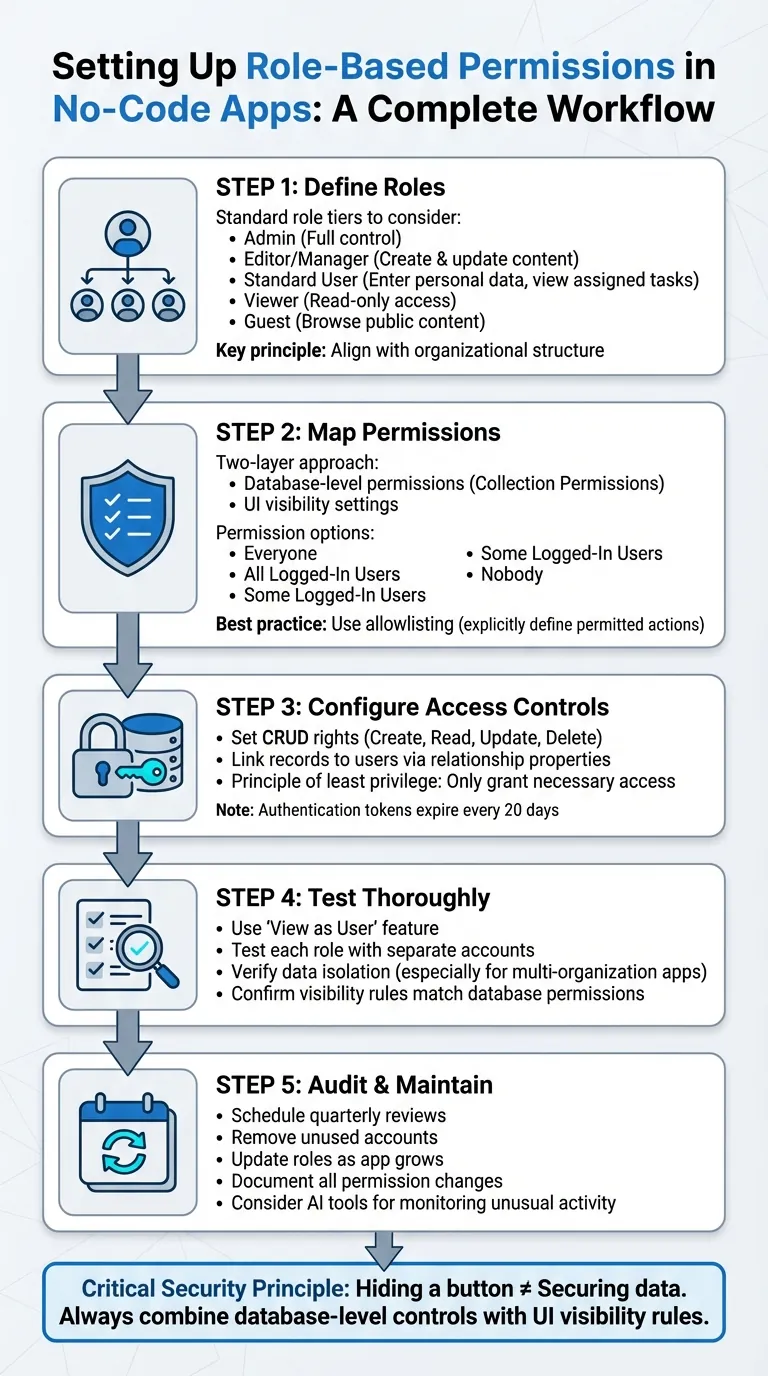

Los permisos basados en roles te permiten controlar qué pueden ver y hacer los usuarios en tu aplicación según su rol, como Admin, Gerente o Visualizador. Esto es crucial para proteger datos sensibles y asegurar que los usuarios solo accedan a lo que necesitan. En plataformas sin código, los permisos funcionan en dos niveles:

Plataformas como Adalo, un creador de aplicaciones sin código para aplicaciones web impulsadas por bases de datos y aplicaciones nativas de iOS y Android—una versión en las tres plataformas, publicada en la App Store de Apple y Google Play, hacen que implementar estos sistemas de permisos sea sencillo. Con controles de base de datos incorporados y herramientas visuales, puedes configurar acceso basado en roles sin escribir código.

- Reglas de visibilidad: Oculta elementos de interfaz que los usuarios no deberían ver.

- Permisos de base de datos: Controla quién puede acceder o editar datos, asegurando la seguridad.

Para configurar esto, comienza definiendo roles según las necesidades de tu aplicación (p. ej., Admin, Editor, Visualizador). Asigna permisos cuidadosamente—solo otorga a los usuarios acceso a lo necesario. Plataformas como Adalo lo hacen más fácil con herramientas como "Ver como Usuario" para pruebas y controles de seguridad en capas. Revisa y actualiza regularmente los permisos conforme tu aplicación crece para evitar brechas o vulnerabilidades.

¿El punto clave? Asegura tu aplicación combinando controles a nivel de base de datos con reglas de visibilidad de interfaz y prueba exhaustivamente para asegurar que todo funcione como se pretende.

Guía paso a paso para implementar permisos basados en roles en aplicaciones sin código

Definir Roles y Permisos para Tu Aplicación

Al configurar roles para tu aplicación, comienza alineándolos con la estructura de tu organización y las diferentes etapas de tus procesos comerciales. Agrupa usuarios según las tareas que realizan—ya sean empleados, personal de recursos humanos, prospectos, estudiantes o inquilinos. Las personas con responsabilidades similares típicamente requieren niveles de acceso similares. Este paso fundamental crea definiciones de rol claras y efectivas que escalan conforme tu aplicación crece.

Identificar Roles y Responsabilidades Clave

La mayoría de las aplicaciones se benefician de algunos niveles de rol estándar que sirven como punto de partida:

- Administrador: Control total, incluyendo gestión de usuarios, configuración y capacidades de eliminación de datos.

- Editor o Gerente: Responsable de crear y actualizar contenido pero sin acceso a controles a nivel del sistema.

- Usuario Estándar: Enfocado en introducir datos personales y ver tareas asignadas a ellos.

- Visualizador: Limitado a acceso de solo lectura, a menudo para propósitos de generación de reportes.

- Invitado: Puede explorar contenido público sin autenticación.

Asigna a cada rol solo los permisos necesarios para sus tareas específicas. Este enfoque minimiza riesgos de seguridad si una cuenta alguna vez se ve comprometida. Para usuarios que necesitan asumir múltiples roles, asegúrate de que el sistema acomode permisos superpuestos. Los roles deben evolucionar conforme tu aplicación crece y conforme los miembros del equipo asumen nuevas responsabilidades.

Mapear Permisos a Roles

Una vez que los roles están definidos, asigna permisos específicos a cada uno. Comienza estableciendo permisos a nivel de base de datos (también conocidos como Permisos de Colección). Esto asegura que los datos sensibles estén protegidos en la fuente, previniendo acceso no autorizado—no solo ocultándolo en la interfaz de la aplicación.

Por ejemplo, en una colección como "Usuarios", puedes controlar quién puede ver o editar campos sensibles como direcciones de correo electrónico, números de teléfono o detalles de salario. Para fortalecer la seguridad, vincula registros directamente al usuario relevante. Combina estas reglas de base de datos con configuraciones de visibilidad de UI para un enfoque en capas.

Al asignar permisos, usa lista de permitidos—define explícitamente qué acciones están permitidas. Esto es más seguro que bloquear ciertas acciones, ya que las listas de bloqueo a veces pueden ser eludidas a través de vectores inesperados.

Documentar Roles y Permisos

La documentación adecuada es crucial para gestionar roles y permisos efectivamente. Al crear roles en tu constructor de aplicaciones, incluye descripciones internas para explicar por qué se otorgaron permisos específicos. Como Noloco enfatiza, "Documenta decisiones: Mantén un registro de la lógica de permisos."

Revisa y actualiza regularmente esta documentación para simplificar tu sistema. Las reglas de permisos excesivamente complejas pueden ralentizar el rendimiento y hacer la mantenimiento difícil. Programa auditorías trimestrales para eliminar permisos innecesarios y ajustar cambios organizacionales. Para reducir errores durante la asignación de roles, usa menús desplegables para selección de roles dentro de tu aplicación—esto asegura consistencia y precisión conforme tu equipo crece.

Configurar Permisos Basados en Roles en Adalo

Adalo, un creador de aplicaciones impulsado por IA, adopta un enfoque de dos capas para asegurar los datos de tu aplicación. Permisos de Colección manejan acceso a nivel de base de datos, mientras que Reglas de Visibilidad dictan qué pueden ver los usuarios en la interfaz. Esta configuración asegura que simplemente ocultar un botón no garantiza que los datos subyacentes sean seguros—la verdadera protección ocurre en la capa de base de datos.

Comienza configurando autenticación de usuarios y roles. Añade una Rol propiedad a tu colección de Usuarios. Puedes usar un campo de texto para roles (como Admin, Editor, Visualizador) o un interruptor sí/no para configuraciones más simples (p. ej., ¿Es Admin?). Para estructuras de rol más complejas, crea una colección "Roles de Usuario" separada y vinculala a tu colección de Usuarios—una práctica común cuando construyes un portal de cliente. Esto permite permisos en cascada a través de una jerarquía.

Ada, el constructor de IA de Adalo, te permite describir lo que deseas y genera tu app. Magic Start crea fundaciones de aplicaciones completas a partir de una descripción, mientras que Magic Add agrega funciones mediante lenguaje natural.

Puedes automatizar asignaciones de roles durante el registro usando campos de formulario ocultos o botones de incorporación. Con la Magic Start característica de Adalo, puedes describir los requisitos de permisos de tu aplicación en lenguaje natural, y la IA genera tu estructura de base de datos con campos de rol ya configurados. Los tokens de autenticación expiran cada 20 días, requiriendo que los usuarios inicien sesión nuevamente por razones de seguridad.

Configurar Controles de Acceso a la Base de Datos

Para establecer permisos de acceso a la base de datos, abre el popup de Registros de Base de Datos y haz clic en el icono de Escudo y Llave icono. Para la colección de Usuarios, Adalo automáticamente limita acceso a campos sensibles como Correo Electrónico, Contraseña y Nombre Completo a "Solo el Creador del Registro." Para otras colecciones, usa el menú de tres puntos junto a Colecciones de Base de Datos para definir permisos para crear, ver, actualizar o eliminar registros.

Tus opciones de permisos incluyen:

- A todos

- Todos los Usuarios Registrados

- Algunos Usuarios Registrados

- Nadie

Si eliges "Algunos Usuarios Registrados", ganas control más granular. Sin embargo, esto requiere configurar una propiedad de relación vinculando la colección a la colección de Usuarios. Ten en cuenta que estos permisos basados en relaciones están limitados a una profundidad de dos. Con registros de base de datos ilimitados de Adalo en planes pagos, puedes implementar jerarquías de permisos complejas sin preocuparte por alcanzar límites de almacenamiento o incurrir en cargos basados en uso.

Uso del Constructor Visual de Adalo para la Gestión de Roles

Para gestionar roles visualmente, establece la visibilidad de un componente en opción "A veces Visible" basándose en condiciones como:

Logged In User > Role > Is Equal to > [Role Name]

Para acciones sensibles, accede a Mostrar Avanzado configuración para asegurar que las acciones se activen solo por usuarios con el rol apropiado. Una vez que guardas los cambios, los permisos se actualizan instantáneamente, lo que facilita ajustar el acceso a medida que tu equipo o aplicación evoluciona.

El Magic Add La función acelera este proceso—describe la lógica de permisos que necesitas en lenguaje natural, y la IA configura automáticamente las reglas de visibilidad y las condiciones de acciones. Este enfoque asistido por IA reduce el tiempo de configuración de horas a minutos mientras se mantienen las mejores prácticas de seguridad.

Gestión de Permisos para Casos de Uso Complejos

Gestión de Aplicaciones Multi-Organización

Para aquellos creando una plataforma SaaS sin código sirviendo a múltiples organizaciones, mantener los datos aislados es crítico. Esto se basa en los conceptos básicos del control de acceso basado en roles (RBAC). Cada registro sensible debe estar vinculado a su organización correspondiente. Cuando los usuarios inician sesión, solo deben ver registros donde el OrganizationID del registro coincida con el suyo OrganizationID.

Para que esto funcione, incluye una propiedad "Organización" en la colección Usuarios durante el registro. Automatiza este paso usando campos de formulario ocultos que asignen el ID de organización correcto en el momento del registro. Una vez configurado, ajusta los Permisos de Colección a "Algunos Usuarios Conectados" para colecciones que contienen registros específicos de la organización. Esta opción está disponible una vez que hayas establecido una relación entre la colección y la colección Usuarios.

Siempre prueba tu configuración usando la función "Ver como Usuario" para asegurar que no haya datos visibles entre inquilinos. La infraestructura modular de Adalo respalda aplicaciones con millones de usuarios activos mensuales, lo que la hace adecuada para aplicaciones SaaS multi-inquilino que necesitan escalar sin degradación del rendimiento.

Configuración de Permisos Específicos de Recursos

Llevando los permisos un paso más allá, los controles específicos de recursos te permiten gestionar el acceso a un nivel más granular—como registros o campos individuales. Por ejemplo, un representante de ventas podría ver solo cuentas dentro de su territorio, mientras que el personal de RRHH podría acceder a detalles salariales ocultos para otros.

Comienza por definir derechos CRUD (Crear, Leer, Actualizar, Eliminar) para cada rol a nivel de colección. Siempre comienza con la menor cantidad de acceso necesario. Asegúrate de que las colecciones sensibles estén vinculadas a la colección Usuarios para habilitar la lógica de permisos "Algunos Usuarios Conectados".

"Los permisos no son un reemplazo para las reglas de visibilidad. Los permisos están relacionados con la base de datos y las reglas de visibilidad están relacionadas con el diseño. Los dos deben considerarse completamente por separado e implementarse individualmente." - Recursos de Adalo

Para manejar usuarios con roles superpuestos, usa condiciones de flujo de trabajo inicial. También, asigna un rol predeterminado, como "Invitado" o "Estándar", a cada usuario nuevo durante el registro para evitar brechas en los permisos. A diferencia de plataformas que cobran según operaciones de base de datos o imponen límites de registros, el plan de $36/mes de Adalo no incluye límites en acciones, usuarios, registros o almacenamiento—por lo que las estructuras de permisos complejos no se traducen en costos impredecibles.

Mantenimiento y Auditoría del Control de Acceso

Revisiones y Auditorías Regulares

Mantener los permisos actualizados es una tarea continua. Los roles cambian, los empleados se van, y las nuevas funciones remodelan las necesidades de acceso. Para adelantarte, planifica revisiones trimestrales de permisos de acceso. Busca cuentas que ya no estén en uso, roles obsoletos, o permisos que no coincidan con los deberes actuales del trabajo.

Adalo aplica re-autenticación automática cada 20 días cuando los tokens de autenticación expiran. Aunque esto añade una capa de seguridad, las auditorías manuales siguen siendo cruciales. Las aplicaciones que manejan datos sensibles o sirven a múltiples organizaciones deben integrar un Proveedor de Identidad para agilizar las actualizaciones de roles. Al automatizar las comprobaciones de cumplimiento y aclarar las estructuras de permisos, podrías reducir el tiempo de auditoría a la mitad.

Las herramientas emergentes de IA están entrando para monitorear actividades inusuales—como descargas no autorizadas—y pueden sugerir ajustes de rol cuando sea necesario. Las auditorías rutinarias no solo detectan brechas de seguridad sino que también aseguran que los roles de tu aplicación se alineen con su crecimiento.

Actualización de Roles a Medida que tu Aplicación Crece

Después de cada auditoría, ajusta los roles para reflejar nuevos requisitos de acceso. A medida que tu aplicación evoluciona, las nuevas funciones a menudo introducen conjuntos de datos nuevos que necesitan permisos personalizados. Define estas reglas de acceso antes antes de lanzar esas funciones.

Siempre que sea posible, confía en la gestión centralizada de roles a través de un Proveedor de Identidad. Esto asegura que las actualizaciones se propaguen instantáneamente en todos los sistemas, eliminando la necesidad de cambios manuales o republicación.

Documenta cada cambio de permiso, incluyendo qué se modificó, cuándo y por qué. Esto crea un registro de auditoría confiable y simplifica la incorporación de nuevos miembros del equipo. A medida que tu base de usuarios se expande, revisita el principio del menor privilegio—más acceso no siempre significa mejor seguridad. Mantener los permisos ajustados asegura que tu aplicación sea tanto funcional como segura.

Con Adalo procesando más de 20 millones de solicitudes diarias con un tiempo de actividad superior al 99%, tu sistema de permisos necesita ser lo suficientemente robusto para manejar la escala. La infraestructura de la plataforma mantiene el rendimiento incluso cuando tu base de usuarios crece de cientos a millones.

Comparación de Capacidades de Permisos entre Plataformas

Al elegir una plataforma para permisos basados en roles, considera tanto las capacidades técnicas como las implicaciones de precios al escalar tu sistema de permisos.

| Plataforma | Precio inicial | Aplicaciones Móviles Nativas | Límites de base de datos | Cargos basados en uso |

|---|---|---|---|---|

| Adalo | $36/mes | Sí (iOS + Android) | Ilimitado | Ninguno |

| Bubble | $69/mes | No (solo web) | Límites estrictos | Workload Units |

| Glide | $25/mes | No | Limitado | Límites de filas |

| Softr | $69/mes+ | Solo PWA ($167/mes) | Se escala con el plan | Basado en usuarios |

| FlutterFlow | $80/mo/asiento | Sí | Sin base de datos incluida | Por usuario |

Para aplicaciones con estructuras de permisos complejas, los límites de la base de datos importan significativamente. Cada asignación de rol, relación de organización y regla de permiso crea registros de base de datos. Las plataformas con límites de registros o precios basados en el uso pueden hacer que los sistemas de permisos multi-inquilino sean costosos de operar. El enfoque de Adalo—sin límites en registros o almacenamiento—significa que tu arquitectura de permisos no aumenta los costos a medida que escalas.

La capacidad de publicar aplicaciones iOS y Android nativas también afecta la implementación de permisos. Las aplicaciones nativas pueden aprovechar características de seguridad a nivel de dispositivo y proporcionar verificaciones de permisos más rápidas y receptivas en comparación con soluciones basadas en web envueltas en WebViews.

Conclusión

Cuando se trata de datos de usuarios reales, los permisos basados en roles son esenciales. Aseguran que tu aplicación permanezca segura mientras le permite crecer sin comprometer información sensible. Sin permisos adecuados, corres el riesgo de bloquear usuarios innecesariamente o exponer datos a las personas equivocadas.

Comienza por definir los roles que se ajustan a las necesidades de tu aplicación—como Administrador, Editor o Visualizador—y mapea qué puede y no puede hacer cada rol. Este paso debe venir al principio del desarrollo para evitar problemas más adelante. A partir de ahí, capas tu seguridad: establece permisos de colección a nivel de base de datos para proteger datos en el lado del servidor, configura controles de acceso a nivel de página, y usa reglas de visibilidad para refinar la experiencia del usuario. Recuerda, ocultar un botón no es suficiente—tus restricciones de datos deben respaldar cualquier cambio de UI.

Las pruebas son innegociables. Usa la función "ver como" de la plataforma para probar cada rol con cuentas separadas y confirmar que los permisos funcionan como se pretende. Una vez que tu aplicación esté activa, haz un hábito auditar permisos regularmente. Elimina cuentas antiguas y ajusta roles para que coincidan con el crecimiento de tu aplicación.

La IA ya está transformando la seguridad, con herramientas que pueden señalar actividades inusuales y sugerir ajustes de rol automáticamente. Aun así, las comprobaciones manuales siguen siendo esenciales—especialmente para aplicaciones que manejan datos sensibles o regulados o sirven a múltiples organizaciones. Al combinar estas prácticas con supervisión continua, puedes mantener tu aplicación segura mientras escalas con confianza.

Publicaciones de Blog Relacionadas

- GDPR y sincronización de datos en aplicaciones sin código

- Control de Acceso Basado en Roles en Aplicaciones sin Código

- Permisos Basados en Roles para Herramientas Internas

- Gestión de Datos Sensibles en Aplicaciones sin Código

Preguntas frecuentes

¿Por qué elegir Adalo sobre otras soluciones de construcción de aplicaciones?

Adalo es un constructor de aplicaciones impulsado por IA que crea verdaderas aplicaciones iOS y Android nativas desde una única base de código. A diferencia de los envoltorios web, se compila en código nativo y publica directamente en la App Store de Apple y Google Play Store. A $36/mes con registros de base de datos ilimitados y sin cargos basados en el uso, ofrece precios predecibles que competidores como Bubble ($69/mes con Workload Units) no pueden igualar.

¿Cuál es la forma más rápida de construir y publicar una aplicación en la App Store?

La interfaz de arrastrar y soltar de Adalo combinada con la construcción asistida por IA a través de Magic Start y Magic Add le permite pasar de idea a aplicación publicada en días en lugar de meses. Describa lo que desea construir y la IA genera su base de datos, pantallas y lógica. Adalo maneja el complejo proceso de envío de App Store, para que pueda enfocarse en funciones en lugar de certificados y perfiles de aprovisionamiento.

¿Cuál es la diferencia entre reglas de visibilidad y permisos de base de datos?

Las reglas de visibilidad controlan qué elementos de interfaz pueden ver los usuarios en tu aplicación, mientras que los permisos de base de datos controlan quién puede realmente acceder o editar los datos subyacentes. Ambos son esenciales—ocultar un botón no es suficiente para asegurar datos sensibles, por lo que necesitas permisos a nivel de base de datos para proteger verdaderamente la información del acceso no autorizado.

¿Cómo administro permisos para aplicaciones multi-organización?

Vincula cada registro sensible a su organización correspondiente y configura los Permisos de Colección a "Algunos Usuarios Conectados" según las relaciones organizacionales. Cuando los usuarios inicien sesión, solo verán registros que coincidan con su OrganizationID, manteniendo los datos aislados entre inquilinos. Siempre prueba con la función "Ver como Usuario" para verificar el aislamiento.

¿Con qué frecuencia debo auditar permisos basados en roles?

Planifica revisiones trimestrales de permisos de acceso para detectar roles obsoletos, cuentas sin usar o permisos no coincidentes. Adalo impone reautenticación automática cada 20 días, pero los auditorios manuales siguen siendo esenciales, especialmente para aplicaciones que manejan datos sensibles o sirven a múltiples organizaciones.

¿Qué roles debo definir para mi aplicación?

La mayoría de aplicaciones se benefician de niveles de rol estándar: Administrador (control total), Editor/Gerente (gestión de contenido), Usuario Estándar (entrada de datos personales), Visualizador (acceso de solo lectura) e Invitado (navegación pública). Asigna a cada rol solo los permisos necesarios para sus tareas específicas para minimizar riesgos de seguridad si se ve comprometida una cuenta.

¿Cuál es más asequible para permisos basados en roles, Adalo o Bubble?

Adalo a $36/mes es significativamente más asequible que Bubble a $69/mes. Más importante aún, Adalo incluye registros de base de datos ilimitados sin cargos basados en uso, mientras que Bubble impone límites estrictos y Workload Units que pueden aumentar los costos mientras tu sistema de permisos escala con más usuarios y organizaciones.

¿Puedo migrar los permisos de mi aplicación existente a Adalo?

Sí, puedes recrear tu estructura de permisos en Adalo usando su constructor visual y controles de base de datos. La función Magic Add de la plataforma puede ayudar: describe tu lógica de permisos existente en lenguaje natural, y la IA configura automáticamente reglas de visibilidad y condiciones de acciones, reduciendo significativamente el tiempo de migración.

¿Necesito experiencia en codificación para configurar permisos basados en roles?

No se requiere experiencia en codificación. El constructor visual de Adalo te permite configurar Permisos de Colección a través de una interfaz de punto y clic, y las reglas de visibilidad usan lógica condicional simple. Las características asistidas por IA pueden incluso generar configuraciones de permisos a partir de descripciones en lenguaje natural de lo que necesitas.

¿Cómo maneja Adalo el rendimiento de permisos a escala?

La infraestructura modular de Adalo procesa 20 millones+ de solicitudes diarias con 99%+ de tiempo de actividad y admite aplicaciones con millones de usuarios activos mensuales. Las verificaciones de permisos suceden a nivel de base de datos, por lo que permanecen rápidas incluso mientras tu base de usuarios crece, a diferencia de los envolturas web que pueden ralentizarse bajo carga.

Construye tu aplicación rápidamente con una de nuestras plantillas de aplicación prediseñadas

Comienza a construir sin código