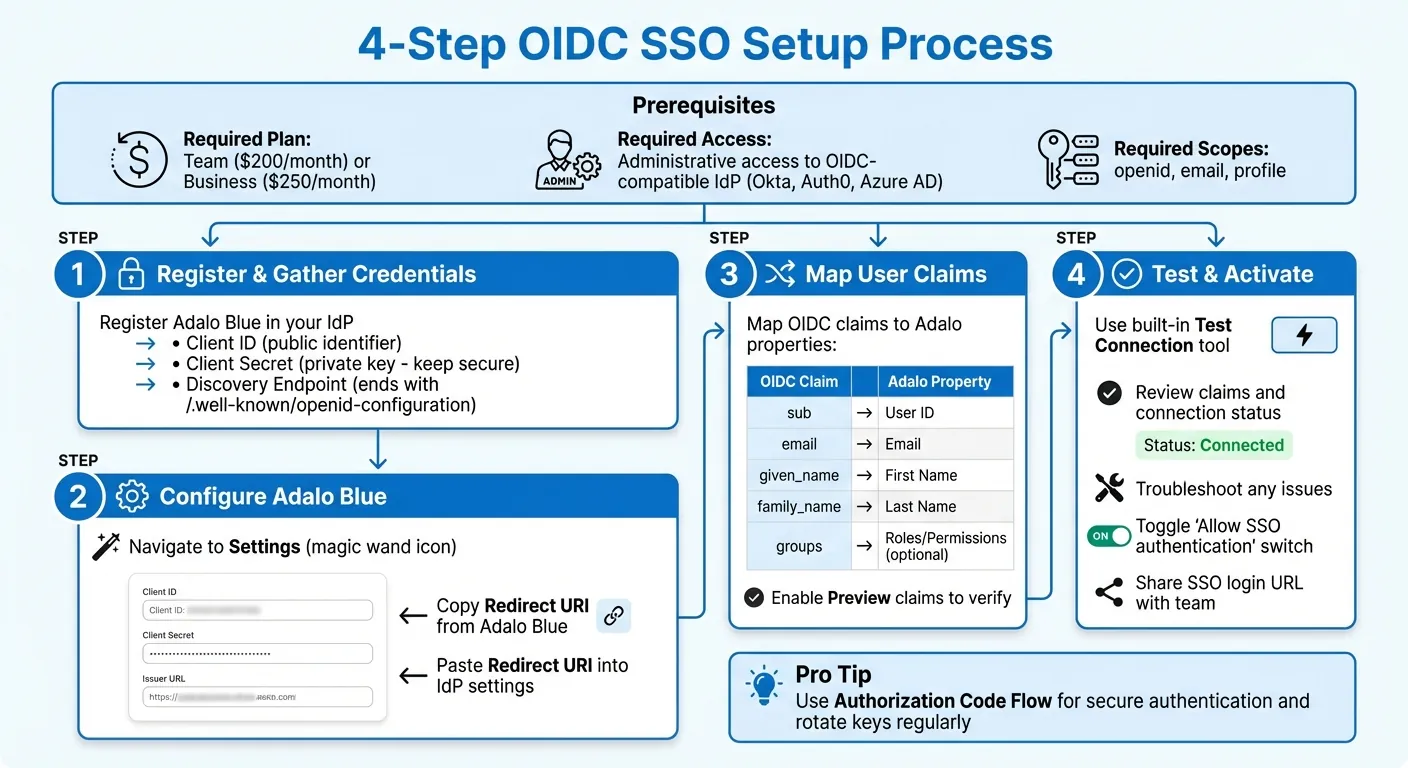

Para configurar OIDC SSO en Adalo Blue, necesitarás acceso administrativo a una cuenta en un IdP compatible con OIDC y una suscripción activa a Adalo Blue. Adalo es un generador de aplicaciones sin código para aplicaciones web basadas en bases de datos y aplicaciones iOS y Android nativas: una versión en las tres plataformas, publicada en la App Store de Apple y Google Play.

- Lo que necesitas: Acceso administrativo a un IdP compatible con OIDC (por ejemplo, Okta, Auth0) y un Adalo Blue Team ($250/mes) o plan Business ($250/mes).

- Descripción general de la configuración:

- Registra Adalo Blue en tu IdP y recopila el ID de cliente, el secreto de cliente y el extremo de descubrimiento.

- Configura Adalo Blue con estos detalles y asigna reclamaciones de usuario (por ejemplo,

email,sub) a propiedades de la aplicación. - Prueba la conexión usando las herramientas integradas de Adalo Blue para asegurar una autenticación adecuada.

- Activa SSO y comparte la URL de inicio de sesión con tu equipo.

Consejo profesional: Utiliza el flujo de código de autorización para una autenticación segura y asegúrate de que los openid, emaily profile alcances estén habilitados. Mantén tu configuración actualizada rotando regularmente las claves y monitoreando la configuración del IdP.

Esta guía te acompaña en cada paso, desde configurar tu IdP hasta probar y activar SSO en Adalo Blue, garantizando una integración suave y segura.

Proceso de configuración de OpenID Connect SSO para Adalo Blue

Requisitos previos para configurar OIDC SSO en Adalo Blue

Cuentas y permisos requeridos

Para configurar OIDC SSO en Adalo Blue, necesitarás acceso administrativo a una cuenta en el plan Team ($250/mes) o el plan Business ($250/mes). Estos planes incluyen la funcionalidad SSO requerida para la integración. Ten en cuenta que el plan Professional ($36/mes), aunque ofrece integración avanzada de API, no es compatible con las características completas de SSO.

Además, debes tener acceso administrativo a un proveedor de identidad (IdP) compatible con OIDC como Okta, Auth0 o Azure AD. Este acceso te permite crear integraciones, configurar URI de redirección y generar credenciales de cliente. Una vez que hayas confirmado tus permisos y cuentas, puedes comenzar a recopilar los detalles necesarios de tu IdP.

Información que necesitarás de tu IdP

Después de registrar Adalo Blue como una aplicación dentro de tu IdP, recopila estos elementos críticos de información:

- ID de cliente: Este es el identificador público de tu aplicación.

- Secreto de cliente: Una clave privada utilizada para autenticar Adalo Blue con tu IdP. Trata esto como una contraseña y mantenlo seguro.

- Extremo de descubrimiento: Generalmente termina con

/.well-known/openid-configurationy proporciona detalles de configuración automáticamente.

Para asegurar que todo está configurado correctamente, pega la URL del extremo de descubrimiento en un navegador. Debería devolver un objeto JSON con metadatos de conexión. Confirma que tu IdP está configurado para compartir los openid, profiley email alcances: estos son necesarios para asignar correctamente reclamaciones de usuario en Adalo Blue. Una vez que hayas recopilado estos detalles, estás listo para pasar a configurar Adalo Blue.

Acceso a la configuración de Adalo Blue

Con los detalles de tu IdP a mano, inicia sesión en Adalo Blue para comenzar la configuración de SSO. Ve a la sección Configuración (busca el icono de varita mágica en la barra lateral) para acceder a las opciones de configuración de SSO. Aquí encontrarás configuración de integración y seguridad donde puedes ingresar tus credenciales de IdP y administrar protocolos de autenticación.

Adalo Blue proporcionará un URI de redirección en su configuración. Copia este URI y pégalo en la configuración de aplicación de tu IdP para asegurar que las respuestas de autenticación se enruten al extremo correcto. Verifica que todos tus detalles de IdP estén preparados antes de entrar en el panel de configuración de Adalo Blue.

Cómo configurar OpenID Connect SSO

Configura tu proveedor de identidad (IdP)

Comienza iniciando sesión en tu cuenta del proveedor de identidad (IdP) con acceso administrativo. Ya sea que uses Okta, Auth0, Azure AD u otro proveedor compatible con OIDC, la configuración generalmente sigue un proceso similar. Primero, crea una nueva integración de aplicación, selecciona OIDC – OpenID Connect como el método de inicio de sesión, y elige Aplicación web para el tipo de aplicación.

A continuación, selecciona el tipo de concesión Código de autorización . Este flujo es altamente recomendado para integraciones basadas en web como Adalo Blue, ya que garantiza una autenticación segura del lado del servidor. Desde tu panel de Adalo Blue, copia la URL de devolución de llamada y pégala en el campo "URI de redirección de inicio de sesión" de tu IdP. Esta URL es crítica: dirige al IdP a enviar usuarios de vuelta a tu aplicación después de una autenticación exitosa.

También necesitarás configurar los alcances requeridos. Como mínimo, incluye el openid alcance junto con profile y email para asegurar que el IdP comparta información esencial del usuario. Una vez que guardes la aplicación, tu IdP generará un ID de cliente y Secreto de cliente. Asegúrate de copiar estos valores inmediatamente, ya que los necesitarás para el siguiente paso.

Ingresa detalles de OIDC en Adalo Blue

Dirígete a la Configuración sección en Adalo Blue haciendo clic en el icono de varita mágica en la barra lateral. Localiza el panel de configuración de SSO, donde encontrarás campos para ingresar tu ID de cliente, secreto de cliente y URL del emisor. Pega el ID de cliente y el secreto de cliente de tu IdP en los campos respectivos. Recuerda, el secreto de cliente es información sensible: trata esto como una contraseña y evita compartirlo o almacenarlo de forma insegura.

Para la URL del emisor, utiliza el extremo de descubrimiento de tu IdP, que generalmente termina con /.well-known/openid-configuration. Esta URL permite que Adalo Blue recupere y configure automáticamente extremos clave, como autorización, token e información de usuario, reduciendo el riesgo de errores manuales. Verifica que el URI de redirección en Adalo Blue coincida exactamente con el que ingresaste en tu IdP: cualquier inconsistencia, incluso menor, puede llevar a problemas de autenticación. Una vez que estos detalles se hayan ingresado, procede a asignar reclamaciones de usuario y roles para finalizar la configuración.

Asigna reclamaciones de usuario y roles

El paso final es asignar atributos de usuario de tu IdP a las propiedades de usuario de Adalo Blue. Cuando un usuario inicia sesión, el IdP envía un token de ID que contiene reclamaciones: información verificada sobre el usuario.

En la configuración de SSO de Adalo Blue, ubique la Clave de reclamación de nombre de usuario campo. Esto determina qué reclamación del IdP servirá como identificador único del usuario. Las opciones comunes incluyen sub o email. Para confirmar qué reclamación envía su IdP, habilite la función Vista previa de reclamaciones. Esta herramienta le permite inspeccionar las reclamaciones que se envían, asegurando que la información se alinee con los requisitos de su sistema.

| Reclamación OIDC | Propiedad de usuario de Adalo Blue | Descripción |

|---|---|---|

sub |

ID de usuario / Identificador único | El identificador único del usuario |

email |

Correo Electrónico | La dirección de correo electrónico verificada del usuario |

given_name |

Nombre | El nombre propio o de pila del usuario |

family_name |

Apellido | El apellido o nombre de familia del usuario |

groups |

Funciones / Permisos | Reclamación opcional para control de acceso basado en funciones |

Si su aplicación requiere control de acceso basado en funciones, configure su IdP para incluir una groups o roles reclamación en el token de ID. Adalo Blue puede usar esta reclamación para asignar automáticamente permisos a los usuarios al iniciar sesión. Mantenga la función Vista previa de reclamaciones habilitada durante la configuración inicial para verificar que todo se haya asignado correctamente. Una vez que esté seguro de que la configuración es precisa, puede deshabilitar la función de vista previa para uso regular.

Probar y activar OIDC SSO en Adalo Blue

Usar la herramienta de prueba de SSO de Adalo Blue

Antes de implementar SSO, es crucial probar la conexión en un entorno controlado. Diríjase a la Probar conexión pestaña en el panel de configuración de SSO de Adalo Blue y haga clic en Prueba de inicio de sesión. Esto simulará un flujo de SSO, abriendo una nueva ventana que muestra el estado de la conexión, destaca cualquier problema y muestra la respuesta completa de su proveedor de identidad (IdP).

La herramienta de prueba proporciona información detallada sobre las reclamaciones enviadas por su IdP. Estas incluyen atributos estándar como sub, emaily name, así como cualquier función personalizada que haya configurado. Revise cuidadosamente estos datos para confirmar que todas las asignaciones son precisas. Tenga la seguridad de que las pruebas no afectarán sus permisos.

Si el IdP envía un "token ligero" con información de usuario incompleta, los resultados de la prueba señalarán este problema. Para abordarlo, configure un punto final UserInfo (también llamada URL de Token Completo) para recuperar el perfil de usuario completo.

Asegúrese de resolver cualquier problema identificado durante las pruebas antes de proceder a la activación.

Solucionar problemas comunes

Cuando la prueba de conexión falla, la herramienta proporciona advertencias específicas para ayudarle a identificar el problema. Un problema frecuente es un URI de redirección que no coincide; incluso un pequeño error tipográfico o carácter adicional puede interrumpir la autenticación.

| Problema común | Causa Probable | Paso para solucionar problemas |

|---|---|---|

| URI de redirección no válido | Falta de coincidencia entre IdP y Adalo Blue | Asegúrese de que el URI coincida exactamente en ambos paneles |

| Datos de usuario faltantes | Alcances incorrectos o faltantes | Verificar openid, emaily profile los alcances se solicitan |

| Perfil incompleto | Tokens de ID ligeros del IdP | Configurar una URL de UserInfo (Token Completo) |

| Error de sincronización de funciones | Sensibilidad a mayúsculas o nombres de función no válidos | Coincida exactamente las cadenas de función de IdP con los valores esperados |

| 404 en metadatos | Punto de conexión de descubrimiento incorrecto | Asegúrese de que la URL termine con /.well-known/openid-configuration |

Verifica que la aplicación IdP incluya los alcances necesarios openid, emaily profile Prueba la URL de descubrimiento en tu navegador para confirmar que devuelve metadatos JSON. Presta especial atención a la asignación de roles, ya que distingue entre mayúsculas y minúsculas: los nombres de roles deben coincidir exactamente. Al probar asignaciones de roles, comienza con una cuenta no administrativa para evitar bloquearte accidentalmente el acceso administrativo.

Una vez que se resuelvan todos los problemas, estás listo para activar SSO.

Activa OIDC SSO para tu Equipo

Después de pasar todas las pruebas, activa SSO alternando la Permitir autenticación SSO opción en el panel de configuración. Verifica nuevamente las asignaciones de roles para asegurar que no sobrescriban ninguna asignación manual.

A continuación, cierra sesión y prueba el flujo de SSO para confirmar que todo funciona como se esperaba. Una vez verificado, comparte la URL de inicio de sesión SSO única con tu equipo.

Para evitar quedar bloqueado durante el despliegue, mantén activo un método de inicio de sesión administrativo secundario hasta que estés seguro de que varios miembros del equipo puedan autenticarse correctamente a través de SSO. Esta precaución asegura una transición fluida para tu equipo.

Cómo configurar Inicio de Sesión Único usando OIDC y OAuth2.0 dentro de Entra ID con aplicaciones de terceros

Mejores Prácticas para OIDC SSO Seguro y Escalable

Una vez que tu configuración de OIDC SSO esté probada, es hora de fortalecer y expandir tu integración con estas prácticas esenciales.

Asegura tu Configuración

Protege tus secretos implementando rotación regular de claves. Para rotar claves, genera un nuevo secreto en tu Proveedor de Identidad (IdP), actualízalo en Adalo Blue, y luego desactiva el secreto anterior de inmediato.

Para aplicaciones móviles y basadas en navegador, siempre usa el Flujo de Código de Autorización con PKCE. Esto ayuda a prevenir la interceptación de tokens durante el proceso de autenticación. Además, limita tus URI de redirección a URLs absolutas exactas. Evita usar subdominios comodín, ya que pueden exponer tu sistema a ataques de redirección de tokens por parte de actores maliciosos.

Solicita solo los alcances necesarios, como openid, emaily profile. Para aplicaciones destinadas a uso interno, puedes mejorar la seguridad restringiendo los inicios de sesión al dominio de correo electrónico de tu organización. Esta medida simple bloquea el acceso externo no autorizado.

Mantén la Configuración de SSO Actualizada

Proveedores de Identidad como Okta a menudo rotan sus claves de firma cada 90 días, aunque este cronograma puede variar. Para adelantarte, consulta periódicamente el /.well-known/jwks.json extremo para actualizar claves públicas. Usa el /.well-known/openid-configuration extremo de descubrimiento para automatizar actualizaciones de configuración como autorización y extremos de token. Esto minimiza errores manuales y asegura que tu configuración se mantenga actual.

Crea una rutina para rotar secretos de cliente y revisar la configuración de tu configuración. Un cronograma trimestral funciona bien para la mayoría de las organizaciones, pero es posible que necesites aumentar la frecuencia si hay signos de exposición de credenciales. Durante el uso máximo, monitorea los encabezados de límite de velocidad de tu IdP (por ejemplo, X-Rate-Limit-Remaining) para evitar interrupciones del servicio.

Con tu configuración segura y regularmente actualizada, puedes dirigir tu atención a escalar SSO para uso empresarial más amplio.

Escala SSO para Uso Empresarial

Aprovecha la groups reclamación para asignar roles de usuario en Adalo Blue, lo que simplifica el control de acceso a medida que tu base de usuarios se expande. Si un usuario pertenece a varios grupos, considera implementar un sistema de prioridades donde roles de nivel superior, como Administrador Org, anulen automáticamente roles de nivel inferior.

Para aplicaciones B2B que sirven a múltiples organizaciones, asigna credenciales de cliente OIDC únicas a cada cliente. Evita un sistema de credencial global único, ya que puede complicar la gestión y reducir la seguridad. Si estás manejando una base de usuarios diversa, implementa Descubrimiento de Territorio Principal (HRD). Esta característica dirige a los usuarios a su IdP empresarial específico según su dominio de correo electrónico, haciendo que el proceso de inicio de sesión sea sin interrupciones.

| Característica de Seguridad | Cuándo Usar | Beneficio Clave |

|---|---|---|

| PKCE | Aplicaciones móviles y de una sola página | Previene ataques de interceptación de código de autorización |

| Reclamaciones de Grupo | Escalado empresarial | Automatiza el control de acceso basado en roles |

| Filtrado de Dominio | Aplicaciones internas/B2B | Limita el acceso solo a usuarios autorizados |

Conclusión

Siguiendo los pasos descritos anteriormente, OpenID Connect (OIDC) Inicio de Sesión Único (SSO) asegura acceso seguro y eficiente para tu aplicación.

Integrar OIDC SSO con Adalo Blue simplifica la autenticación a través de proveedores como Azure AD, Okta o Google. El proceso de configuración incluye registrar tu aplicación con un Proveedor de Identidad (IdP), configurar URI de redirección y alinear reclamaciones de usuario con las propiedades de tu base de datos. Una vez que todo esté en su lugar, los usuarios disfrutan de acceso de un clic, y la gestión de identidad centralizada simplifica el aprovisionamiento de usuarios.

OIDC emplea protocolos de seguridad modernos como autenticación multifactor y PKCE, ayudando a mitigar riesgos de seguridad mientras reduce la carga de trabajo de TI.

Para equipos empresariales, una única configuración admite acceso sin interrupciones en plataformas web, iOS y Android, ofreciendo una experiencia consistente para los usuarios. La asignación de roles automatizada y las configuraciones escalables hacen que sea fácil gestionar el crecimiento sin complejidad adicional.

"El inicio de sesión único representa una tecnología que ofrece numerosos beneficios, incluyendo ahorros de costos para TI, mayor satisfacción laboral de los empleados y una experiencia mejorada del cliente." - Explorance Blue

Con la configuración de OIDC SSO correcta, tu aplicación logra acceso seguro y simplificado para usuarios, control centralizado para equipos de TI, y seguridad de nivel empresarial, sentando las bases para un crecimiento sostenido.

Publicaciones de Blog Relacionadas

- Cómo Lanzar Tu Primera Aplicación Móvil Sin Programar

- Integración de bases de datos SQL con herramientas sin código

- Permisos Basados en Roles para Herramientas Internas

- Cómo crear una aplicación de incorporación de empleados sin codificación

Preguntas Frecuentes

¿Qué hace que el Flujo de Código de Autorización con PKCE sea más seguro para OIDC SSO?

La Flujo de Código de Autorización con PKCE añade una capa adicional de seguridad a OpenID Connect Inicio de Sesión Único (OIDC SSO). Al hacerlo, protege contra ataques de interceptación de código de autorización, asegurando que solo la aplicación cliente prevista pueda usar el código de autorización.

Este método es especialmente útil para clientes públicos como aplicaciones de una sola página. Permite intercambios de tokens seguros sin revelar datos sensibles, reduciendo las posibilidades de fuga de tokens o acceso no autorizado. Esto lo convierte en un enfoque confiable para proteger la autenticación del usuario.

¿Cómo resuelvo problemas comunes al configurar OIDC SSO en Adalo Blue?

Para abordar los desafíos comunes durante la configuración de OpenID Connect (OIDC) SSO en Adalo Blue, comienza por revisar tu configuración. Asegúrate de que la URL de redirección sea una coincidencia exacta entre tu Proveedor de Identidad (IdP) y Adalo. Verifica que tu ID de cliente, secreto de clientey todas las URLs de extremo (como autorización, token e información de usuario) estén ingresadas correctamente.

Si encuentras errores, examina cuidadosamente los mensajes de error para obtener detalles útiles. Problemas como inicios de sesión no reconocidos podrían requerir que agregues tu URL de IdP a la lista blanca o confirmes que los dominios de confianza estén configurados correctamente en tu configuración. Probar en un navegador incógnito también puede ser útil para descartar cualquier interferencia de datos en caché o cookies.

Para orientación más detallada, explora los recursos de soporte de Adalo o consulta la documentación de tu IdP para verificar tu configuración y abordar problemas específicos.

¿Cómo puedo mantener mi configuración de OpenID Connect Inicio de Sesión Único (SSO) segura y actualizada?

Para mantener la seguridad y confiabilidad de tu configuración de OpenID Connect SSO, es crucial actualizar periódicamente las credenciales de cliente como IDs de cliente y secretos. Esto ayuda a reducir el riesgo de acceso no autorizado. Además, asegúrate de tener procesos sólidos de validación de tokens y verificación de reclamaciones para confirmar tanto la autenticidad del usuario como sus permisos.

Mantente actualizado sobre las directrices de seguridad y las actualizaciones proporcionadas por tu proveedor de identidad. Revisa regularmente su documentación y aplica los cambios recomendados para abordar vulnerabilidades y fortalecer la seguridad de tu sistema.

Construye tu aplicación rápidamente con una de nuestras plantillas de aplicación prediseñadas

Comienza a construir sin código