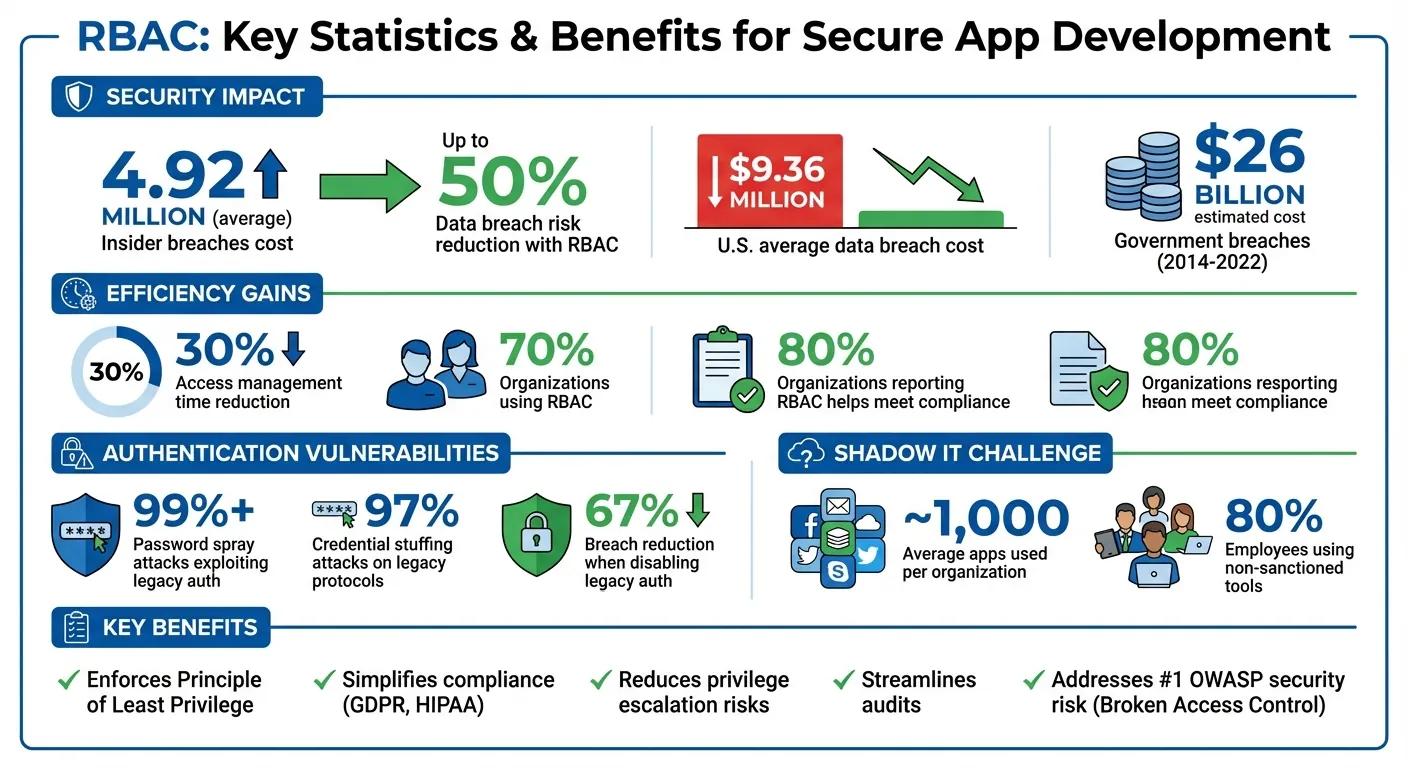

Desarrollar aplicaciones detrás de cortafuegos corporativos mientras se trabaja con sistemas heredados como datos de SAP o bases de datos SQL puede ser desafiante. Estos sistemas son críticos para las empresas pero carecen de capacidades de integración modernas, lo que hace que la seguridad sea una preocupación principal. Abrir puertos de cortafuegos u otorgar acceso amplio aumenta los riesgos, especialmente cuando las brechas internas cuestan un promedio de $4,92 millones.

Plataformas como Adalo, un constructor de aplicaciones sin código para aplicaciones web impulsadas por bases de datos y aplicaciones nativas de iOS y Android, una versión en las tres plataformas, publicadas en la App Store de Apple y Google Play, hacen que la implementación de RBAC sea más accesible para equipos sin experiencia extensa en codificación. Al combinar herramientas de desarrollo visual con funciones de seguridad integradas, las organizaciones pueden construir aplicaciones seguras que se conecten a sistemas heredados mientras mantienen controles de acceso estrictos.

Aquí está la solución: el Control de Acceso Basado en Roles (RBAC). Al asignar permisos según roles en lugar de individuos, RBAC garantiza que los usuarios solo accedan a lo que necesitan. Este enfoque mejora la seguridad, reduce el tiempo de gestión en 30%y puede reducir los riesgos de brechas de datos hasta 50%. Además, RBAC admite el cumplimiento de regulaciones como GDPR y HIPAA, simplifica auditorías y refuerza el Principio de Menor Privilegio.

Puntos clave:

- RBAC organiza permisos por roles, no por usuarios, garantizando acceso seguro y eficiente.

- Los sistemas heredados pueden integrarse de forma segura con aplicaciones modernas utilizando middleware, proxies y políticas basadas en identidad.

- Usa herramientas como Puertas de enlace API, encriptación y autenticación basada en tokens para proteger datos sensibles.

- Auditar regularmente roles y permisos para evitar escalada de privilegios o problemas de cumplimiento.

Beneficios y estadísticas de RBAC para desarrollo seguro de aplicaciones

¿Qué es RBAC y por qué es importante?

¿Cómo funciona RBAC?

El control de acceso basado en roles (RBAC) organiza el acceso del sistema por roles en lugar de asignar permisos individualmente. Un "rol" agrupa permisos según funciones laborales, simplificando el proceso de otorgar acceso. Este enfoque elimina la necesidad de configurar permisos para cada usuario manualmente, haciéndolo más eficiente y menos propenso a errores.

RBAC opera bajo tres reglas centrales definidas por el Instituto Nacional de Estándares y Tecnología (NIST). Primero, un usuario solo puede realizar acciones autorizadas por su rol asignado. Segundo, un rol debe estar activo para que sus permisos se apliquen. Cuando un usuario inicia sesión, el sistema verifica sus roles en un directorio e emite un token de sesión. Este token garantiza que solo puedan realizar acciones permitidas por sus roles.

"RBAC elimina la necesidad de aprovisionar a cada usuario individual con un conjunto personalizado de permisos de usuario. En su lugar, los roles de RBAC definidos determinan derechos de acceso." - IBM Think

Si alguien tiene asignados múltiples roles, sus permisos se combinan. Además, RBAC jerárquico permite que los roles de nivel superior hereden permisos de los de nivel inferior. Por ejemplo, alguien con roles de "Representante de ventas" y "Coordinador de marketing" tendría acceso a los permisos combinados de ambos.

Estos principios forman la base de RBAC, destacando su importancia en la seguridad efectiva de aplicaciones.

Por qué RBAC es necesario para desarrollo seguro de aplicaciones

RBAC es una piedra angular del desarrollo seguro de aplicaciones, particularmente para empresas que operan detrás de cortafuegos corporativos. Actúa como una salvaguardia, limitando el acceso no autorizado a sistemas sensibles. Hoy, el 70% de las organizaciones confían en RBAC como su método preferido para gestionar permisos. Aquellos que adoptan RBAC reportan una reducción del 30% en el tiempo dedicado a gestionar acceso. Además, RBAC puede reducir el riesgo de brechas de datos hasta 50%, ya que reduce puntos de acceso innecesarios.

Un beneficio clave de RBAC es su aplicación del Principio de Menor Privilegio. Este principio garantiza que los usuarios solo tengan acceso a lo que necesitan para sus roles, reduciendo las posibilidades de exposición accidental o maliciosa de datos sensibles. Por ejemplo, sin RBAC, un desarrollador ciudadano podría exponer inadvertidamente datos de nómina o alterar registros financieros críticos en un sistema como SAP. Al limitar el acceso según funciones laborales, RBAC reduce el daño potencial de cuentas comprometidas e impide que los atacantes se muevan libremente dentro de su red.

"La gran seguridad no se trata de decir 'no' al acceso; se trata de asegurar que las personas correctas siempre tengan una forma segura de decir 'sí'." - LoginRadius

RBAC también simplifica el cumplimiento de regulaciones como GDPR e HIPAA. De hecho, el 80% de las organizaciones reporta que RBAC las ayuda a cumplir requisitos regulatorios al proporcionar un marco claro para auditar derechos de acceso. En lugar de rastrear miles de permisos individuales, los roles pueden auditarse rápidamente para determinar quién accedió a qué y cuándo. Esto es especialmente crítico dado que el control de acceso roto es actualmente el problema mejor clasificado en el OWASP lista de los 10 principales riesgos de seguridad de aplicaciones.

Control de acceso basado en roles granular para Linux con OPA y LDAP

Cómo asignar roles y permisos para sistemas heredados

Comience identificando los recursos clave en sus sistemas heredados, como bases de datos SQL, directorios LDAP o páginas web específicas, y defina las acciones que los usuarios pueden realizar, como ver, editar o eliminar datos. Vincule estos permisos a políticas de autorización que se pueden actualizar sin requerir un cambio de código.

Antes de conectar cualquier sistema heredado, realice una revisión exhaustiva de los permisos existentes. Con el tiempo, los equipos de TI a menudo otorgan permisos "fuera de banda" no documentados, lo que puede llevar a brechas de seguridad. Revoque cualquier acceso innecesario antes de comenzar a asignar roles. Para sistemas con documentación limitada, intente la técnica de registrar y reemplazar: asigne un rol privilegiado de "Administrador", registre todas las acciones durante actividades específicas usando registros de auditoría, y luego use esos registros para crear roles precisos de mínimos privilegios.

Usando RBAC jerárquico El (Control de Acceso Basado en Roles) puede simplificar la gestión de roles en sistemas heredados. Este enfoque refleja tu estructura organizativa, lo que facilita la gestión de permisos. Por ejemplo, un rol de "Gerente Regional" puede heredar automáticamente permisos de los roles de "Representante de Ventas" y "Coordinador de Marketing", reduciendo la redundancia y simplificando auditorías, particularmente en entornos complejos con múltiples capas de supervisión.

Con alcances de recursos claramente definidos, ahora puedes enfocarte en crear roles que se alineen con funciones comerciales específicas.

Definir Roles Basados en las Necesidades del Negocio

Una vez que hayas mapeado los puntos de acceso en tus sistemas, adapta las definiciones de roles para reflejar las funciones laborales reales dentro de tu organización. Identifica qué roles interactúan con tus sistemas heredados. Los ejemplos comunes incluyen desarrolladores (quienes se encargan de la construcción y prueba de aplicaciones), administradores (responsables de las configuraciones del sistema), y contratistas externos (quienes requieren acceso temporal y restringido). Asigna solo los permisos necesarios para que cada rol realice sus tareas - nada más.

En entornos multiinquilino, opta por Roles de Aplicación en lugar de grupos de directorio. Los roles de aplicación se definen dentro de tu registro de aplicación y se mantienen consistentes entre inquilinos, a diferencia de los identificadores de grupo, que varían según el inquilino. Estos roles se entregan a través de la afirmación "roles" en tokens de autenticación, asegurando que estén listos para usar tan pronto como un usuario inicia sesión.

Para sistemas heredados que no admiten protocolos modernos como SAML o OIDC, puede usar agentes de aprovisionamiento. Estos agentes sincronizan listas de usuarios y roles directamente con sistemas más antiguos, como bases de datos SQL o directorios LDAP, a través de APIs SOAP o REST. Este enfoque cierra la brecha entre la autenticación moderna y los sistemas obsoletos que son difíciles de actualizar.

Gestionar Roles Superpuestos y Escalada de Privilegios

Cuando los roles se superponen, los permisos se combinan. Para evitar la escalada de privilegios, implementa Separación de Funciones (SoD) y utiliza RBAC restringido.

"RBAC es un modelo aditivo, por lo que si tienes asignaciones de roles superpuestas, tus permisos efectivos son la unión de tus asignaciones de roles". - Auth0

La Separación de Funciones asegura que ningún usuario pueda realizar acciones conflictivas. Por ejemplo, en un sistema financiero, un rol puede solicitar pagos mientras que otro los aprueba. Esto reduce el riesgo de fraude y previene conflictos de intereses.

Define estrategias de decisión para manejar permisos superpuestos de manera efectiva. Una estrategia "Afirmativa" otorga acceso si algún rol asignado lo permite, mientras que una estrategia "Unánime" requiere que todos los roles permitan la acción. Elige el enfoque que se alinee con tus políticas de seguridad. Para entornos a gran escala, utiliza Unidades Administrativas para limitar el alcance de un rol, como restringir los permisos de un administrador regional a su región específica en lugar de otorgar acceso global.

Ten cuidado con la explosión de roles - una situación donde la cantidad de roles crece descontroladamente para satisfacer necesidades específicas, haciendo que el sistema sea más difícil de gestionar y auditar. Para evitar esto, agrupa permisos por responsabilidades compartidas en lugar de crear roles únicos para cada usuario. Las auditorías regulares durante eventos "Incorporación, Cambio, Salida" pueden ayudar a identificar y abordar "combinaciones tóxicas", donde los usuarios acumulan permisos de roles pasados y actuales.

Cómo Configurar RBAC en Plataformas Sin Código

Configurar Control de Acceso Basado en Roles (RBAC) en una plataforma sin código es clave para mantener la seguridad tanto en APIs modernas como en sistemas antiguos. Al definir roles, aseguras que cada aplicación siga reglas de seguridad consistentes, ya sea que se conecte a una API de vanguardia o a una base de datos SQL heredada.

Pasos para Habilitar y Configurar RBAC

- Mapea funciones laborales a permisos. Define roles basados en responsabilidades laborales. Por ejemplo, un Administrador puede tener control total, un Gerente podría tener acceso de lectura y escritura a áreas específicas, y Soporte podría necesitar solo acceso de lectura a datos de clientes. Mantén los permisos ajustados - los usuarios solo deben tener acceso a lo necesario.

- Integra con un Proveedor de Identidad (IdP). Usa herramientas como Okta, Auth0, o Google LDAP con SAML o SCIM. Esta configuración centraliza la gestión de usuarios, sincronizando automáticamente roles cuando un empleado cambia de posición o se va. Algunas plataformas ofrecen aprovisionamiento Just-In-Time (JIT), que crea cuentas y asigna roles automáticamente cuando un usuario inicia sesión por primera vez.

- Configura controles de acceso a nivel de aplicación. Organiza aplicaciones y flujos de trabajo en carpetas. Asigna permisos para que los usuarios solo vean herramientas relevantes para sus tareas. Los permisos se heredan en nuevos elementos en la carpeta, facilitando la gestión en masa.

- Aprovecha jerarquías de roles. Crea una estructura donde los roles senior hereden permisos de los roles junior. Esto reduce configuraciones repetitivas y simplifica la administración.

Una vez que estos pasos estén implementados, aplica el principio de menor privilegio para fortalecer aún más la seguridad.

Implementar Menor Privilegio y Recorte de Seguridad

Limita el acceso solo a lo esencial. Este enfoque reduce vulnerabilidades, lo cual es crítico ya que el control de acceso roto se clasifica como la principal falla de seguridad de aplicaciones en la lista de Top 10 de OWASP.

"Bajo PoLP, los roles de usuario otorgan acceso al nivel mínimo de permisos necesarios para completar una tarea o cumplir una función." - IBM Think

Recorte de seguridad garantiza que los usuarios solo vean datos que están autorizados a acceder. Por ejemplo, puede usar consultas SQL condicionales como WHERE owner_email = {{retoolContext.user.email}} para filtrar datos según los roles de usuario.

Para asegurar acciones sensibles, deshabilite u oculte condicionalmente botones para usuarios no autorizados. Por ejemplo, restrinja operaciones como "Eliminar" o "Actualizar" a roles específicos. Estos controles, aplicados en el lado del servidor, se alinean con los principios de Confianza Cero.

Crear grupos personalizados adaptados a sus necesidades, como Usuario de Aplicación, Desarrollador de Aplicación y Administrador de Aplicación. En configuraciones multiinquilino, limite los permisos de grupo según los entornos - por ejemplo, otorgando a los Usuarios de Aplicación acceso a Producción pero restringiendo a los Desarrolladores de Aplicación a entornos de Sandbox.

Finalmente, documente estas configuraciones y supervíselas regularmente para mantener el cumplimiento y abordar rápidamente los problemas.

Configurar Registro de Auditoría y Monitorear Asignaciones de Roles

Habilita registro de auditoría para rastrear cambios en permisos y actividades del usuario. Los registros proporcionan un registro claro de "quién hizo qué, cuándo y con qué resultado", lo cual es esencial para el cumplimiento e investigaciones forenses.

"Si encuentra problemas con los permisos asignados a usuarios, corregirlos requiere una única edición de rol. Alternativamente, si estuviera controlando permisos por usuario, tendría que auditar a cientos o incluso miles de usuarios." - Auth0

Incluya datos clave en los registros, como ID de usuario, marcas de tiempo, parámetros de herramienta y resultados de acciones. Para flujos de trabajo que involucran múltiples herramientas o API, use ID de correlación para vincular eventos en una sola cadena.

Restrinja el acceso a los registros solo a roles privilegiados. Use almacenamiento de solo anexión o encadenamiento de hash criptográfico para prevenir la manipulación. Retenga registros según las regulaciones - los datos financieros a menudo requieren 7 años, mientras que los registros de salud requieren al menos 6 años.

Configurar alertas en tiempo real para eventos de seguridad como violaciones de política, intentos de acceso no autorizados repetidos o acciones de alto riesgo. Pruebe regularmente su sistema de registro con simulacros para asegurar que capture los datos necesarios y pueda reconstruir incidentes de seguridad cuando sea necesario.

Cómo Integrar Sistemas Heredados de Forma Segura

Conectar sistemas heredados a aplicaciones modernas requiere una planificación cuidadosa. Estos sistemas más antiguos a menudo carecen de API modernas y dependen de métodos de autenticación desactualizados, dejándolos vulnerables a riesgos de seguridad. ¿La solución? Implementar una capa segura que cierre la brecha entre su infraestructura heredada y aplicaciones sin código - sin necesidad de reescribir código de décadas de antigüedad.

Conectar Sistemas Con y Sin API

Sistemas heredados, tales como Oracle bases de datos, SQL Server instancias, o servidores de archivos SFTP, a menudo no soportan API REST. Los servicios de middleware pueden intervenir para crear API REST seguras y documentadas para estos sistemas, permitiendo comunicación sin problemas con los constructores de aplicaciones sin código. Este enfoque moderniza las interacciones con sistemas que nunca fueron diseñados para solicitudes basadas en web.

Para sistemas que utilizan protocolos más antiguos como SOAP, una puerta de enlace de API puede actuar como un traductor. Convierte solicitudes modernas de REST/JSON al formato SOAP/XML que los sistemas heredados requieren.

"Para cerrar la brecha entre API y sistemas heredados, considere usar middleware o puertas de enlace de API. El middleware puede conectar sistemas más antiguos con tecnología moderna, mientras que las puertas de enlace ayudan a gestionar el tráfico, la seguridad y el escalado de manera efectiva." - Jeffrey Zhou, CEO y Fundador de Fig Loans

Cuando se trata de bases de datos detrás de cortafuegos, use tunelización SSH para asegurar conexiones sin exponerlas a internet. Integre estos métodos con Control de Acceso Basado en Roles (RBAC) para garantizar una seguridad estricta. Por ejemplo, aplique RBAC a nivel de API para limitar roles a acceso de solo lectura o restringirlos a campos de base de datos específicos, incluso si el sistema heredado en sí carece de controles de acceso robustos.

Una vez que haya establecido estas conexiones, enfóquese en asegurar los datos durante la integración.

Asegurar Datos Durante la Integración

La encriptación es imprescindible para proteger datos tanto en tránsito como en reposo. Use protocolos de encriptación modernos como TLS 1.3 (o al menos TLS 1.2) para asegurar el tráfico web entre su aplicación y la puerta de enlace de API. Evite protocolos desactualizados, como SHA-1 y TLS 1.0. Para credenciales almacenadas dentro de su plataforma de integración, encriptelas usando AES-256 y desencriptelas solo durante conexiones activas al sistema heredado.

| Característica | AES-256 | RSA-4096 |

|---|---|---|

| Tipo | Simétrica | Asimétrica |

| Casos de uso más destacados | Encriptación de datos masivos, archivos y bases de datos | Firmas digitales, intercambios de claves |

| Rendimiento | Rápido | Más lento |

| Requisitos de Recursos | Baja | Alto |

Para información sensible, como números de Seguro Social o detalles de pago, tokenice los datos para reemplazarlos con tokens seguros. Además, configure correctamente su entorno de producción (por ejemplo, configurando APP_DEBUG=false y APP_ENV=production) para evitar que los mensajes de error expongan detalles críticos del sistema.

Las apuestas financieras son altas. En EE.UU., el costo promedio de una filtración de datos es $9.36 millones. Entre 2014 y 2022, las filtraciones en agencias gubernamentales solas costaron aproximadamente $26 mil millones. Un ejemplo notable ocurrió en julio de 2026, cuando un ataque de ransomware en Columbus, Ohio, comprometió 6.5 terabytes de datos y afectó a 500,000 individuos. La ciudad gastó $7 millones en restauración, honorarios legales y protección de residentes.

Una vez que la seguridad de datos esté en su lugar, es hora de abordar protocolos de autenticación desactualizados.

Manejar Protocolos de Autenticación Heredados

Muchos sistemas heredados dependen de métodos de autenticación desactualizados como Autenticación Básica, NTLM o Kerberos. Estos protocolos son objetivos frecuentes de ataques - más del 99% de los ataques de pulverización de contraseña y el 97% de los ataques de relleno de credenciales explotan estas vulnerabilidades. Las organizaciones que deshabilitan tales métodos ven un 67% menos de filtraciones.

En lugar de reescribir aplicaciones heredadas, utiliza un proxy inverso o una capa de orquestación de identidades para mejorar la seguridad. Agregar Autenticación Multifactor (MFA) es otra forma efectiva de fortalecer la protección sin modificar el código heredado.

Un enfoque mejor a largo plazo es la transición a autenticación basada en tokens. Integra con un Proveedor de Identidades (IdP) que sea compatible con OAuth 2.0 o OpenID Connect. Después de que un usuario se autentique a través de Active Directory o LDAP, genera un Token Web JSON (JWT) para mantener su sesión dentro de aplicaciones modernas. También puedes asignar grupos de usuarios en Active Directory a roles RBAC dentro de tu plataforma sin código, simplificando la gestión de permisos sin duplicar datos de usuarios.

La segmentación de red es otro paso crítico. Aísla los sistemas vulnerables o al final de su vida útil (EOL) del resto de tu infraestructura. El software EOL puede acumular cientos de vulnerabilidades en apenas seis meses, y estas debilidades a menudo se explotan en brechas. Por ejemplo, durante el brote de ransomware WannaCry de 2017, el 98% de las máquinas afectadas ejecutaban Windows 7, un sistema operativo EOL sin los parches de seguridad necesarios.

Si las actualizaciones inmediatas no son posibles, aplica controles compensatorios como parches virtuales, Firewalls de Aplicación Web (WAF) y registro mejorado. Centraliza el registro al integrar la actividad heredada de API en una pila de monitoreo moderna. Esto ayuda a rastrear intentos de acceso no autorizados y garantiza el cumplimiento de regulaciones como GDPR o HIPAA.

Mejores Prácticas de Gobierno y Cumplimiento

Establecer políticas de gobierno es la base para mantener el control y la supervisión en sistemas que dependen de RBAC. No se trata solo de configurar roles, sino de crear un marco que garantice que el acceso sea controlado, auditable y justificado. Sin estas políticas, las organizaciones corren el riesgo de perder el rastro de quién tiene acceso a qué, por qué lo tiene y durante cuánto tiempo.

Crear Políticas de Gobierno para RBAC

Comienza documentando cada rol en tus aplicaciones sin código. Cada rol debe definir claramente los permisos que otorga, las personas de negocio a las que se aplica y cualquier requisito previo para el acceso. Por ejemplo, un rol de Analista de Finanzas podría requerir que el usuario sea un miembro verificado del Departamento de Finanzas.

Introduce flujos de trabajo de aprobación de múltiples pasos para agregar capas de responsabilidad. Estos flujos de trabajo deben incluir duraciones de acceso fijas, como 30, 90 o 365 días, para aplicar revisiones periódicas. Un proceso de aprobación típico podría involucrar primero al gerente del usuario, seguido por el administrador de datos o propietario del recurso.

| Componente de Política | Descripción | Implementación de Ejemplo |

|---|---|---|

| Requisitos previos | Estándares que un usuario debe cumplir antes del acceso | Debe ser miembro del Departamento de Finanzas |

| Aprobadores | Individuos que autorizan el acceso | Gerente del Usuario + Administrador de Datos |

| Duración del Acceso | Cuánto tiempo permanece válido el acceso | 90 días para proveedores; revisión anual para personal |

| Separación de Funciones | Previene combinaciones de roles conflictivos | No puede tener tanto "Creador de Facturas" como "Aprobador de Pagos" |

| Acceso Condicional | Requisitos basados en contexto para el acceso | MFA requerido; debe usar un dispositivo registrado |

La Separación de Funciones (SoD) es una parte crítica de las políticas de gobierno, especialmente en sistemas financieros donde la prevención de fraude es una preocupación. Al aplicar restricciones SoD, garantizas que ningún usuario pueda tener permisos conflictivos, como crear facturas y aprobar pagos.

Otro desafío creciente es la TI en la sombra. La investigación muestra que la organización promedio utiliza alrededor de 1,000 aplicaciones diferentes, y el 80% de los empleados dependen de herramientas no autorizadas que no han sido verificadas para seguridad o cumplimiento. Para combatir esto, utiliza integraciones de API y recopiladores de registros para identificar aplicaciones sin código no autorizadas que podrían eludir las políticas de seguridad corporativa.

"La identidad siempre es el perímetro principal. Este alcance no solo incluye los bordes de tu carga de trabajo. También incluye componentes individuales que están dentro de tu carga de trabajo." - Documentación de Microsoft Power Platform

Automatizar la gestión del ciclo de vida de identidades es otra práctica clave. Protocolos como SCIM te permiten sincronizar cambios de acceso entre tu proveedor de identidades y aplicaciones sin código. Por ejemplo, cuando un empleado se va de la empresa o cambia de rol, su acceso debe ser revocado automáticamente. Antes de implementar nuevas políticas, realiza una revisión de acceso inicial para establecer una línea base limpia de usuarios autorizados.

Con estas políticas en su lugar, tu organización puede garantizar cumplimiento a largo plazo y controles de acceso seguros.

Mantener Cumplimiento Regulatorio

Definir políticas de gobierno es solo el primer paso. Para sustentarlas, las organizaciones deben implementar medidas de cumplimiento proactivas. Esto implica monitoreo continuo, documentación y auditoría.

Los registros de auditoría son esenciales para rastrear cada acción dentro de tus aplicaciones sin código. Registran quién accedió a qué datos, cuándo los accedieron y cualquier cambio realizado en asignaciones de roles. Los sistemas de registro centralizados también pueden ayudar a monitorear intentos de acceso no autorizados y garantizar el cumplimiento de regulaciones como GDPR e HIPAA.

Habilita Evaluación Continua de Acceso (CAE) para reducir la ventana de riesgo para los atacantes. A diferencia de la expiración de tokens tradicional (que puede tomar 60 a 90 minutos), CAE revoca tokens de acceso en tiempo real cuando ocurren eventos de seguridad, como cuando un usuario es deshabilitado o marcado como de alto riesgo.

Las revisiones de acceso regulares, programadas trimestral o anualmente, son otro paso importante. Estas revisiones garantizan que los roles y permisos sigan siendo apropiados a medida que evolucionan los proyectos o cambia el personal. También ayudan a identificar y eliminar permisos obsoletos, reduciendo el riesgo de vulnerabilidades de seguridad.

"RBAC proporciona transparencia a los reguladores con respecto a quién, cuándo y cómo se accede o modifica la información sensible." - IBM Think

Bloquear protocolos de autenticación obsoletos como Autenticación Básica es otra mejor práctica de cumplimiento. En su lugar, requiere protocolos modernos como OpenID Connect y OAuth2 para todas las integraciones. Para mayor seguridad, externaliza secretos utilizando almacenes de secretos dinámicos como Azure Key Vault. Este enfoque permite la rotación y revocación automática de claves de API sin intervención manual.

Finalmente, mantén documentación de gobierno integral. Esto incluye justificaciones de acceso, aprobadores designados y duraciones de acceso predeterminadas para cada rol. Esta documentación no solo ayuda en auditorías de cumplimiento sino que también ayuda a los nuevos administradores a comprender el razonamiento detrás de las políticas existentes. Limita las cuentas administrativas y asigna roles dedicados para tareas administrativas para fortalecer aún más la seguridad.

Conclusión

Asegurar el desarrollo de aplicaciones detrás de tu firewall corporativo te permite proteger sistemas heredados sin la necesidad de reemplazos costosos. Implementar Control de Acceso Basado en Roles (RBAC) puede reducir el tiempo de gestión de acceso de usuarios en un 30% y reducir los riesgos de brechas en hasta un 50%.

Para fortalecer tus defensas, trata la identidad como la piedra angular de tu estrategia de seguridad. Aprovecha herramientas como puertas de enlace de API, proxies de aplicación o acceso híbrido seguro para salvaguardar sistemas heredados sin interrumpir sus bases de código delicadas.

"RBAC no es solo una medida de seguridad, es un habilitador de negocio. Protege datos, simplifica operaciones de TI, reduce el tiempo de inactividad causado por configuraciones erróneas y respalda el cambio organizacional rápido sin aumentar el riesgo." - VectorUSA

RBAC e integración segura ofrecen un marco que respalda el desarrollo de aplicaciones mientras preserva la integridad de los sistemas heredados. Comienza con una revisión de acceso exhaustiva y alinea roles con tus objetivos empresariales. Utiliza Roles de Aplicación durante el desarrollo para mantener la consistencia entre entornos y prioriza conexiones de API para obtener mejor visibilidad en la actividad de datos. En particular, El 80% de las organizaciones informan que RBAC mejora su capacidad para cumplir con los requisitos de cumplimiento normativo.

Publicaciones de Blog Relacionadas

- Cómo Habilitar a los Empleados para Construir las Aplicaciones que Necesitan

- Control de Acceso Basado en Roles en Aplicaciones sin Código

- Permisos Basados en Roles para Herramientas Internas

- Mejores Prácticas para Herramientas Internas Escalables

Preguntas Frecuentes

¿Cómo mejora el Control de Acceso Basado en Roles (RBAC) la seguridad de sistemas heredados dentro de cortafuegos corporativos?

El Control de Acceso Basado en Roles (RBAC) fortalece la seguridad vinculando los permisos directamente a los roles de los usuarios. Esto asegura que los empleados puedan acceder solo a los datos y sistemas que necesitan para realizar sus trabajos, reduciendo las posibilidades de acceso no autorizado, fugas de datos accidentales o mal uso deliberado.

Con RBAC implementado, las organizaciones pueden proteger mejor la información sensible, incluso en sistemas más antiguos o industrias altamente reguladas. Agiliza la gestión de usuarios, limita las brechas de seguridad y protege la integridad de los datos, todo mientras permite el desarrollo seguro de aplicaciones sin código dentro de cortafuegos corporativos.

¿Cuáles son las mejores prácticas para conectar sistemas heredados con aplicaciones modernas?

Para vincular efectivamente sistemas heredados con aplicaciones modernas, es crucial adoptar estrategias que prioricen la integración segura y eficiente sin requerir una revisión completa de la infraestructura más antigua. Un enfoque clave es utilizar soluciones middleware, que actúan como un puente para conectar sistemas obsoletos con herramientas actuales. El middleware puede gestionar API faltantes, optimizar intercambios de datos y abordar vulnerabilidades de seguridad, simplificando el proceso de integración.

Otro paso importante es implementar el Control de Acceso Basado en Roles (RBAC) para gestionar permisos de usuario. Con RBAC, puedes asignar roles y aplicar políticas de acceso uniformes en todos los sistemas, asegurando tanto la seguridad como el cumplimiento, incluso en configuraciones complejas.

Por último, adoptar marcos de seguridad modernos como Zero Trust puede agregar una capa adicional de protección a los sistemas heredados. Este enfoque incorpora herramientas como puertas de enlace API, autenticación multifactor (MFA) y controles de acceso basados en tokens. Estas medidas mejoran la seguridad mientras permiten que los sistemas heredados coexistan efectivamente con aplicaciones modernas.

¿Cómo pueden las empresas mantener el cumplimiento mientras usan RBAC para el desarrollo seguro de aplicaciones?

Para mantenerse alineadas con los requisitos de RBAC durante el desarrollo de aplicaciones, las empresas deben priorizar establecer roles y permisos bien definidos, realizar auditorías regulares y seguir regulaciones como HIPAA, SOC 2, o y CJIS. RBAC promueve la responsabilidad asignando acceso estrictamente en función de los roles laborales, minimizando las posibilidades de acceso no autorizado a datos.

Mantener los roles actualizados es clave. Automatizar las asignaciones y eliminaciones de roles con herramientas de gestión de identidades puede agilizar este proceso, mientras que mantener registros de usuarios precisos asegura la consistencia. Revisar regularmente los niveles de acceso y documentar las políticas no solo mejora la seguridad sino que también simplifica las auditorías de cumplimiento. En conjunto, estos pasos ayudan a las empresas a crear aplicaciones seguras mientras se adhieren a los marcos regulatorios necesarios.

Construye tu aplicación rápidamente con una de nuestras plantillas de aplicación prediseñadas

Comienza a construir sin código