Crear aplicaciones para empleados que equilibren velocidad, seguridad y escalabilidad presenta un desafío significativo para equipos sin recursos de desarrollo dedicados. Necesitas aplicaciones que funcionen en múltiples plataformas, que impongan permisos estrictos basados en roles y que se puedan implementar rápidamente, pero los ciclos de desarrollo tradicionales toman meses y requieren experiencia especializada en codificación que la mayoría de las organizaciones simplemente no tienen.

Aquí es donde entra Adalo. Adalo es un constructor de aplicaciones sin código para aplicaciones web basadas en bases de datos y aplicaciones iOS y Android nativas, una versión en las tres plataformas. La construcción asistida por IA y la publicación simplificada permiten lanzar a la App Store de Apple y Google Play en días en lugar de meses. Combinado con capacidades integradas de Control de Acceso Basado en Roles, este enfoque crea un poderoso flywheel para implementar rápidamente aplicaciones seguras para empleados a escala.

Por qué Adalo Funciona para Construir Aplicaciones Seguras para Empleados con IA Primero

Adalo es un constructor de aplicaciones sin código para aplicaciones web basadas en bases de datos y aplicaciones iOS y Android nativas, una versión en las tres plataformas, publicadas en la App Store de Apple y Google Play. Esta capacidad multiplataforma la convierte en la base perfecta para crear aplicaciones para empleados impulsadas por RBAC a las que tu equipo pueda acceder desde cualquier lugar, ya sea en su escritorio o en el campo.

Publicar aplicaciones para empleados en las tiendas de aplicaciones le da a tu organización ventajas poderosas: las notificaciones push mantienen al personal informado sobre actualizaciones críticas, el rendimiento nativo asegura un uso diario sin problemas, y la distribución centralizada simplifica la incorporación de nuevos miembros del equipo. Cuando se combina con desarrollo asistido por IA y seguridad basada en roles integrada, Adalo crea un efecto flywheel: cada nueva aplicación que construyas será más rápida y segura que la anterior.

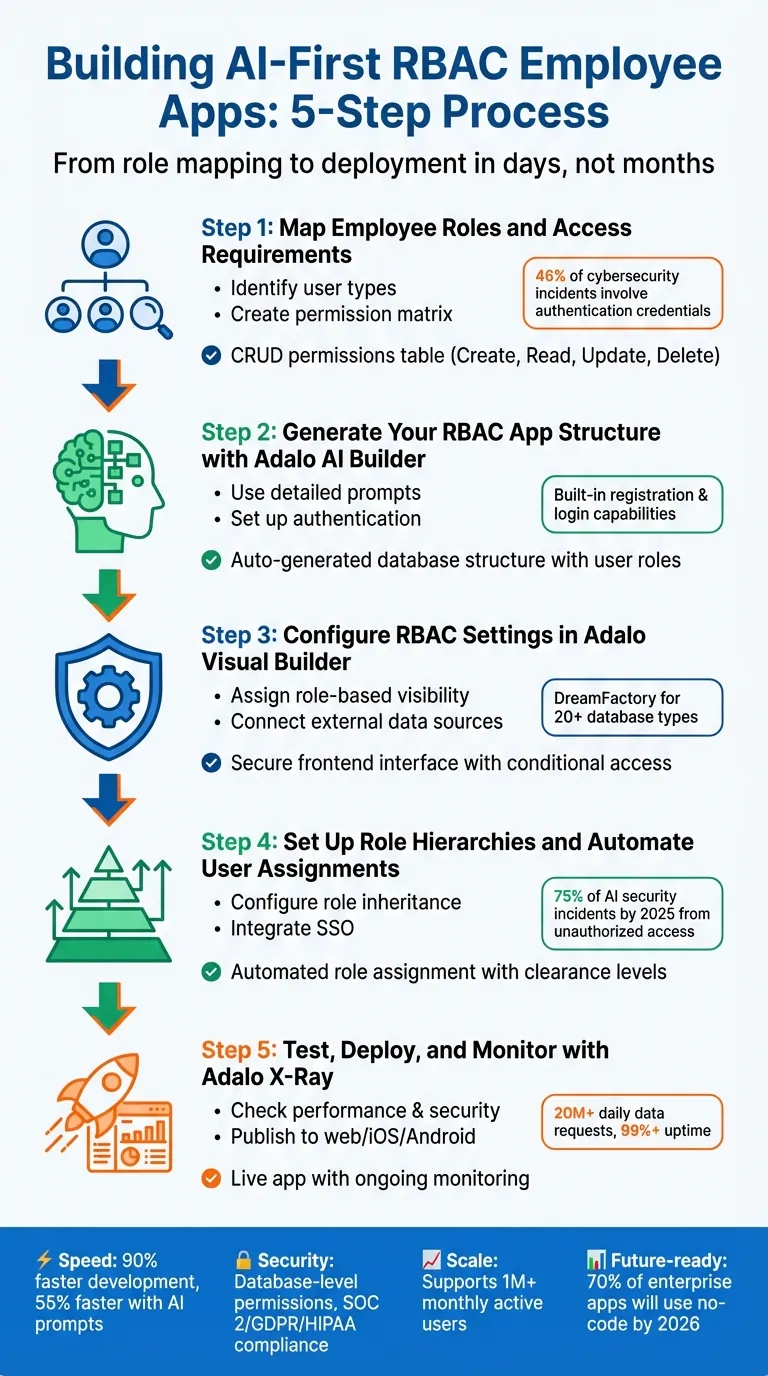

Crear aplicaciones seguras e impulsadas por IA para empleados es ahora más rápido que nunca. Al combinar herramientas sin código con Control de Acceso Basado en Roles (RBAC), puedes construir aplicaciones escalables en días en lugar de meses. Así es cómo:

- Velocidad: Plataformas sin código como Adalo reducen el tiempo de desarrollo en un 90%, con el 70% de las aplicaciones empresariales proyectadas para depender de plataformas de software sin código para 2026.

- Seguridad: RBAC asegura que los usuarios solo accedan a lo que necesitan, protegiendo datos sensibles y cumpliendo con estándares de cumplimiento (SOC 2, GDPR, HIPAA).

- Escalabilidad: Adalo maneja más de 20 millones de solicitudes de datos diarias con 99% de disponibilidad, apoyando aplicaciones para equipos de cualquier tamaño.

Esta guía te guía a través de mapear roles, automatizar estructuras de aplicaciones con IA, configurar permisos e implementar en múltiples plataformas. Ya sea que estés creando una aplicación nueva o actualizando una existente, este proceso asegura velocidad, seguridad y confiabilidad. Continúa leyendo para aprender cómo construir aplicaciones para empleados más inteligentes y seguras.

Proceso de Desarrollo de Aplicación para Empleados RBAC de 5 Pasos con Adalo

Paso 1: Mapea Roles de Empleados y Requisitos de Acceso

Entender quién usa tu aplicación y a qué necesitan acceder es un paso crucial inicial. Saltar esta fase de planificación a menudo conduce a descuidos de seguridad que pueden causar grandes dolores de cabeza en el futuro. Al comenzar con un mapa de roles claro, puedes ahorrarte semanas de retrabajos.

Identifica Tipos de Usuarios y Responsabilidades

Comienza listando cada tipo de usuario (Administradores, Gerentes, Empleados, Contratistas) y sus responsabilidades clave. Usa un formato simple como: Como [Rol], necesito acceso a [Recurso] para [Tarea]. Por ejemplo, "Como Gerente de Ventas, necesito acceso a datos de desempeño del equipo para que pueda revisar los objetivos trimestrales."

Para asegurar que nada se pase por alto, extrae listas de usuarios de sistemas como tu HRIS, Active Directory, o proveedor de SSO. Esto puede ayudar a identificar todos los departamentos, roles y títulos comerciales. Vale la pena señalar que el 46% de los incidentes de ciberseguridad involucran credenciales de autenticación, por lo que la precisión aquí es crítica.

Sigue el principio de menor privilegio: otorga a los usuarios acceso solo a los datos que necesitan para realizar sus tareas. Por ejemplo, un trabajador de almacén que escanea inventario no necesita acceso a registros de nómina. Define roles basados en flujos de trabajo o funciones en lugar de solo títulos de trabajo, ya que las tareas entre departamentos pueden requerir configuraciones de acceso únicas.

Una vez que los roles estén claramente definidos, tendrás la base para construir una matriz de permisos robusta.

Crea una Matriz de Permisos

Después de definir roles, traduce estos en una matriz de permisos detallada para administrar el control de acceso de manera efectiva. Una simple hoja de cálculo puede mapear cada rol a recursos y acciones específicas. Para cada recurso, como registros de clientes, datos de pedidos o tablas de inventario, asigna permisos CRUD (Crear, Leer, Actualizar, Eliminar). Esta matriz sirve como tu plan para la implementación.

| Recurso | Administrador | Gerente | Empleado |

|---|---|---|---|

| Información de Clientes | Ver, Editar, Eliminar | Ver, Editar | Solo Ver |

| Registros de Pedidos | Ver, Editar, Eliminar | Ver, Editar | Ninguno |

| Datos de Inventario | Ver, Editar, Eliminar | Solo Ver | Solo Ver |

| Perfiles de Usuario | Ver, Editar, Eliminar | Solo Ver | Ver/Editar Solo los Propios |

"RBAC se basa en los principios de menor privilegio y separación de funciones, lo que significa que los usuarios deben exponerse a la cantidad mínima de datos que les permite realizar sus tareas diarias." - Budibase

Esta matriz de permisos se vuelve esencial al configurar permisos de base de datos en Adalo. A diferencia de las reglas basadas en interfaz de usuario, los permisos a nivel de base de datos proporcionan salvaguardas más sólidas contra la exposición de datos sensibles. La planificación temprana de relaciones de datos asegura que puedas aplicar permisos granulares de "Algunos Usuarios Conectados" de manera efectiva.

Paso 2: Genera tu Estructura de Aplicación RBAC con Adalo Constructor de IA

Una vez que tu matriz de permisos esté lista, es hora de dejar que el Constructor de IA de Adalo haga el trabajo pesado. Con solo un mensaje detallado, el Constructor de IA crea toda la estructura de base de datos de tu aplicación: colecciones, relaciones y autenticación de usuario, todo de una sola vez. Esto te ahorra la tarea tediosa de configurar manualmente tablas y vincular conexiones.

Cada nueva aplicación viene con capacidades de registro e inicio de sesión integradas, completas con autenticación de nivel de producción desde el principio. El Constructor de IA incluso sugiere colecciones como Usuarios, Tareasy Reportes, preconfiguradas con relaciones adaptadas para acceso basado en roles. Esta estructura fundamental garantiza que estés listo para personalizar directamente las funciones para roles específicos.

¿Lo mejor? El Constructor de IA usa tu matriz de permisos para automatizar configuraciones seguras basadas en roles, preparando el escenario para una experiencia de construcción de aplicaciones sin inconvenientes.

Usa Mensajes para Construir Funciones Específicas de Roles

Cuanto más preciso sea tu mensaje, mejor se desempeña el Constructor de IA. En lugar de algo vago como "Crear una aplicación de empleados", opta por instrucciones detalladas como:

Crea una aplicación de servicio de campo donde los Técnicos vean tareas asignadas, los Gerentes vean todos los reportes y los Administradores gestionen cuentas de usuario.

Este nivel de detalle le dice al Constructor de IA exactamente qué roles de usuario existen y qué necesita ver o hacer cada rol.

Asegúrate de que tu mensaje incluya una propiedad Rol en la colección de Usuarios. Por ejemplo:

Añade una propiedad de texto 'Rol' a la colección de Usuarios con valores: Admin, Supervisor, Personal de Campo.

Esta propiedad se convierte en la piedra angular para configurar reglas de visibilidad condicional más adelante. Siempre revisa y ajusta inmediatamente los nombres de colecciones y propiedades generados por el Constructor de IA para evitar retrabajos innecesarios más adelante.

Ada, el constructor de IA de Adalo, te permite describir lo que deseas y genera tu app. Magic Start crea fundaciones de aplicaciones completas a partir de una descripción, mientras que Magic Add agrega funciones mediante lenguaje natural.

Si estás actualizando una aplicación existente, la función MagicAdd de Adalo es tu mejor opción. Simplemente describe la nueva funcionalidad, como "Añade un flujo de trabajo de aprobación de gerente", y el Constructor de IA sugerirá las colecciones y relaciones necesarias para soportarlo. Ten en cuenta, sin embargo, que las respuestas de IA están limitadas a 10 por Equipo de Adalo cada mes.

Una vez que la estructura esté en su lugar, puedes ajustar las funciones específicas de roles y asegurar tus datos con permisos robustos, similar a cómo lo harías para construir un portal seguro para clientes.

Configura la Autenticación y la Lógica de Permisos

Después de generar la estructura de tu aplicación, dirígete al icono Escudo y Llave en la pestaña de Base de Datos para configurar permisos a nivel de base de datos. Este paso es donde tu configuración de RBAC se vuelve exigible. Para cada colección, define quién puede Crear, Ver, Actualizar o Eliminar registros. Las opciones incluyen Todos, Usuarios Conectados, Creador del Registro o Nadie.

Para un control más preciso, vincula tus colecciones a la colección de Usuarios con una propiedad de relación. Esto desbloquea la configuración de permiso "Algunos Usuarios Conectados", que restringe el acceso según el creador del registro o el rol del usuario, como se describe en tu matriz de permisos. Por defecto, Adalo protege campos sensibles como Correo Electrónico y Contraseña en la colección de Usuarios, garantizando que solo el creador del registro pueda acceder a ellos.

"Configurar permisos en datos de Colecciones proporciona protección extra de información sensible... los datos ni siquiera se sirven al dispositivo del usuario desde la base de datos." - Recursos de Adalo

Es fundamental ir más allá de las reglas de visibilidad de la interfaz de usuario. Si bien estas reglas ocultan datos en pantalla, los datos todavía se transmiten al dispositivo del usuario. Los permisos de base de datos, por otro lado, garantizan que la información sensible permanezca en el servidor a menos que el usuario tenga el rol apropiado.

Paso 3: Configura los Ajustes de RBAC en el Constructor Visual de Adalo

Después de definir tu matriz de permisos y asegurar tu backend, el siguiente paso es refinar cómo interactúan los usuarios con tu aplicación. El constructor visual de Adalo te permite dar forma a la interfaz de la aplicación según los roles de usuario, asegurando que cada persona solo vea e interactúe con lo que está autorizada. Este paso conecta la seguridad del backend con la usabilidad del frontend, creando una experiencia fluida para tus usuarios.

Mientras que los permisos del backend protegen datos sensibles, el constructor visual adapta la interfaz de la aplicación dinámicamente para cada rol. Esto asegura una experiencia intuitiva y segura para todos los usuarios.

"Los permisos están relacionados con la base de datos y las reglas de visibilidad están relacionadas con el diseño. Los dos deben considerarse completamente por separado e implementarse individualmente." - Recursos de Adalo

Con el editor visual, puedes controlar cada componente: botones, listas o pantallas completas. También admite integración con sistemas externos como ERPs o bases de datos heredadas, o incluso Airtable como una colección externa, permitiéndote extender tu lógica de RBAC más allá de la base de datos de Adalo y hacia la infraestructura existente de tu organización.

Asigna Permisos para Cada Rol

Para configurar la visibilidad basada en roles, selecciona un componente, abre el menú de kebab y elige Cambiar Visibilidad. Cambia desde Siempre Visible para opción "A veces Visible" y establece la condición según la propiedad Rol del Usuario Conectado. Por ejemplo, si solo los Gerentes deben ver un botón "Aprobar Solicitud", la condición sería:

Usuario Conectado > Rol > Es Igual a "Gerente"

Al configurar acciones, haz clic en Mostrar Avanzado, cambia el desencadenante a A Veces, y define la condición basada en roles. También puedes añadir una acción alternativa para usuarios que no cumplan con los criterios.

Para configuraciones más complejas, almacena nombres de roles en la colección de Usuarios usando una propiedad de Texto o Menú Desplegable. Si tu aplicación implica roles jerárquicos, como niveles de autorización del 1 al 10, crea una colección "Roles de Usuario" vinculada a Usuarios. Esta configuración permite condiciones matizadas, como:

Usuario Conectado > Rol > Nivel de Autorización > Es Mayor a 5

| Método de Definición de Rol | Caso de Uso Óptimo | Ejemplo de Lógica |

|---|---|---|

| Propiedad Verdadero/Falso | Aplicaciones simples con 2 roles | Usuario conectado > Es administrador > Es verdadero |

| Propiedad de texto/menú desplegable | Aplicaciones con 3–5 roles distintos | Usuario Conectado > Rol > Es Igual a "Gerente" |

| Colección de roles de usuario | Jerarquías complejas o niveles de autorización | Usuario Conectado > Rol > Nivel de Autorización > Es Mayor a 5 |

Es fundamental establecer roles predeterminados para nuevos registros para evitar brechas de acceso y garantizar que los usuarios se asignen al nivel correcto desde el principio. Una vez que tus permisos internos estén en lugar, puedes ampliar tu configuración de RBAC integrando fuentes de datos externas.

Conectar fuentes de datos externas con DreamFactory

Si tu organización depende de bases de datos existentes, como MySQL, PostgreSQL, SQL Server, o incluso sistemas más antiguos sin API, puedes conectarlos a tu aplicación Adalo usando DreamFactory. Esta plataforma genera API REST para más de 20 tipos de bases de datos, completa con RBAC integrado, garantizando acceso seguro a datos externos.

Para integrar DreamFactory, ve a la pestaña Base de datos en Adalo y haz clic en "Agregar colección" > "Colección externa". Necesitarás la URL base de la API (por ejemplo, https://api.example.com/api/v2/mysql/_table/employees) y una clave API con la configuración de RBAC necesaria. Añade un encabezado llamado X-DreamFactory-API-Key y pega tu clave. Establece la "Clave de resultados" en resource para analizar la respuesta JSON correctamente.

En 2026, Adalo mostró cómo conectar la base de datos de muestra Empleados de MySQL, que contiene aproximadamente 4 millones de registros, a través de DreamFactory. El proceso implicó crear una colección externa en Adalo, configurar la clave API y establecer la clave de resultados en resource. Esto permitió que la aplicación mostrara nombres de empleados en una lista simple y los vinculara a perfiles detallados usando texto mágico para mapeo de datos dinámico.

"DreamFactory es una plataforma de generación de API de código abierto capaz de generar API REST para más de 20 bases de datos incluyendo MySQL, PostgreSQL, SQL Server y Snowflake. Ofrece soporte para controles de acceso basados en roles (RBAC), generación y gestión de claves API, y limitación y registro de API..." - DreamFactory | Recursos de Adalo

Después de conectar, puedes aplicar la misma lógica de visibilidad condicional y acciones que se utilizan para colecciones internas. Aunque los datos residan externamente, el constructor visual de Adalo garantiza que los usuarios solo vean o interactúen con registros relevantes para su rol. Usa la función Ejecutar prueba para confirmar que la API devuelve los datos esperados.

Paso 4: Configurar jerarquías de roles y automatizar asignaciones de usuarios

Después de configurar reglas de visibilidad y vincular fuentes de datos externas, el siguiente paso se enfoca en crear una estructura que minimice el trabajo manual. Las jerarquías de roles permiten que los permisos fluyan automáticamente de roles de nivel superior a los de nivel inferior, mientras que automatizar asignaciones de usuarios a través de inicio de sesión único (SSO) garantiza que los usuarios se coloquen en los roles correctos desde su primer inicio de sesión. En conjunto, estos pasos agilizan la gestión de usuarios y fortalecen la seguridad en toda tu organización.

Configurar herencia de roles

Diseña una jerarquía donde los roles de nivel superior hereden todos los permisos de los roles de nivel inferior. Comienza creando una colección Roles de usuario con una propiedad numérica Nivel de autorización . Por ejemplo, podrías asignar Admin = 3, Gerente = 2 y Empleado = 1. Luego, vincula esta colección a tu colección de usuarios usando una propiedad de relación.

Al establecer reglas de visibilidad o acciones condicionales, utiliza la guía de matriz de permisos del paso 3. Por ejemplo, si una función es para gerentes y superiores, establece la condición como:

Usuario conectado > Rol > Nivel de autorización > Es mayor que o igual a 2

Este enfoque se alinea con el modelo aditivo de control de acceso basado en roles (RBAC), donde los permisos de un usuario son la combinación de todos sus roles asignados. Para jerarquías estrictas, puedes agregar una propiedad Rol principal para indicar superiores inmediatos.

"El control de acceso basado en roles (RBAC) se refiere a la idea de asignar permisos a los usuarios en función de su rol dentro de una organización. Ofrece un enfoque simple y manejable para la gestión de acceso que es menos propenso a errores que asignar permisos a los usuarios individualmente." - Auth0

Para aplicar estos permisos, navega al icono Escudo y llave en la pestaña Base de datos. Cambia permisos de colección de "Todos los usuarios" a Algunos usuarios conectados, vinculándose a la colección Roles de usuario. Además, asigna un rol predeterminado (como "Invitado" o "Miembro") para nuevos usuarios para prevenir cualquier estado sin permisos.

Automatizar asignación de roles con SSO

Usando Adalo Blue, puedes integrar inicio de sesión único (SSO) con el proveedor de identidad de tu organización a través de estándares como OpenID Connect o SAML. Configura el proveedor de SSO para pasar atributos como departamento, título de trabajo o membresía de grupo. Estos atributos pueden asignar automáticamente el rol correcto cuando un usuario inicia sesión por primera vez. Esta automatización trabaja conjuntamente con tu configuración de RBAC, garantizando un proceso de incorporación suave y seguro.

Este método, llamado aprovisionamiento Just-in-Time (JIT), crea perfiles de usuario y mapea credenciales organizacionales directamente al campo de rol en tu base de datos. Para simplificar este proceso, establece tu propiedad de rol como un Menú desplegable con opciones predefinidas como administrador, gerente y empleado.

Las estadísticas enfatizan la importancia de la asignación automática de roles. Para 2026, se predice que el 75% de los incidentes de seguridad relacionados con IA provendrán de acceso no autorizado. Además, se espera que la relación de identidades no humanas (como agentes de IA o cuentas de servicio) a usuarios humanos alcance 80:1 para 2028. Siempre establece usuarios de forma predeterminada al nivel de permiso mínimo que necesitan para reducir el riesgo de posibles brechas.

"No puedes razonar con un LLM sobre si debería eliminar un archivo. Tienes que diseñar reglas duras que le impidan hacerlo." - Graham Neray, CEO, Oso

Cuando un usuario se desactiva en tu proveedor de identidad central, su acceso a la aplicación Adalo debe revocarse automáticamente. Revisa regularmente cómo los grupos de SSO se asignan a los roles de Adalo para garantizar que la lógica se alinee con la estructura de tu organización. Habilita el registro de auditoría para todas las asignaciones de roles automatizadas para mantener la responsabilidad.

Estas configuraciones combinan la gestión automática de roles con controles de acceso estrictos, reforzando un sistema seguro y eficiente de gestión de usuarios.

Paso 5: Prueba, implementación y monitoreo con Adalo X-Ray

Una vez que hayas configurado jerarquías de roles y asignaciones automatizadas, es hora de probar e implementar tu aplicación de empleados habilitada para RBAC. Este paso combina pruebas de rendimiento, verificaciones de seguridad e implementación multiplataforma para garantizar que todo funcione sin problemas para tus usuarios.

Verifica el rendimiento y la seguridad

Antes de comenzar, usa Adalo X-Ray para identificar cuellos de botella de rendimiento o vulnerabilidades de seguridad. Esta herramienta impulsada por IA examina la estructura de tu aplicación e identifica problemas potenciales que podrían interrumpir la experiencia del usuario a escala.

Ve al icono de Escudo y Llave en la pestaña Base de datos para revisar los permisos de la colección. Asegúrate de que las colecciones de datos sensibles estén restringidas a Algunos usuarios conectados en lugar de "Todos". Para la colección Usuarios, campos críticos como Correo electrónico, Contraseña y Nombre completo deben ser predeterminados a Solo el Creador del Registro por privacidad.

Prueba el acceso de cada rol con cuentas dedicadas (Administrador, Gerente, Empleado, Invitado) para confirmar que tu matriz de permisos funciona según lo previsto. Los datos restringidos deben permanecer seguros. Usa la Análisis pestaña para monitorear las pantallas de alto tráfico y confirmar que las medidas de seguridad están protegiendo efectivamente las áreas sensibles.

Una vez que estés satisfecho con el rendimiento y la seguridad, estás listo para implementar tu aplicación en todas las plataformas.

Publica en web, iOS y Android

Adalo facilita la publicación de tu aplicación en web, iOS y Android, todo desde una única compilación. Ve a la pestaña Lanzamiento pestaña, activa el Publicar botón de alternancia, y elige entre un subdominio de Adalo o un dominio personalizado (los dominios personalizados requieren un plan de pago).

Para iOS, expande la sección Aplicación iOS e ingresa tus credenciales de Apple Developer, incluyendo Bundle ID, correo electrónico de Apple ID y una contraseña específica de la aplicación. Mantén el Nombre mostrado de tu aplicación por debajo de 30 caracteres, y proporciona explicaciones claras y precisas para cualquier solicitud de permiso (por ejemplo, Cámara, Ubicación, Fotos). Apple rechazará aplicaciones con texto de marcador de posición en estos campos.

Prueba tu aplicación tanto en un simulador de iOS como en un emulador de Android antes de iniciar compilaciones. Ten en cuenta que el botón "Vista previa" del editor solo muestra la versión web. Para iOS, haz clic en Iniciar nueva compilación de TestFlight - recibirás un correo electrónico cuando la compilación esté lista. Para Android, sigue un proceso similar a través de Google Play Console.

Después de la implementación, mantén un ojo atento a tu aplicación y prepárate para ajustar roles según sea necesario.

Crea un proceso para actualizar roles

Las organizaciones cambian con el tiempo, y también lo hacen sus necesidades. Programa una revisión trimestral de los permisos de roles en la colección Usuarios para mantener todo alineado. Antes de realizar cambios importantes en tu lógica de permisos, guarda una versión de diseño en el menú de configuración. Esto te proporciona una red de seguridad para revertir cambios si algo sale mal.

Configura un sistema de retroalimentación para que los empleados puedan informar problemas de acceso o solicitar cambios en sus permisos. Al agregar nuevas características o actualizar flujos de trabajo, revisa tu matriz de permisos y realiza ajustes según sea necesario. Las actualizaciones de permisos de la base de datos surten efecto inmediatamente, por lo que puedes realizar cambios en tiempo real sin necesidad de republica la aplicación. Esto asegura que tu sistema RBAC se mantenga relevante y seguro.

Construye un proceso de desarrollo repetible

Una vez que tu aplicación habilitada para RBAC esté en línea, el siguiente paso es crear un ciclo de desarrollo en el que puedas confiar. En lugar de tratar cada actualización como un proyecto independiente, utiliza el marco seguro e impulsado por IA que ya has establecido. Con herramientas como indicaciones de IA y edición visual, puedes realizar actualizaciones rápidamente, manteniendo tu aplicación alineada con las necesidades empresariales en evolución. Esta agilidad es un rasgo distintivo de herramientas sin código para fundadores que buscan escalar rápidamente.

Usa indicaciones de IA para actualizar aplicaciones rápidamente

¿Necesitas agregar una función o ajustar un flujo de trabajo? Solo dile a Adalo AI Builder lo que quieres en inglés plano. Por ejemplo: "Diseña un flujo de autenticación de usuario con verificación por correo electrónico." La IA maneja la lógica, y puedes ajustarlo visualmente para que se ajuste a tus requisitos exactos.

"GPT personalizado maneja el trabajo conceptual pesado - generando flujos de usuario, especificaciones de características y contenido - mientras que Adalo los traduce en aplicaciones funcionales." - El equipo de Adalo

Este enfoque puede acelerar el desarrollo un 55%. Para 2026, se espera que el 92% de los desarrolladores estadounidenses utilicen herramientas de codificación de IA. Puedes aplicar los mismos ganancias de eficiencia a tus aplicaciones de empleados utilizando indicaciones para actualizar la interfaz de usuario, ajustar bases de datos o implementar nuevas reglas de permisos. Lo mejor de todo, estas actualizaciones se aplican instantáneamente en todas las plataformas, sin necesidad de compilaciones separadas. A medida que tu aplicación crece, asegúrate de que su rendimiento y escalabilidad sigan el ritmo.

Escala tu aplicación a medida que crece el uso

La infraestructura de Adalo está diseñada para crecer con tu aplicación. Sin necesidad de rediseño, la plataforma puede manejar una demanda aumentada mientras mantiene la confiabilidad. Procesa más de 20 millones de solicitudes de datos diarias con un tiempo de actividad superior al 99% y admite aplicaciones con más de 1 millón de usuarios activos mensuales. Esto significa que tu aplicación puede expandirse junto con tu base de empleados sin encontrar obstáculos técnicos.

Para aplicaciones con alto tráfico o necesidades de backend más complejas, Adalo permite la integración con fuentes de datos externas como Airtable a través de DreamFactory. Si estás en el plan Business ($250/mes), puedes gestionar hasta 10 aplicaciones publicadas. Revisar regularmente las analíticas de la aplicación también te ayudará a identificar tendencias, como pantallas de alto tráfico, para que puedas refinar permisos o agregar características basadas en cómo los usuarios interactúan con tu aplicación.

Conclusión

Usando una matriz de permisos clara, desarrollo impulsado por IA y control de acceso dinámico, puedes crear aplicaciones de empleados impulsadas por IA con RBAC rápida y seguramente. Comienza por mapear roles, luego usa Adalo AI Builder para generar la estructura de tu aplicación. Configura permisos a nivel de base de datos, automatiza asignaciones con SSO y monitorea actividad usando X-Ray. Este enfoque vincula la planificación, la automatización y la seguridad, convirtiendo meses de codificación en un proceso de desarrollo visual optimizado que toma semanas en lugar de ello.

La seguridad es clave. Los permisos a nivel de base de datos garantizan que los datos de empleados sensibles nunca se envíen a dispositivos no autorizados, no solo se oculten de la vista. A medida que tu equipo crece, las jerarquías de roles y las asignaciones automatizadas hacen que la gestión del acceso sea más fácil, eliminando la necesidad de actualizaciones manuales constantes.

Una vez que tu marco RBAC esté configurado, los indicaciones de IA te permiten agregar características, ajustar flujos de trabajo o actualizar permisos al instante. Estos cambios se aplican en todas las plataformas web, iOS y Android sin requerir compilaciones separadas. Con la infraestructura de Adalo capaz de admitir aplicaciones con más de 1 millón de usuarios activos mensuales, tus aplicaciones pueden crecer sin problemas desde equipos pequeños hasta organizaciones grandes sin necesidad de revisar la arquitectura.

Al integrar estas prácticas en tu proceso de desarrollo, preparas tu organización para el éxito a largo plazo. Para 2026, el 70% de las aplicaciones empresariales se espera que dependan de plataformas de código bajo o sin código. Comenzar ahora con IA y RBAC asegura un despliegue más rápido, una seguridad más sólida y aplicaciones adaptables. Cada actualización se basa en la anterior, lo que hace que las iteraciones futuras sean aún más fluidas.

Define roles claramente, aprovecha la automatización de IA y crea aplicaciones que crecen de forma segura con tu fuerza laboral.

Publicaciones de Blog Relacionadas

- Cómo Habilitar a los Empleados para Construir las Aplicaciones que Necesitan

- Permisos Basados en Roles para Herramientas Internas

- Mejores Prácticas para Herramientas Internas Escalables

- DreamFactory: Simplifica Conexiones de API de Base de Datos

Preguntas Frecuentes

¿Cómo mejora el Control de Acceso Basado en Roles (RBAC) la seguridad de las aplicaciones de empleados impulsadas por IA?

El Control de Acceso Basado en Roles (RBAC) mejora la seguridad de las aplicaciones de empleados impulsadas por IA limitando el acceso a datos y características según el rol del usuario. Esto significa que los empleados solo interactúan con la información y las herramientas que necesitan para sus tareas específicas, minimizando las posibilidades de acceso no autorizado o posibles brechas de datos.

Con RBAC implementado, las empresas pueden proteger mejor la información sensible, simplificar el proceso de gestión de permisos y asegurar que sus aplicaciones funcionen de manera más segura y eficiente, personalizada para adaptarse a las responsabilidades únicas de cada rol dentro de la empresa.

¿Cómo simplifica el Generador de IA de Adalo el proceso de desarrollo de aplicaciones?

El Generador de IA de Adalo transforma el desarrollo de aplicaciones en un proceso directo, incluso para quienes no tienen experiencia en programación. Se encarga de tareas como ajustar plantillas y configurar flujos de trabajo automatizados, para que cualquiera pueda crear aplicaciones con características inteligentes, sin necesidad de experiencia técnica.

Lo que realmente destaca es cómo ahorra tiempo. Al automatizar tareas repetitivas, el Generador de IA puede reducir el tiempo de desarrollo hasta 90%. Esto significa que los usuarios pueden enfocarse en crear aplicaciones de empleados seguras, escalables y personalizadas que cumplan con las demandas de los lugares de trabajo actuales.

Aprende cómo construir el tuyo con Adalo's constructor de aplicaciones de herramientas internas.

¿Cómo pueden las organizaciones mantener precisas las asignaciones de roles a lo largo del tiempo?

Para mantener precisas las asignaciones de roles, es esencial que las organizaciones revisen y actualicen regularmente conforme las responsabilidades cambian. Automatizar la asignación de roles durante la incorporación puede simplificar el proceso y mantener la coherencia desde el inicio. Además, establecer reglas de visibilidad claras y permisos dentro de la aplicación asegura que los usuarios solo vean y accedan a lo que se alinea con su rol. Las auditorías regulares y los ajustes necesarios pueden fortalecer tanto la precisión como la seguridad a lo largo del tiempo.

Construye tu aplicación rápidamente con una de nuestras plantillas de aplicación prediseñadas

Comienza a construir sin código