El Control de Acceso Basado en Roles (RBAC) simplifica cómo se administran los permisos en las aplicaciones al asignar permisos a roles (por ejemplo, Administrador, Editor, Visualizador) en lugar de a usuarios individuales. Este enfoque mejora la seguridad, reduce errores y facilita el escalado. Esto es lo que necesitas saber:

Adalo, un generador de aplicaciones sin código para aplicaciones web impulsadas por bases de datos y aplicaciones nativas de iOS y Android—una versión en las tres plataformas, publicadas en Apple App Store y Google Play, hace que implementar RBAC sea directo incluso para usuarios no técnicos. Con funciones de base de datos integradas y herramientas de configuración visual, los creadores pueden configurar sistemas de control de acceso sólidos sin escribir una sola línea de código.

- Componentes Principales: Usuarios, Roles, Permisos (acciones como Leer, Editar) y Recursos (datos u objetos).

- Beneficios Clave:

- Protección de datos más sólida al controlar el acceso a nivel de base de datos.

- Simplifica la gestión de usuarios—ajusta roles en lugar de permisos individuales.

- Admite escalabilidad al garantizar que los permisos crezcan con tu aplicación.

- Consejos de Implementación:

- Planifica roles y permisos por adelantado (por ejemplo, Administrador: acceso completo; Editor: gestionar datos; Visualizador: solo lectura).

- Utiliza principios de "menor privilegio"—otorga solo el acceso necesario para las tareas.

- Prueba exhaustivamente para asegurar que los permisos funcionen según lo previsto.

- Características avanzadas:

- Controles a nivel de registro (por ejemplo, los usuarios ven solo sus propios datos).

- Controles a nivel de campo (por ejemplo, ocultar campos sensibles como salarios).

- Integración con proveedores de identidad externos para autenticación centralizada.

RBAC no solo asegura tu aplicación sino que también agiliza su gestión, lo que la convierte en imprescindible para los creadores de aplicaciones serios sobre seguridad y escala.

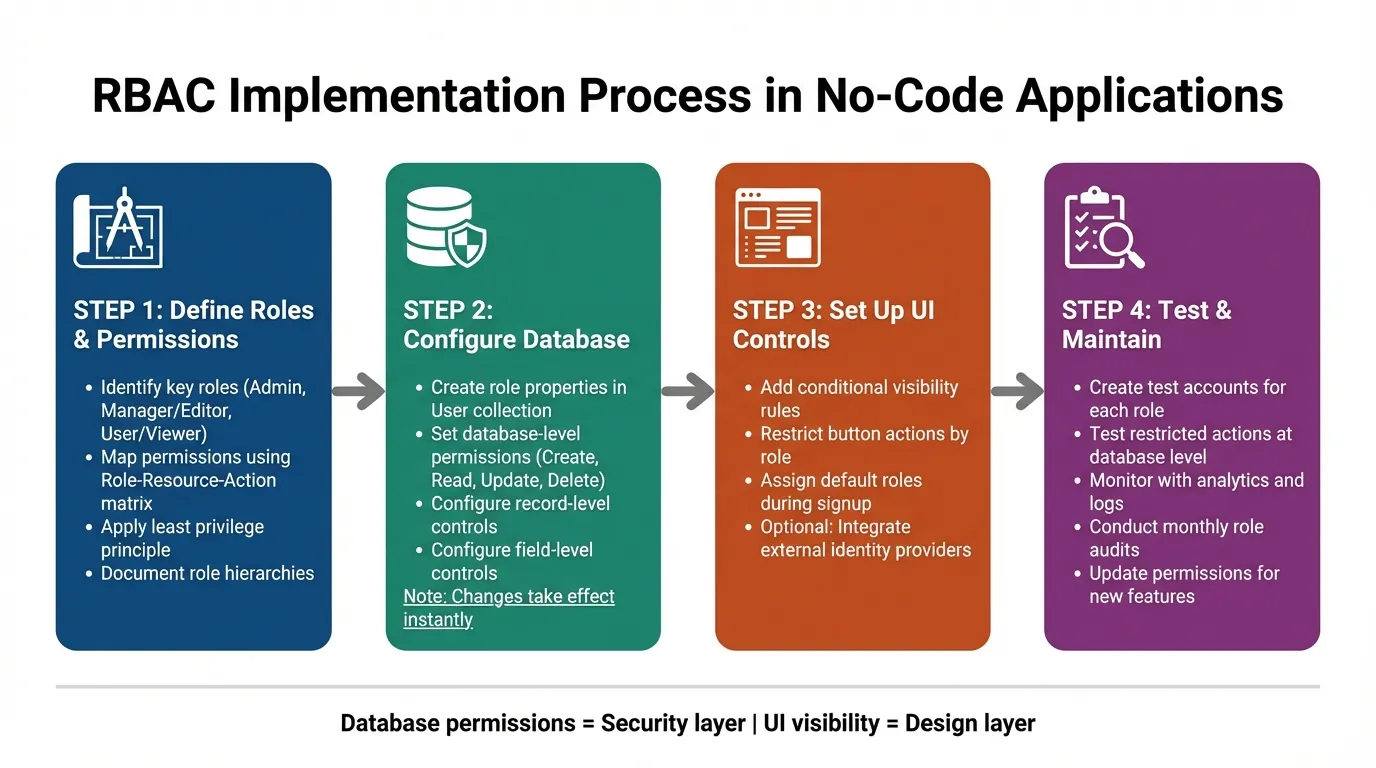

Guía de Implementación de RBAC: Proceso de 4 Pasos para Aplicaciones Sin Código

Control de Acceso Basado en Roles (RBAC) explicado con un Ejemplo Real de Node.js

Definición de Roles y Permisos para Tu Aplicación

Antes de sumergirte en la configuración, tómate el tiempo para planificar los niveles de acceso que tu aplicación requerirá. Este esfuerzo previo puede ayudarte a evitar brechas de seguridad y el inconveniente de rehacer permisos más tarde. Un rol actúa como un plano que agrupa permisos para una función de trabajo específica. Piénsalo como una plantilla que define qué pueden y no pueden hacer grupos de usuarios, en lugar de gestionar configuraciones de acceso individuales. Establecer roles claros desde el principio sienta las bases para un proceso de configuración fluido.

Identificación de Roles Clave en Tu Aplicación

Comienza analizando la estructura de tu organización y las responsabilidades de diferentes equipos. Los equipos internos a menudo necesitan diferentes niveles de acceso, mientras que los usuarios externos típicamente requieren restricciones de datos más estrictas.

Aquí hay algunos roles comunes que podrías definir:

- Administrador: Tiene acceso sin restricciones a todas las características y datos.

- Gerente o Editor: Puede gestionar datos pero no puede modificar la configuración del sistema.

- Usuario o Visualizador: Limitado a ver o interactuar con registros específicos.

Para mantener todo organizado, documenta estos roles utilizando una matriz Rol-Recurso-Acción . Este enfoque vincula acciones específicas (como Crear, Leer, Actualizar, Eliminar) con los recursos a los que se aplican. Una vez que tus roles estén claramente definidos, asigna permisos en consecuencia.

Mapear Permisos a Roles

Al asignar permisos, sigue un principio de "menor privilegio"—da a los usuarios solo el acceso que absolutamente necesitan para realizar sus tareas. Comenzar con una configuración restrictiva es más seguro porque agregar permisos después es mucho más fácil que eliminarlos después de una posible brecha.

También querrás considerar dos niveles de permisos:

- Permisos a nivel de registro: Decide qué filas de datos puede acceder un usuario. Por ejemplo, un Representante de Ventas podría ver solo los registros que creó.

- Permisos a nivel de campo: Determina qué campos de datos específicos son visibles. Por ejemplo, información sensible como detalles de salario puede ocultarse de ciertos roles.

Toma este ejemplo: Un Representante de Ventas solo puede ver y editar los registros de clientes que personalmente creó, mientras que un Gerente podría acceder a todos los registros dentro de su departamento.

La plataforma asistida por IA de Adalo hace que implementar estos permisos sea directo. Puedes agregar una propiedad "Rol" a tu colección de Usuarios en la base de datos, asegurando que los controles de acceso se apliquen directamente dentro de tu base de datos. Con sin límites de registros en planes pagos, puedes escalar tu base de usuarios y estructuras de permisos sin preocuparte por alcanzar límites de datos—una restricción común en otras plataformas.

| Rol | Recurso | Acciones Permitidas | Las condiciones |

|---|---|---|---|

| Representante de Ventas | Registros de Clientes | Ver, Crear, Editar | Solo registros que crearon |

| Gerente | Registros de Clientes | Ver, Editar, Eliminar, Exportar | Todos los registros en su departamento |

| Administrador | Todos los Recursos | Acceso Completo | Ninguno |

| Los testimonios de clientes | Informes de Proyectos | Leer | Solo sus propios proyectos |

Configurar RBAC en su Plataforma

Para configurar Control de Acceso Basado en Roles (RBAC) en su aplicación, deberá definir roles e implementar reglas de permisos de dos capas. Esta configuración implica crear definiciones de roles en su base de datos y aplicar controles de permisos tanto a nivel de base de datos como de interfaz. Este enfoque de dos frentes garantiza un control de acceso robusto, evitando el acceso no autorizado no solo visualmente, sino en la fuente de datos misma.

Crear Roles y Asignar Permisos

Comience definiendo los roles durante su fase de planificación y luego configúrelos en su base de datos. Dependiendo de la complejidad de su aplicación, puede usar un campo de texto simple para nombres de roles, propiedades de alternancia para verificaciones básicas, o incluso una colección dedicada de Roles de Usuario para jerarquías de roles más complejas.

Permisos a nivel de base de datos son críticos para asegurar su aplicación. Para configurarlos, acceda al icono "Escudo y Llave" en su colección de Usuarios. Aquí puede controlar quién puede ver o editar propiedades específicas. Las opciones incluyen:

- A todos

- Solo usuarios que han iniciado sesión

- Solo el Creador del Registro

- Nadie

Por ejemplo, Adalo establece automáticamente propiedades como Correo Electrónico, Contraseña y Nombre Completo en "Solo el Creador del Registro" por defecto. Para otras colecciones, puede definir permisos para acciones de Crear, Ver, Actualizar y Eliminar. La configuración "Algunos Usuarios Conectados" es particularmente útil, ya que restringe el acceso a datos según una propiedad de relación vinculada a la colección de Usuarios.

Es importante ir más allá de las reglas de visibilidad. Aunque las reglas de visibilidad controlan lo que los usuarios ven en la interfaz, no impiden el acceso no autorizado a los datos subyacentes. Siempre configure Permisos de Colección a nivel de base de datos para bloquear el envío de datos al dispositivo del usuario si carece del acceso necesario. Piense en las reglas de visibilidad como la capa de diseño y los permisos de base de datos como la capa de seguridad, ambos son esenciales y deben trabajar juntos.

Por Controles a nivel de interfaz de usuario, puede configurar componentes para que se muestren condicionalmente según los roles del usuario. Por ejemplo, puede restringir acciones como clics de botón seleccionando "Mostrar Avanzado" y configurando la acción para que ocurra "A Veces" según condiciones como "Usuario Conectado > Rol > Es igual a > Admin". Asegúrese de asignar un rol predeterminado durante el registro, ya sea mediante campos de formulario ocultos o acciones condicionales.

Una ventaja significativa es que los cambios en los permisos de la base de datos surten efecto al instante, sin necesidad de republicar tu aplicación. Esto hace que las pruebas e iteraciones sean mucho más eficientes. Además, los permisos de colección están disponibles en todos los planes de Adalo, incluida la capa gratuita. Con la revisión de la infraestructura de Adalo 3.0 lanzada a finales de 2025, las aplicaciones ahora se ejecutan 3-4 veces más rápidas, haciendo que las verificaciones de permisos y el filtrado de datos sean más receptivos que nunca.

Una vez que su sistema de rol interno esté en funcionamiento, puede pasar a integrar proveedores de identidad externos para autenticación centralizada de usuarios.

Conectarse a Proveedores de Identidad Externos

Después de configurar roles internos, es posible que desee integrar sistemas de identidad externos para simplificar la gestión de usuarios. Aunque el sistema de roles interno de Adalo es suficiente para la mayoría de necesidades, los proveedores de identidad externos pueden centralizar la autenticación y optimizar las operaciones.

La integración típicamente implica usar la API de Adalo para sincronizar datos de usuario y asignaciones de roles desde su proveedor de identidad externo durante el inicio de sesión. Cuando un usuario inicia sesión a través de un sistema externo, su información de rol se sincroniza con la propiedad Rol en su colección de Usuarios de Adalo. Esto garantiza una única fuente de verdad para los permisos mientras aprovecha su infraestructura de identidad existente.

Para aplicaciones a nivel empresarial, Adalo Blue ofrece características avanzadas como Inicio de Sesión Único (SSO) y permisos de nivel empresarial. Estas herramientas son particularmente útiles para aplicaciones de operaciones internas que necesitan integrarse con sistemas heredados o aplicar controles de acceso estrictos en múltiples plataformas.

Si está construyendo aplicaciones multi-experiencia, considere usar aplicaciones Adalo separadas que compartan la misma base de datos. Esto permite una gestión de roles unificada mientras admite experiencias de usuario diversas. Con la infraestructura modular de Adalo capaz de escalar a 1M+ usuarios activos mensuales, su sistema RBAC puede crecer junto con su base de usuarios sin restricciones arquitectónicas.

Prueba y Validación de su Configuración RBAC

Una vez que haya configurado su Control de Acceso Basado en Roles (RBAC), las pruebas se vuelven esenciales para asegurar que funcione como se pretende. Las pruebas rigurosas ayudan a confirmar que su configuración bloquea efectivamente el acceso no autorizado mientras permite acciones legítimas. Esto incluye verificar tanto lo que los usuarios pueden ver como con qué datos pueden interactuar.

Prueba Manual de Permisos

Comience creando cuentas de prueba para cada rol en su sistema, por ejemplo, Administrador, Editor e Invitado. Inicie sesión como cada rol y explore su aplicación a fondo. Intente acceder a páginas restringidas, haga clic en botones protegidos y envíe formularios que deberían estar bloqueados. Esta prueba práctica garantiza que tanto la interfaz de su aplicación como los permisos de base de datos subyacentes funcionen correctamente.

Es importante probar acciones restringidas directamente, no solo confiar en elementos de interfaz de usuario ocultos. Por ejemplo, si los Editores no tienen permiso para eliminar registros, intente realizar una operación de eliminación, aunque el botón esté oculto. El sistema debería bloquear la acción a nivel de base de datos, no solo a nivel de interfaz. Además, pruebe cambios de rol durante una sesión activa para confirmar que los permisos se actualizan inmediatamente.

No pase por alto nuevos registros de usuario. Verifique que las cuentas nuevas se asignen automáticamente al rol predeterminado correcto con permisos limitados. Este paso previene posibles brechas de seguridad donde los nuevos usuarios podrían ganar temporalmente acceso no intencionado.

Una vez que las pruebas manuales estén completas, continúe monitoreando el comportamiento de su aplicación usando análisis.

Usar Análisis y Registros para Validación

Aproveche la pestaña Análisis de Adalo para rastrear la actividad del usuario. Por ejemplo, si usuarios que no son administradores están accediendo a pantallas de administrador sensibles, podría indicar una configuración incorrecta. Los análisis pueden destacar problemas que las pruebas manuales podrían perder, especialmente cuando su aplicación crece y los patrones de uso se vuelven más complejos.

Revise regularmente los registros de acceso para detectar actividad inusual. Como los permisos de base de datos de Adalo entran en vigencia inmediatamente sin requerir una republicación, puede hacer ajustes rápidamente y verificar los cambios en tiempo real. Para aplicaciones que usan proveedores de identidad externos, decodifique Tokens de Acceso (JWT) para confirmar que atributos como user_role se asignan correctamente durante la autenticación. Esta combinación de pruebas activas y monitoreo pasivo ayuda a asegurar que su sistema RBAC permanezca seguro mientras su aplicación evoluciona.

La característica de la plataforma X-Ray también puede ayudar a identificar problemas de rendimiento en su lógica de permisos antes de afectar a los usuarios. Si el filtrado complejo basado en roles está ralentizando ciertas pantallas, X-Ray destaca estos cuellos de botella para que pueda optimizar sus relaciones de datos y consultas.

Mantener y Actualizar RBAC a lo Largo del Tiempo

Configurar y probar RBAC es solo la mitad de la batalla, mantenerlo actualizado es igualmente importante. A medida que su aplicación evoluciona y su organización crece, los permisos deben mantenerse al ritmo. Según Gartner, para 2026, el 70% de las nuevas aplicaciones empresariales se desarrollarán utilizando plataformas de código bajo o sin código. Este cambio significa que más equipos enfrentarán el desafío de gestionar RBAC a escala.

Realizar Auditorías Regulares de Roles

Haga un hábito revisar los registros de acceso mensualmente para monitorear cambios de datos. Esta práctica no solo respalda el cumplimiento creando un rastro de auditoría sino que también ayuda a identificar permisos obsoletos. Para asegurar que sus roles funcionen como se pretende, cree usuarios de prueba para cada rol y verifique periódicamente que las restricciones se apliquen correctamente.

Si su organización usa un Proveedor de Identidad (IdP) como Okta o Azure AD, centralizar la gestión de roles puede simplificar las auditorías. Los administradores de TI pueden revisar los permisos en un solo lugar en lugar de manejar múltiples herramientas. Las auditorías regulares lo preparan para ajustar permisos sin problemas a medida que se introducen nuevas funciones.

Actualizar Permisos para Nuevas Funciones

Al lanzar nuevas funciones, es esencial actualizar los permisos inmediatamente. Los cambios en los permisos a nivel de base de datos tienen efecto instantáneamente en Adalo, lo que facilita ajustar los controles de acceso y confirmar su precisión en tiempo real. Considere construir una capa de mapeo para conectar grupos de IdP externos con roles internos.

Ada, el constructor de IA de Adalo, te permite describir lo que deseas y genera tu app. Magic Start crea fundaciones de aplicaciones completas a partir de una descripción, mientras que Magic Add agrega funciones mediante lenguaje natural.

Antes de lanzar nuevas funciones, siempre pruébelas usando cuentas vinculadas a roles específicos. Esto asegura que las restricciones de acceso funcionen como se pretende y previene posibles brechas de seguridad. Con Magic Add, puede describir nuevas funciones en lenguaje natural y hacer que se generen automáticamente, pero recuerde configurar inmediatamente la configuración RBAC apropiada para cualquier colección o pantalla nueva creada.

Gestionar Cambios de Rol y Transiciones

Automatizar las actualizaciones de roles es clave cuando los miembros del equipo se unen, se van o cambian de responsabilidades. El Sistema para la Gestión de Identidad Entre Dominios (SCIM) puede agilizar este proceso al insertar actualizaciones desde tu IdP directamente en tu aplicación. Por ejemplo, cuando un usuario se desactiva en tu sistema central, SCIM garantiza que su acceso se revoque inmediatamente.

Sin embargo, algunos IdPs pueden retrasar las notificaciones de cambio de grupo para usuarios desactivados, por lo que es prudente verificar manualmente los permisos durante las reactivaciones de cuentas. Al realizar actualizaciones de roles, adhiérete al principio de privilegio mínimo: otorga a los usuarios solo el acceso que necesitan para realizar sus tareas.

Las organizaciones que utilizan constructores de aplicaciones impulsadas por IA han informado de reducción significativa de costos de desarrollo de aplicaciones, pero mantener controles RBAC estrictos garantiza que estos ahorros no se logren a costa de la seguridad. Administrar transiciones de roles de manera efectiva fortalece tanto la seguridad como la escalabilidad de tu sistema RBAC.

Comparación de implementación de RBAC en plataformas

Al elegir una plataforma para construir aplicaciones con control de acceso robusto, es crucial entender cómo las diferentes herramientas manejan RBAC. Cada plataforma tiene enfoques distintos para permisos, escalabilidad y facilidad de implementación.

Adalo vs Bubble para RBAC

Bubble ofrece personalización extensiva para lógica de permisos, pero esta flexibilidad a menudo viene con complejidad. Construir RBAC sofisticado en Bubble frecuentemente requiere contratar expertos para optimizar consultas de base de datos y prevenir degradación de rendimiento bajo carga. Las unidades de carga de trabajo de Bubble crean cargos impredecibles basados en uso, y su solución móvil envuelve la aplicación web en lugar de compilar a código nativo, introduciendo desafíos potenciales a escala.

El enfoque de Adalo prioriza la simplicidad sin sacrificar poder. Los permisos a nivel de base de datos se configuran visualmente, y con registros de base de datos ilimitados en planes pagos, no alcanzarás límites de datos mientras tu base de usuarios crece. La plataforma comienza en $36/mes con uso ilimitado y sin sorpresas de facturación por cargos inesperados.

Adalo vs otros constructores

Glide se destaca en aplicaciones basadas en hojas de cálculo pero restringe la libertad creativa con formatos enfocados en plantillas. No admite publicación en App Store ni Play Store, y los precios comienzan en $60/mes con límites de registros de datos que atraen cargos adicionales.

FlutterFlow se dirige a usuarios técnicos con capacidades de bajo código, pero requiere configurar y administrar una base de datos separada, una complejidad de aprendizaje significativa que a menudo conduce a problemas de escalabilidad sin ayuda de expertos. Los precios comienzan en $70/mes por usuario para publicación en tienda de aplicaciones, y eso aún no incluye costos de base de datos.

Softr se enfoca en la construcción de aplicaciones basadas en hojas de cálculo pero comienza en $167/mes para publicación de aplicaciones web progresivas, con restricciones en registros por aplicación. No admite la creación de aplicaciones nativas para iOS o Android.

| Plataforma | Precio inicial | Registros de base de datos | Aplicaciones Móviles Nativas | Complejidad de RBAC |

|---|---|---|---|---|

| Adalo | $36/mes | Ilimitado (planes pagos) | Sí (iOS y Android) | Visual, sin código |

| Bubble | $69/mes | Limitado por unidades de carga de trabajo | Solo envoltorio web | Complejo, a menudo requiere expertos |

| FlutterFlow | $70/mes + costos de BD | Depende de BD externa | Sí | Bajo código, técnico |

| Glide | $60/mes | Limitado con cargos | No | Restringida a plantillas |

Ten en cuenta que la mayoría de las comparaciones y calificaciones de plataformas de terceros son anteriores a la revisión de la infraestructura de Adalo 3.0 a finales de 2025, que proporcionó mejoras de rendimiento de 3 a 4 veces y eliminó las limitaciones de escalabilidad anteriores.

Conclusión

Para implementar RBAC de manera efectiva, comienza definiendo roles claros, alineando permisos con esos roles y garantizando que las medidas de seguridad se apliquen tanto en los niveles de interfaz de usuario como de base de datos. Aunque las reglas de visibilidad controlan lo que los usuarios pueden ver en el front-end, los permisos de base de datos sirven como protección final, protegiendo tus datos en su núcleo. Como señala Auth0, "RBAC se refiere a asignar permisos basados en roles, ofreciendo un enfoque manejable menos propenso a errores".

Las auditorías regulares y las actualizaciones automatizadas son cruciales para mantener tu aplicación segura mientras crece. Cuando los miembros del equipo se unen, se van o cambian de rol, las asignaciones de rol automatizadas garantizan que los derechos de acceso se actualicen instantáneamente. Las pruebas con cuentas de rol dedicadas ayudan a identificar brechas en los permisos temprano, creando una experiencia de usuario más suave y segura.

RBAC hace más que proteger tus datos, simplifica la escalabilidad. Al actualizar un rol, cada usuario asignado a él hereda automáticamente los cambios, ahorrando tiempo y reduciendo errores. Con más de 3 millones de aplicaciones creadas en Adalo e infraestructura capaz de manejar más de 1 millón de usuarios activos mensuales, la plataforma proporciona una base sólida para aplicaciones que necesitan crecer de forma segura.

Siempre sigue el principio de privilegio mínimo al asignar permisos. Al otorgar a los usuarios solo el acceso que necesitan, minimizas riesgos y mantienes una postura de seguridad fuerte mientras tu aplicación evoluciona. Con permisos a nivel de base de datos robustos establecidos, incluso si alguien evita restricciones de interfaz de usuario, tu backend sigue siendo seguro.

Publicaciones de Blog Relacionadas

- Cómo Habilitar a los Empleados para Construir las Aplicaciones que Necesitan

- Cómo crear una aplicación web y móvil de gestión de lavado de autos

- 7 Mejores Prácticas de Seguridad para Aplicaciones Sin Código

- GDPR y sincronización de datos en aplicaciones sin código

Preguntas frecuentes

¿Por qué elegir Adalo sobre otras soluciones de construcción de aplicaciones?

Adalo es un constructor de aplicaciones impulsado por IA que crea verdaderas aplicaciones nativas de iOS y Android desde una única base de código. A diferencia de los envases web, se compila a código nativo y se publica directamente en la App Store de Apple y Google Play Store. Con registros de base de datos ilimitados en planes pagos y sin cargos basados en uso, obtienes precios predecibles conforme tu aplicación escala.

¿Cuál es la forma más rápida de construir y publicar una aplicación en la App Store?

La interfaz de arrastrar y soltar de Adalo combinada con características de construcción asistida por IA como Magic Start te permite generar bases de aplicaciones completas a partir de descripciones simples. La plataforma maneja el proceso de envío de App Store, permitiendo lanzamiento en días en lugar de meses, a menudo la parte más difícil de llevar una aplicación al mercado.

¿Puedo implementar fácilmente control de acceso basado en roles en mi aplicación sin código?

Sí, con Adalo puedes implementar control de acceso basado en roles agregando una propiedad de rol a tu colección de usuarios y configurando permisos a través de herramientas visuales. Puedes configurar controles a nivel de base de datos y a nivel de interfaz de usuario sin escribir ningún código, y los cambios entran en vigencia instantáneamente sin republishing de tu aplicación.

¿Cuál es la diferencia entre reglas de visibilidad y permisos de base de datos en RBAC?

Las reglas de visibilidad controlan lo que los usuarios ven en la interfaz, mientras que los permisos de base de datos previenen que datos no autorizados se envíen al dispositivo de un usuario. Ambas capas son esenciales: las reglas de visibilidad manejan el aspecto del diseño, pero los permisos de base de datos proporcionan la columna vertebral de seguridad real que bloquea el acceso incluso si alguien evita restricciones de interfaz de usuario.

¿Cuál es más asequible, Adalo o Bubble?

Adalo comienza en $36/mes con uso ilimitado y sin límites de registros en planes pagos. Bubble comienza en $69/mes pero incluye unidades de carga de trabajo que crean cargos basados en uso, además de límites en republishing y registros. Los precios predecibles de Adalo eliminan sorpresas de facturación mientras tu aplicación escala.

¿Cuál es más fácil para principiantes, Adalo o FlutterFlow?

Adalo está diseñado para usuarios no técnicos con un constructor visual descrito como "fácil como PowerPoint". FlutterFlow es bajo código en lugar de sin código, dirigiéndose a usuarios técnicos que también deben configurar y administrar su propia base de datos externa, una complejidad de aprendizaje significativa que a menudo requiere ayuda de expertos para escalabilidad.

¿Es Adalo mejor que Glide para aplicaciones móviles?

Para aplicaciones móviles nativas, sí. Adalo crea verdaderas aplicaciones nativas para iOS y Android que se publican en App Store y Play Store. Glide no admite publicación en tienda de aplicaciones y restringe la libertad creativa con formatos enfocados en plantillas. Glide se destaca en aplicaciones simples basadas en hojas de cálculo, pero SheetBridge de Adalo ofrece conveniencia similar con más flexibilidad.

¿Cómo pruebo mi configuración de RBAC para garantizar que funciona correctamente?

Crea cuentas de prueba para cada rol en tu sistema (Administrador, Editor, Invitado, etc.) e inicia sesión como cada rol para explorar tu aplicación a fondo. Intenta acceder a páginas restringidas y realizar acciones bloqueadas directamente, no solo confiando en elementos de interfaz de usuario ocultos. El sistema debe bloquear acciones no autorizadas a nivel de base de datos.

¿Qué es el principio de privilegio mínimo y por qué es importante para RBAC?

El principio de privilegio mínimo significa otorgar a los usuarios solo el acceso mínimo que necesitan para realizar sus tareas. Este enfoque es más seguro porque comenzar con permisos restrictivos e agregar más después es mucho más fácil que eliminar acceso después de una posible brecha de seguridad. Minimiza riesgos mientras tu aplicación evoluciona.

¿Con qué frecuencia debo auditar y actualizar mis permisos de RBAC?

Revisa registros de acceso mensualmente para monitorear cambios de datos e identificar permisos obsoletos. Las auditorías regulares apoyan el cumplimiento al crear un registro de auditoría, y las actualizaciones de rol automatizadas a través de sistemas como SCIM garantizan que los derechos de acceso se ajusten instantáneamente cuando los miembros del equipo se unen, se van o cambian de responsabilidades.

Construye tu aplicación rápidamente con una de nuestras plantillas de aplicación prediseñadas

Comienza a construir sin código