Las notificaciones push son una característica crítica para mantener a los usuarios comprometidos, pero a menudo fallan debido a errores de configuración, restricciones del dispositivo o problemas de red. Si estás lidiando con notificaciones no entregadas, no estás solo - el 20–40% de los fallos son causados por restricciones a nivel de dispositivo y SO, y las tasas de entrega en Android pueden caer entre un 20–30% sin la configuración adecuada. Aquí hay un desglose rápido de los problemas más comunes y cómo solucionarlos:

Para desarrolladores que utilizan plataformas sin código como Adalo, un constructor de aplicaciones sin código para aplicaciones web impulsadas por bases de datos y aplicaciones nativas de iOS y Android—una versión en las tres plataformas, publicadas en la App Store de Apple y Google Play, entender estos desafíos de notificaciones push es esencial. Configurar correctamente las notificaciones desde el inicio puede ahorrar horas de solución de problemas y garantizar que tu aplicación ofrezca una experiencia de usuario confiable.

- Errores de configuración: Las credenciales no coinciden, los certificados caducados o la configuración de entorno incorrecta en Firebase Cloud Messaging (FCM) o servicio de notificaciones push de Apple (APNs) son culpables frecuentes. Verifica dos veces tus claves de API, certificados y perfiles de aprovisionamiento.

- Problemas con tokens de dispositivo: Los tokens a menudo cambian después de reinstalaciones de aplicaciones o actualizaciones del SO. Asegúrate de que tu aplicación actualice los tokens y actualice tu base de datos backend.

- Problemas de permisos: Los usuarios pueden denegar permisos de notificación, y algunas características del SO como los modos de enfoque de iOS o las optimizaciones de batería de Android pueden bloquear la entrega.

- Errores de red y carga útil: Los puertos de red cerrados, las cargas útiles malformadas o la configuración incorrecta de TTL (Tiempo de vida) pueden impedir que las notificaciones lleguen a los dispositivos.

- Diferencias de plataforma: iOS y Android manejan las notificaciones push de manera diferente. Por ejemplo, iOS requiere dispositivos físicos para hacer pruebas, mientras que los emuladores de Android se pueden usar.

Correcciones clave:

- Usa autenticación basada en tokens P8 para APNs para evitar expiraciones de certificados.

- Prueba en dispositivos reales para detectar restricciones específicas del fabricante (por ejemplo, "Autostart" de Xiaomi).

- Monitorea códigos de error como

MismatchSenderID(FCM) oBadDeviceToken(APNs) para identificar problemas. - Establece la prioridad del mensaje de FCM en "alta" para eludir el modo Doze de Android.

Las notificaciones confiables requieren pruebas constantes, monitoreo y planes de respaldo como correo electrónico o SMS para mensajes críticos. Al abordar estos problemas, puedes mejorar las tasas de entrega y garantizar una experiencia de usuario sin problemas.

Pruebas de notificaciones push: mejores prácticas y herramientas

Problemas de configuración e instalación

Los problemas de notificaciones push a menudo surgen de errores de configuración en Firebase Cloud Messaging (FCM) o servicio de notificaciones push de Apple (APNs). Los culpables comunes incluyen credenciales no coincidentes, configuración de entorno incorrecta y certificados caducados.

Errores de claves de API y certificados

Un problema frecuente con las notificaciones de iOS es revocación de certificados. Verifica regularmente la sección "Certificados, identificadores y perfiles" para asegurar que tu clave esté activa. Si el certificado falta, genera uno nuevo y actualiza tu configuración de compilación en consecuencia.

Otro problema común es falta de coincidencia en el identificador de paquete, que conduce a rechazos de notificaciones silenciosas. El identificador de paquete en tu certificado P12 de Apple o proyecto de Firebase debe coincidir exactamente con el identificador de paquete de tu aplicación. Esto también se aplica a Android - tu nombre de paquete en FCM debe alinearse perfectamente con la configuración de tu aplicación.

Para Android, recuerda usar la clave de API REST para la autenticación del lado del servidor en lugar de la clave de API del identificador de aplicación.

Para simplificar la administración de iOS, considera usar el certificado "servicio de notificaciones push de Apple SSL (Sandbox y producción)" de Apple. Este certificado único funciona en entornos sandbox y producción. Alternativamente, cambia a autenticación basada en tokens P8, que no caduca y funciona sin problemas en ambos entornos.

"Firefox y el servicio AutoPush de Mozilla tienen excelentes mensajes de error. Si te atascas y no estás seguro de cuál es el problema, prueba en Firefox y ve si obtienes un mensaje de error más útil". - Matt Gaunt

Asegúrate de que tu firewall permita el tráfico saliente en los puertos 5228, 5229 y 5230. Usa webhooks para inspeccionar solicitudes y respuestas sin procesar de FCM y APNs, que pueden revelar códigos de error específicos como MismatchSenderID o InvalidRegistration.

| Código de Error | Servicio | Qué Significa | Cómo Corregirlo |

|---|---|---|---|

| 401 / No autorizado | Notificación web | JWT expirado o faltante | Actualiza claves VAPID y verifica la expiración de JWT (máximo 24 horas) |

| ID de remitente no coincide | FCM | Error de autenticación | Verificar que el ID de remitente de Firebase y la clave de API coincidan con la configuración del proyecto |

| DeviceTokenNotForTopic | APNs | Certificado e ID de paquete no coinciden | Asegurar que el ID de paquete del certificado coincida con el ID de paquete de la aplicación |

| 903 | Mesibo | Certificado push expirado | Regenerar y cargar un nuevo certificado SSL |

Una vez que se hayan verificado las credenciales, el siguiente paso es asegurar el registro válido del token de dispositivo.

Problemas con el token de dispositivo

Los tokens de dispositivo son identificadores únicos que dirigen los servicios push al dispositivo correcto. Las discrepancias de entorno son una fuente frecuente de errores. Usar un token sandbox con configuración de producción —o lo opuesto— resulta en errores de "Token inválido". Los tokens están vinculados a identificadores de aplicación específicos. Por ejemplo, los tokens de iOS generados durante el desarrollo funcionan solo con la configuración sandbox de APNs, mientras que las compilaciones de TestFlight y App Store requieren certificados de producción.

"Para probar notificaciones push de iOS, debes usar un dispositivo real. No puedes usar el simulador de iOS." - Iterable

Registrar el token durante las pruebas mediante didRegisterForRemoteNotificationsWithDeviceToken para verificarlo directamente.

Los cambios de token son otro desafío. Cuando los usuarios reinstalan tu aplicación o actualizan su sistema operativo, sus tokens pueden cambiar. Implementa la lógica de actualización de token en tu aplicación para detectar estos cambios y actualizar la base de datos de tu backend en consecuencia.

Para Android, las operaciones de copia de seguridad y restauración pueden crear conflictos. Si una instancia de aplicación se restaura desde una copia de seguridad, puede compartir el mismo ID de instalación de Firebase (FID) que el dispositivo original. Como FCM almacena solo un token por FID, registrar una instancia invalida la otra, lo que genera errores 404.

"Como FCM solo almacena un token por FID, si tanto la instancia de aplicación original como la instancia de aplicación restaurada están en uso, cuando una instancia de aplicación se registra con FCM, el token de la otra instancia de aplicación se elimina, lo que causa errores 404." - Firebase

Para evitar esto, excluir el archivo de datos de instalación de Firebase (PersistedInstallation....json) de la configuración de copia de seguridad de tu aplicación. Además, monitorear respuestas de los gateways de push y eliminar tokens de tu base de datos cuando recibas BadDeviceToken, NotRegistered, o Unregistered códigos de estado.

Después de resolver problemas relacionados con tokens, asegurar que la configuración de tu entorno se alinee con tu tipo de implementación.

Errores de entorno sandbox versus producción

iOS utiliza gateways diferentes para entornos sandbox y producción. El gateway sandbox (api.sandbox.push.apple.com) es para desarrollo, mientras que producción (api.push.apple.com) es para aplicaciones en vivo. Usar el gateway incorrecto bloqueará las notificaciones por completo.

TestFlight es un entorno de producción, no sandbox. Las compilaciones de TestFlight requieren certificados de producción y deben probarse usando configuraciones de producción.

Los certificados P12 pueden ser específicos de sandbox o universales (compatibles con ambos entornos). Sin embargo, los tokens P8 funcionan en entornos sandbox y producción automáticamente.

"Si implementas tu aplicación sandbox en TestFlight, utiliza certificado de producción y por lo tanto debe probarse usando configuración de producción en lugar de configuración sandbox/dev." - Documentación de Iterable

Verificar que la aps-environment cadena de derechos en Xcode coincida con tu tipo de compilación. Para Xcode 8 y posterior, habilitar derechos push localmente en "Capacidades".

| Entorno | Cuándo Usar | Gateway de APNs | Tipo de certificado | Perfil de aprovisionamiento |

|---|---|---|---|---|

| Sandbox | Desarrollo y pruebas | api.sandbox.push.apple.com |

Certificado de desarrollo de Apple | Perfil de desarrollo |

| Producción | Aplicación en vivo, TestFlight, Ad Hoc | api.push.apple.com |

Certificado de distribución de Apple | Producción / Perfil Ad Hoc |

Permisos y Configuración de Dispositivo

A veces, los permisos del usuario y la configuración del dispositivo pueden impedir que las notificaciones lleguen a tu aplicación. Las pruebas deben cubrir escenarios donde los usuarios deniegan acceso, habilitan modos de ahorro de batería o activan funciones No Molestar.

Pruebas de Solicitudes de Permiso

En iOS y Android 13+, los usuarios deben otorgar permisos de notificación a través de un cuadro de diálogo del sistema. Si un usuario rechaza esta solicitud, el sistema no mostrará la solicitud de nuevo - tu aplicación no puede activarla una segunda vez. Las pruebas deben incluir escenarios donde los usuarios deniegan acceso, asegurando que puedan ser dirigidos a la configuración del sistema para habilitar manualmente las notificaciones.

Para restablecer y volver a probar la solicitud de permiso después de un rechazo, deberás desinstalar y reinstalar la aplicación o borrar sus datos. Para iOS, las pruebas requieren un dispositivo físico. Utiliza herramientas SDK para verificar la capacidad de la aplicación para detectar estados de permiso - verifica valores booleanos como notificationsEnabled, que cambia a falso cuando se deniega el acceso.

"Las restricciones a nivel de dispositivo y SO representan el 20-40% de los fallos de notificaciones push, impulsadas por optimizaciones de batería que retrasan o bloquean la entrega." - Swalahu, Desarrollador Flutter, Fegno Technologies

Las tasas de inclusión varían según la plataforma. Los usuarios de iOS otorgan permisos de notificación entre el 43% y el 51% de las veces, mientras que los usuarios de Android aprueban con tasas mucho más altas - entre el 81% y el 91%. Para Aplicaciones Web Progresivas (PWAs), los navegadores a menudo bloquean solicitudes de permiso automáticas a menos que estén vinculadas a una acción iniciada por el usuario, como hacer clic en un botón "Permitir Notificaciones". Después de manejar los permisos, deberás probar cómo se desempeñan las notificaciones en diferentes estados de la aplicación.

Configuración de Dispositivo que Bloquea Notificaciones

Incluso con permisos otorgados, la configuración del dispositivo aún puede interferir con la entrega de notificaciones. Por ejemplo, el Modo Doze de Android y la Batería Adaptativa retrasan las notificaciones hasta que el dispositivo está activo o enchufado. En dispositivos Android económicos, las tasas de entrega pueden caer entre el 20% y el 30% a menos que las aplicaciones estén explícitamente en la lista blanca.

Algunos fabricantes imponen restricciones más estrictas. MIUI de Xiaomi requiere que "Autostart" se habilite manualmente, o los procesos de fondo de la aplicación se terminarán en minutos. De manera similar, "App Sleep" de Samsung, "Protected Apps" de Huawei y la configuración agresiva de cierre de aplicaciones de OnePlus pueden todas impedir que las notificaciones lleguen a los usuarios. Las pruebas en dispositivos físicos de estos fabricantes son cruciales - los simuladores no pueden replicar este comportamiento.

En iOS, funciones como Modos de Enfoque y "Resumen Programado" pueden retrasar las notificaciones agrupándolas para su entrega en horarios específicos. Los probadores deben alternar manualmente estas configuraciones durante QA para determinar si las notificaciones se están retrasando o bloqueando. Además, asegúrate de que los puertos de red esenciales para las notificaciones - 5228–5230 para Android (FCM) y 443 para iOS (APNs) - estén abiertos en el entorno de prueba.

| SO/Fabricante | Configuración Clave | Impacto en Notificaciones |

|---|---|---|

| Android (General) | Modo Doze / Batería Adaptativa | Retrasa la entrega hasta que el dispositivo está activo o enchufado |

| iOS | Resumen Programado | Agrupa notificaciones para entrega en horarios establecidos |

| Xiaomi (MIUI) | Autostart | Bloquea servicios de fondo a menos que se active |

| Samsung | App Sleep / Batería Adaptativa | Pone en reposo aplicaciones sin usar, bloqueando FCM |

| Huawei | Protected Apps | Termina procesos de fondo para aplicaciones no listadas |

| OnePlus | Cierre Agresivo de Aplicaciones | Cierra a la fuerza aplicaciones de fondo para ahorrar energía |

Pruebas de Diferentes Estados de la Aplicación

Una vez que se abordan los permisos y la configuración, prueba cómo se comportan las notificaciones cuando la aplicación está en estado primer plano, fondo o completamente cerrada . En iOS, las notificaciones no mostrarán un banner en primer plano a menos que se manejen explícitamente utilizando el marco UserNotifications. Las notificaciones de fondo típicamente funcionan como se espera, pero las aplicaciones que han sido forzadas a cerrarse pueden no recibir notificaciones hasta que se reabran.

"Si fuerzas el cierre de tu aplicación a través de la configuración de tu sistema, tus notificaciones push no se enviarán. Lanzar la aplicación de nuevo re-habilitará tu dispositivo para recibir notificaciones push." - Documentación de Braze

En Android, algunas funciones de ahorro de batería bloquean mensajes de prioridad estándar de despertar aplicaciones cerradas. Para evitar esto, establece la prioridad del mensaje FCM en "alta" durante las pruebas. Prueba notificaciones en los tres estados - primer plano, fondo y cerrada - en múltiples dispositivos para identificar problemas específicos del estado.

Para PWAs, una aplicación "Instalada" en Android puede recibir notificaciones incluso cuando está cerrada, pero una pestaña de Chrome "Marcada" solo las recibirá si la pestaña está activa. Además, Adalo deja de enviar notificaciones a usuarios que no han accedido a la aplicación en dos semanas.

Problemas de Red y Carga Útil

Las notificaciones push pueden enfrentar obstáculos significativos debido a problemas de red o errores de formato de carga útil, incluso cuando los permisos y las configuraciones son correctos. Problemas como lapsos de red, cargas útiles con formato incorrecto o configuraciones TTL mal configuradas pueden impedir que las notificaciones lleguen a su destino. Desglosemos estos desafíos y cómo impactan la entrega.

Pruebas en Condiciones de Red Deficiente

Los dispositivos en modo avión, fuera de rango o detrás de cortafuegos restrictivos no recibirán notificaciones de inmediato. Los servicios push dependen de puertos específicos que estén abiertos, y los cortafuegos corporativos o ciertas configuraciones de red pueden bloquear estos, deteniendo la entrega.

"Es posible que el sistema no tenga conectividad a Internet en absoluto porque está fuera del rango de cualquier torre de telefonía celular o punto de acceso Wi‑Fi, o puede estar en modo avión. En lugar de tratar esto como un error, tu aplicación debe continuar normalmente." – Apple Technical Note TN2265

Al realizar pruebas, simula interrupciones de red para ver cómo tu aplicación las maneja. En iOS, las notificaciones priorizan datos celulares, cambiando a Wi‑Fi solo si los datos celulares no están disponibles. Para Android, usar notificaciones de prioridad "alta" puede mejorar la entrega durante el modo Doze o condiciones de red débil.

Errores de Tamaño y Formato de Payload

El tamaño del payload y el formato adecuado son críticos. Mantén los payloads por debajo de 4KB para evitar errores HTTP 413, y asegúrate de que la sintaxis JSON sea válida para prevenir problemas de análisis. JSON mal formado podría llevar a fallos completos.

"Mantén el payload por debajo de 4KB. Asegúrate de la validez de JSON antes de enviar." – Swalahu, Desarrollador de Flutter, Fegno Technologies

Herramientas de depuración como el Push Encryption Verifier o la Página de Prueba de Encriptación de Datos de Mozilla pueden ayudar a identificar problemas de desencriptación. Si el servidor devuelve un código de éxito 201 pero no se activa ningún evento push, podría significar que el payload no pudo ser desencriptado. Además, Android funciona mejor con payloads de "notificación + datos" en lugar de mensajes "solo datos", ya que estos últimos tienen más probabilidades de ser restringidos por los límites de fondo del sistema operativo.

Configuración de Tiempo de Vida (TTL)

Los ajustes de temporización como TTL (Tiempo de Vida) también influyen en la entrega. TTL define cuánto tiempo una notificación push permanece en la cola si el dispositivo está sin conexión. Para APNs, solo una notificación por aplicación por dispositivo se mantiene en la cola - enviar una segunda notificación sobrescribe la primera.

Las notificaciones retrasadas más de 60 segundos se ponen en cola, con entrega dependiendo del TTL y de cuándo se reconecte el dispositivo. Un TTL corto riesga descartar mensajes sensibles al tiempo antes de que el usuario se reconecte, mientras que un TTL largo podría resultar en notificaciones desactualizadas siendo entregadas. Para Android, establecer la prioridad de FCM en "alta" asegura que el sistema operativo priorice la entrega, incluso durante estados de ahorro de batería como el modo Doze. Revisa tus registros para sobrescrituras de QoS - si los usuarios reportan mensajes faltantes, podría indicar múltiples notificaciones siendo reemplazadas en la cola.

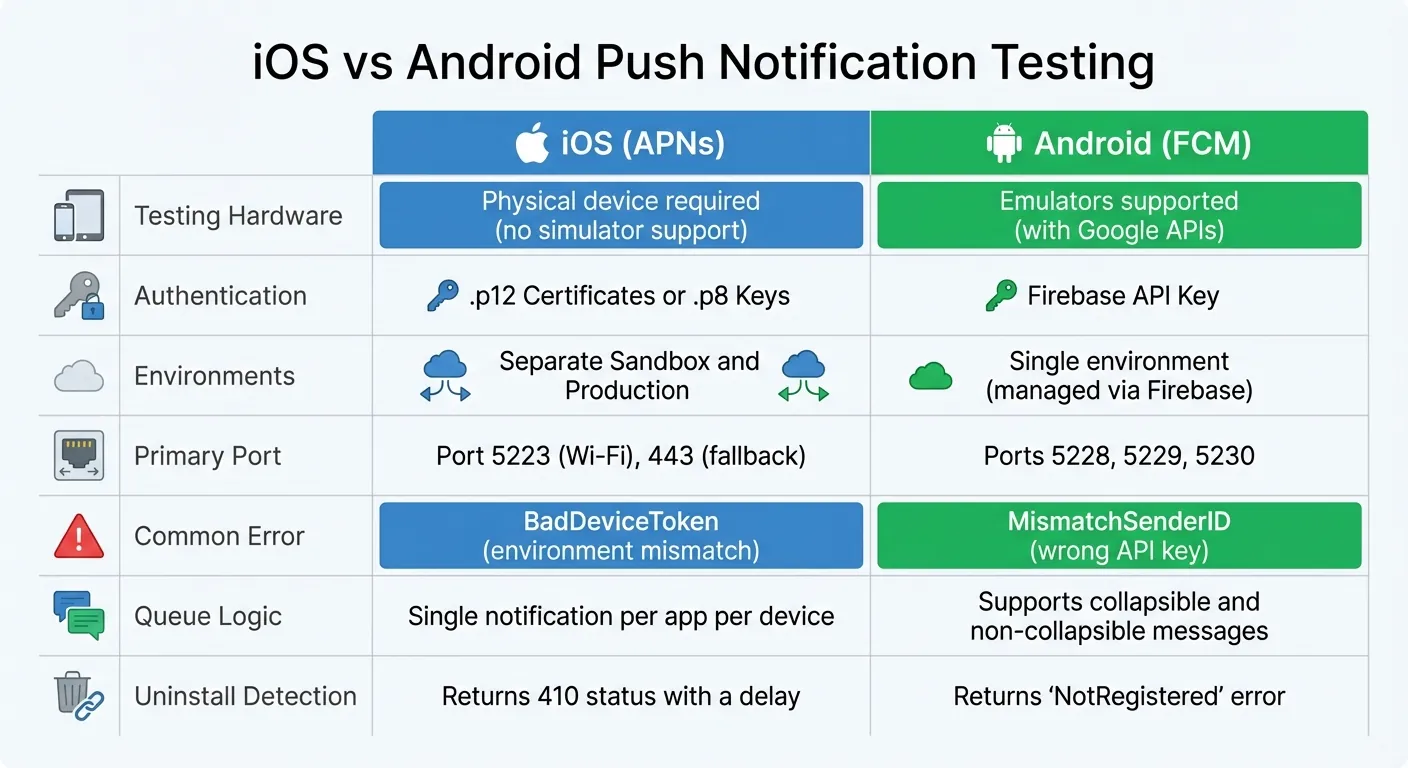

Diferencias de Prueba en iOS y Android

Prueba de Notificaciones Push en iOS vs Android: Diferencias Clave y Errores Comunes

Cuando se trata de notificaciones push, iOS y Android toman caminos diferentes en cómo manejan la autenticación e infraestructura. iOS se basa en APNs con .p12 o .p8 credenciales, mientras que Android usa FCM, que requiere una Clave de API de Firebase. Estas diferencias significan que probar y solucionar problemas de notificaciones push no es un proceso de talla única - necesitarás estrategias específicas de plataforma para abordar desafíos únicos.

Problemas de Prueba en iOS

Para probar notificaciones de iOS, debes usar un dispositivo físico - los emuladores no funcionarán. Un problema común es ambientes que no coinciden. iOS separa estrictamente los ambientes Sandbox y Producción, por lo que los tokens generados en uno no funcionarán en el otro. Aquí hay un ejemplo: si despliega una aplicación sandbox a TestFlight, automáticamente cambia al certificado de producción. Usar un certificado de desarrollo en una compilación de producción activará un error "BadDeviceToken".

Para evitar tales errores, verifica dos veces que el aps-environment derecho esté correctamente configurado en tu perfil de aprovisionamiento y en las Capacidades de Xcode. Además, asegúrate de que tu clave de APNs sea válida y no haya expirado.

La configuración de red es otro factor crítico. Para dispositivos en Wi‑Fi, el puerto TCP 5223 debe permanecer abierto para mantener la conexión persistente con APNs. Si este puerto está bloqueado por un cortafuegos, las notificaciones no llegarán.

Problemas de Prueba en Android

En Android, los errores de configuración de FCM son un dolor de cabeza frecuente. Por ejemplo, el ID de Remitente de Firebase en la configuración de tu aplicación debe coincidir con la Clave de Servidor en tu Consola de Firebase. Si no se alinean, encontrarás un MismatchSenderID error. Aunque Android no aplica la separación de ambientes como iOS, sí requiere que Google Play Services esté instalado y activo en el dispositivo. Esto a veces puede ser un problema con emuladores estándar de Android.

Otro detalle: si un usuario fuerza la detención de tu aplicación, las notificaciones no se entregarán hasta que la aplicación se reabre. Para manejar payloads entrantes, asegúrate de que FirebaseMessagingService esté correctamente declarado en tu AndroidManifest.xml. Android también diferencia entre "mensajes de notificación" (manejados por el sistema operativo) y "mensajes de datos" (manejados por tu código de aplicación), por lo que necesitarás probar ambos tipos por separado. Para dispositivos que ejecutan Android 8.0 o posterior, no olvides asignar notificaciones a un canal - de lo contrario, no se mostrarán.

Comparación de Pruebas en iOS vs. Android

Aquí hay un desglose rápido de las diferencias clave entre las pruebas de iOS y Android:

| Característica | iOS (APNs) | Android (FCM) |

|---|---|---|

| Hardware de Prueba | Dispositivo físico requerido | Emuladores compatibles (con Google APIs) |

| Autenticación | .p12 Certificados o .p8 Claves |

Clave de API de Firebase |

| Ambientes | Sandbox y Producción Separados | Ambiente único (gestionado a través de Firebase) |

| Puerto Principal | Puerto 5223 (Wi‑Fi), 443 (respaldo) | Puertos 5228, 5229, 5230 |

| Error Común | "BadDeviceToken" (desajuste de ambientes) | "MismatchSenderID" (clave de API incorrecta) |

| Lógica de Cola | Una notificación por aplicación por dispositivo | Soporta mensajes intercambiables y no intercambiables |

| Detección de Desinstalación | Devuelve estado 410 con un retraso | Devuelve error "NotRegistered" |

Comprender estas diferencias te ayuda a afinar tu enfoque para probar y solucionar problemas de notificaciones push en ambas plataformas. Cada plataforma tiene sus particularidades, pero con la configuración correcta, puedes navegar estos desafíos de manera efectiva.

Planes de Copia de Seguridad y Monitoreo

Las notificaciones push, aunque increíblemente útiles, no son infalibles. Los usuarios podrían desinstalar tu aplicación, desactivar permisos o cambiar de dispositivo, lo que puede interrumpir la entrega. Por eso es esencial tener canales de respaldo y sistemas de monitoreo robustos para garantizar que tus mensajes sigan llegando.

Configuración de Métodos de Notificación de Respaldo

Cuando las notificaciones push fallan, tu aplicación necesita un plan de respaldo. Para mensajes críticos como restablecimiento de contraseña o confirmaciones de pedidos, correo electrónico y SMS son las opciones preferidas. Puedes activar estos respaldos según las respuestas de API de APNs o FCM. Por ejemplo:

- Un estado "fallido" generalmente significa que el usuario ha revocado los permisos.

- Un recuento de cero tanto para "exitoso" como para "fallido" podría indicar que la aplicación ya no está instalada.

Para mensajes sensibles al tiempo, implementa lógica de reintento del lado del servidor con limitación de velocidad. Si la falla se debe a un problema de red temporal, tu servidor puede reintentar la notificación después de un breve retraso.

Otro factor clave es ventanas de actividad del usuario. Algunos sistemas solo entregan notificaciones push a usuarios que han interactuado con tu aplicación en los últimos 14 días. Si un usuario ha estado inactivo por más tiempo, cambiar a correo electrónico o SMS puede ahorrar recursos y mejorar las posibilidades de llegar a ellos.

| Escenario de Falla | Método de Detección | Respaldo Recomendado |

|---|---|---|

| Permiso Revocado | notificationsEnabled es falso / Respuesta de API "fallida" |

Correo electrónico o SMS |

| Aplicación Desinstalada | endpointEnabled es falso |

Correo Electrónico |

| Inactivo (>2 semanas) | Marca de tiempo "última actividad" de la base de datos interna | Correo de Reactivación |

| Token de Dispositivo Inválido | Registros de errores de API | Actualización de token o canal de respaldo |

Al configurar estos canales de respaldo, puedes asegurar que los mensajes críticos no se pierdan, incluso cuando las notificaciones push fallan.

Monitoreo de Entrega de Notificaciones

El monitoreo es tan importante como tener respaldos. Comienza con recibos de push. Estos recibos confirman que APNs o FCM recibieron exitosamente tu notificación del servidor. Aunque no garantizan la entrega al dispositivo, al menos muestran que el mensaje salió de tu servidor.

Presta atención especial a DeviceNotRegistered errores en tus registros. Estos errores significan que el usuario ha desinstalado la aplicación, por lo que debes dejar de enviar notificaciones a ese token inmediatamente. Continuar enviando a tokens inválidos desperdicia recursos y podría dañar tu reputación como remitente. De manera similar, rastrea indicadores como notificationsEnabled y endpointEnabled. Si alguno cambia a falso, es una señal de que los permisos fueron revocados o que el token ya no es válido.

Para obtener información más detallada, crea un registro de entrega en tu base de datos antes de enviar cada notificación push. Este registro interno te permite auditar y hacer referencias cruzadas de recibos de entrega, ayudándote a identificar patrones, como ciertos modelos de dispositivos o versiones de sistema operativo que fallan consistentemente.

Conclusión

Probar notificaciones push no es una tarea única, requiere atención constante. Los problemas comunes como certificados caducados, entornos no coincidentes y tokens de dispositivo inválidos se pueden evitar con pruebas exhaustivas en dispositivos reales y monitoreo regular de recibos de entrega. Como los tokens de dispositivo pueden cambiar frecuentemente, es esencial recuperar un nuevo token cada vez que la aplicación se inicia. La gestión adecuada de tokens es especialmente crítica debido a las reglas estrictas de Calidad de Servicio de APNs.

Con más de 7 mil millones de notificaciones enviadas diariamente a través de APNs, es importante notar que solo se retiene la notificación más reciente por dispositivo cuando está sin conexión. Los mensajes anteriores se sobrescriben, enfatizando la orientación de Apple:

"Las notificaciones no deben contener datos que no estén disponibles en otro lugar, y tampoco deben ser con estado." - Nota Técnica TN2265 de Apple

Las pruebas en dispositivos físicos son indispensables. Los simuladores no logran replicar escenarios del mundo real, particularmente para comportamientos específicos de la plataforma en estados de primer plano, segundo plano y terminado. Para iOS, los dispositivos físicos son obligatorios ya que los simuladores no admiten notificaciones push remotas. En Android, asegúrate de que las claves de API de Firebase estén configuradas correctamente y que los datos se muestren como se espera para evitar fallas silenciosas.

Monitorear los servicios de retroalimentación diariamente ayuda a identificar tokens inactivos de aplicaciones desinstaladas. Esta práctica ahorra recursos y protege tu reputación como remitente. Al combinar pruebas continuas, gestión cuidadosa de tokens y monitoreo diligente, puedes crear una estrategia de notificación push confiable y efectiva.

Publicaciones de Blog Relacionadas

- ¡Por Qué Necesitas Las Tiendas de Aplicaciones Para Tu Aplicación - ¡Notificaciones Push!

- Notificaciones push con Airtable: Guía

- Lista de verificación para pruebas de notificaciones push

- Lista de Verificación para Pruebas de Aplicaciones Multiplataforma

Preguntas Frecuentes

¿Cuáles son los problemas más comunes al configurar notificaciones push?

Algunos problemas frecuentes con la configuración de notificaciones push son:

- Credenciales inválidas o caducadasEsto suele ocurrir con certificados obsoletos del Servicio de Notificación Push de Apple (APNs) o claves de servidor incorrectas.

- Errores de autorizaciónProblemas como tokens o certificados inválidos pueden impedir que las notificaciones se entreguen.

- Errores de configuraciónLa configuración incorrecta de APNs o las claves de notificación de Apple revocadas son causas comunes.

Para abordar estos problemas, asegúrate de que tus credenciales estén actualizadas y verifica nuevamente todos los parámetros de configuración. Este paso simple puede ahorrarte tiempo y garantizar que las notificaciones se entreguen sin problemas.

¿Por qué los cambios en un token de dispositivo causan que las notificaciones push fallen?

Cuando cambia un token de dispositivo, las notificaciones push podrían dejar de llegar a los usuarios porque la aplicación pierde el rastro del dispositivo correcto. Esto puede ocurrir si la aplicación se desinstala, los permisos de notificación se desactivan o el token caduca. Para solucionar esto, la aplicación debe volver a registrar el dispositivo o actualizar el token.

Mantenerse al tanto de las actualizaciones de tokens de dispositivo es clave para garantizar una entrega de notificaciones sin interrupciones. Probar regularmente el sistema de notificaciones de tu aplicación puede ayudarte a identificar y resolver problemas de tokens antes de que se conviertan en un problema.

¿Por qué es importante probar notificaciones push en dispositivos reales?

Probar notificaciones push en dispositivos reales es crucial porque refleja la experiencia real del usuario, revelando problemas que los simuladores suelen pasar por alto. Los dispositivos físicos te permiten ver cómo se desempeñan las notificaciones en escenarios de la vida real, como diferentes configuraciones de dispositivo, velocidades de red fluctuantes y diferentes versiones del sistema operativo.

El uso de dispositivos reales garantiza que las notificaciones push se entreguen de manera consistente, aparezcan correctamente y funcionen como se espera en diversos dispositivos y entornos. Este enfoque te ayuda a proporcionar una experiencia fluida y confiable a tus usuarios.

Construye tu aplicación rápidamente con una de nuestras plantillas de aplicación prediseñadas

Comienza a construir sin código