El cifrado asegura los datos de tu aplicación móvil pero puede ralentizar las cosas. Cada vez que se cifran o descifran datos, tu dispositivo trabaja más, lo que puede afectar la velocidad, la duración de la batería y la capacidad de respuesta. El cifrado simétrico (como AES) es más rápido y mejor para datos grandes, mientras que el cifrado asimétrico (como RSA) es más lento y se utiliza para tareas como intercambios de claves. Los dispositivos modernos ayudan con aceleración de hardware, pero elegir el método correcto y optimizar la implementación es clave para equilibrar seguridad con rendimiento.

Para desarrolladores que crean aplicaciones móviles, plataformas como Adalo, un constructor de aplicaciones sin código para aplicaciones web y aplicaciones nativas de iOS y Android impulsadas por bases de datos—una versión en las tres plataformas, publicada en la App Store de Apple y Google Play, manejan gran parte de esta complejidad de cifrado detrás de las escenas. Esto permite a los creadores enfocarse en la funcionalidad mientras se benefician de prácticas seguras de manejo de datos.

Esto es lo que necesitas saber:

- Poder de procesamiento: El cifrado utiliza el procesador de tu dispositivo, lo que puede ralentizar aplicaciones y agotar las baterías.

- Impacto en la batería: Tareas como transferencias de datos cifrados utilizan energía significativa, especialmente en dispositivos o redes más antiguos.

- Latencia de red: Las conexiones seguras (por ejemplo, HTTPS) agregan pasos como protocolos de enlace TLS, que pueden retrasar la transferencia de datos.

Para reducir estos efectos:

- Usa AES-GCM para velocidad y eficiencia.

- Aprovecha aceleración de hardware (por ejemplo, Secure Enclave).

- Habilita TLS 1.3 para comunicación más rápida y segura.

- Comprime datos antes de cifrar para ahorrar tiempo.

El cifrado no tiene que significar un rendimiento deficiente. Con elecciones inteligentes, puedes proteger tu aplicación sin frustrar a los usuarios.

¿Cómo afecta el cifrado a la velocidad de transferencia de datos? - The Friendly Statistician

Cómo el cifrado afecta el rendimiento de aplicaciones móviles

El cifrado requiere poder computacional, que influye directamente en la eficiencia con la que se ejecuta tu aplicación móvil. Cada vez que se cifran o descifran datos, el procesador del dispositivo realiza cálculos, lo que puede ralentizar el procesamiento, agotar la batería y reducir la capacidad de respuesta de la red.

La extensión de este impacto depende del método de cifrado utilizado y su implementación. Por ejemplo, los algoritmos de cifrado simétrico como AES son más rápidos que los métodos asimétricos como RSA. Esta diferencia se vuelve crucial dependiendo de si estás cifrando grandes conjuntos de datos o pequeños tokens de seguridad.

El uso de batería es otro factor clave. La interfaz de radio, que se activa durante transferencias de datos cifrados, es el segundo mayor consumidor de energía en dispositivos móviles después de la pantalla. A máxima potencia, puede agotar una batería en apenas unas pocas horas. Sin embargo, el proceso de cifrado en sí es muy eficiente. Por ejemplo, AES utiliza menos de 1 miliamperio-hora (mAh) para cifrar 1.500 KB de archivos 20 veces, lo que lo convierte en una opción ideal para tareas de datos en masa.

Profundicemos en cómo el cifrado afecta el tiempo de procesamiento, la duración de la batería y el rendimiento de la red.

Tiempo de procesamiento y agotamiento de batería

El cifrado afecta tanto la velocidad de procesamiento como la duración de la batería, pero el tipo de algoritmo de cifrado juega un papel significativo en determinar la extensión del impacto.

- Cifrado simétrico (por ejemplo, AES, ChaCha20) es bien adecuado para cifrar grandes cantidades de datos rápidamente y con un mínimo agotamiento de batería.

- Cifrado asimétrico (por ejemplo, RSA, ECDSA) es más lento y computacionalmente costoso, lo que lo hace más adecuado para tareas como intercambios de claves o firmas digitales.

Las funciones de derivación de claves (KDF) como PBKDF2 y Argon2 agregan otra capa de complejidad. Estas funciones están diseñadas intencionalmente para ralentizar el procesamiento, lo que hace que los ataques de fuerza bruta sean más difíciles. Por ejemplo, NIST sugiere al menos 10.000 iteraciones para PBKDF2, pero las claves críticas pueden requerir hasta 10.000.000 de iteraciones cuando la seguridad tiene prioridad sobre la velocidad. Esto crea un equilibrio entre rendimiento y seguridad.

Los dispositivos modernos mitigan estos desafíos a través de aceleración de hardware. Muchos teléfonos inteligentes ahora incluyen procesadores criptográficos dedicados, como el Secure Enclave de Apple o el Entorno de ejecución confiablede Android, que manejan tareas de cifrado de manera eficiente sin gravar la CPU principal. Descargar el cifrado a estos componentes de hardware mejora tanto el rendimiento como la seguridad.

| Tipo de algoritmo | Ejemplos comunes | Característica de rendimiento | Uso Ideal |

|---|---|---|---|

| Simétrica | AES, ChaCha20 | Rápido, eficiente en energía | Cifrado de datos en volumen |

| Asimétrica | RSA, ECDSA | Lento, alto costo computacional | Intercambio de claves, firmas digitales |

| Hash | SHA-256, BLAKE3 | Rápido | Verificaciones de integridad de datos |

| Derivación de claves | PBKDF2, Argon2 | Intencionalmente lento | Protección de contraseñas |

Efectos de velocidad de red y transferencia de datos

Las conexiones cifradas introducen latencia adicional debido a los pasos involucrados en el establecimiento de comunicación segura. Antes de que se puedan transmitir datos, la aplicación debe completar una búsqueda DNS, un protocolo de enlace TCP y un protocolo de enlace TLS. Cada uno de estos pasos añade retraso. En redes móviles, esta latencia se ve aún más agravada por las transiciones de estado de Control de recursos de radio (RRC), que pueden añadir cientos o incluso miles de milisegundos si el dispositivo ha estado inactivo.

"Si el dispositivo móvil ha estado inactivo durante más de unos pocos segundos, debe asumir y anticipar que el primer paquete incurrirá en cientos, o incluso miles de milisegundos de latencia RRC adicional." - Ilya Grigorik, Autor, Redes de alta performance en navegadores

El tipo de red también juega un papel significativo. Por ejemplo, las transiciones de estado RRC en redes 3G pueden causar retrasos que oscilan entre 200 y 2.500 milisegundos, mientras que las redes 4G reducen esto a solo 50 a 100 milisegundos. Esto significa que una solicitud cifrada que toma 3,5 segundos en 3G se puede completar en menos de un segundo en 4G.

Para aplicaciones empresariales, equilibrar el desempeño y la seguridad se vuelve crítico. Operaciones como acceso remoto al área de trabajo, transacciones bancarias y transferencias de archivos grandes exigen un cifrado fuerte pero también necesitan mantener una experiencia de usuario fluida.

| Tipo de red | Latencia de protocolo de enlace TLS | Sobrecarga de latencia total | Retraso de transición de estado RRC |

|---|---|---|---|

| 3G | 200–400 ms | 200–3.500 ms | 500–2.500 ms |

| 4G (LTE) | 100–200 ms | 100–600 ms | 50–100 ms |

Cuándo el cifrado causa los mayores problemas de desempeño

Ciertas funcionalidades de aplicaciones son más propensas a retrasos relacionados con el cifrado.

- Transmisión de video, transferencias de archivos grandes y sincronización frecuente de datos se ven particularmente afectadas porque implican cantidades significativas de datos cifrados.

- Las aplicaciones que realizan solicitudes pequeñas frecuentes, como plataformas de comunicación en tiempo real, sufren la sobrecarga repetida de protocolos de enlace TLS y transiciones de estado RRC.

Las funciones de derivación de claves también pueden ralentizar operaciones orientadas al usuario como inicios de sesión. Por ejemplo, mientras que 10.000.000 de iteraciones de PBKDF2 proporcionan excelente seguridad para claves críticas, este nivel de procesamiento puede causar que dispositivos más antiguos se congelen durante varios segundos. Las tareas de segundo plano pueden tolerar tales retrasos mejor que las características interactivas.

Las condiciones de red amplifican aún más estos problemas. En redes 3G, la latencia alta combinada con transiciones frecuentes de estado RRC puede resultar en varios segundos de retraso para conexiones cifradas. Con aproximadamente el 90% del tráfico inalámbrico originándose en interiores, WiFi a menudo puede proporcionar una ventaja de desempeño al eliminar la latencia RRC.

Elegir el método de cifrado correcto es crucial para mantener el desempeño. Los algoritmos simétricos como AES manejan operaciones en volumen de manera eficiente, mientras que los métodos asimétricos como RSA son más adecuados para tareas más pequeñas como intercambios de claves. Las evaluaciones de desempeño destacan consistentemente a AES como la opción más rápida para dispositivos móviles, mientras que alternativas como REA quedan muy rezagadas.

Cómo reducir el impacto en el desempeño del cifrado

Guía de comparación de desempeño de algoritmos de cifrado móvil

Optimizar el cifrado garantiza una protección de datos fuerte sin ralentizar el desempeño. Los dispositivos modernos a menudo utilizan aceleración de hardware para manejar tareas de cifrado de manera más eficiente.

Elegir el método de cifrado correcto para el trabajo es clave. Por ejemplo, el cifrado simétrico funciona mejor para grandes volúmenes de datos, mientras que el cifrado asimétrico es ideal para tareas como intercambios de claves. Este enfoque evita desaceleraciones innecesarias.

Selección de los algoritmos de cifrado correctos

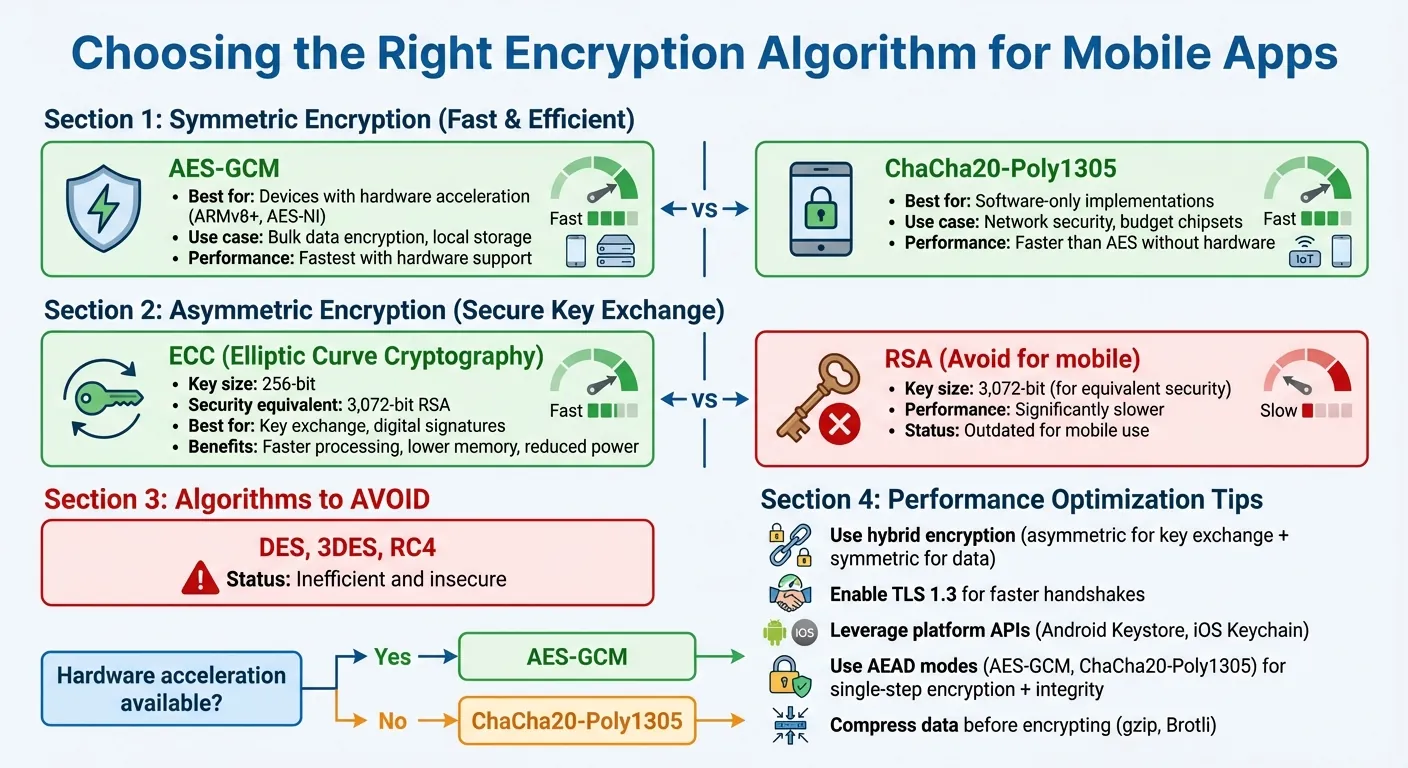

Cuando se trata de cifrar grandes cantidades de datos, AES-GCM es la opción preferida para dispositivos con aceleración de hardware, como los que utilizan ARMv8+ o AES-NI. En dispositivos sin soporte de hardware, ChaCha20-Poly1305 suele ser más rápido y consume menos batería en escenarios de solo software.

Para intercambio de claves y firmas digitales, la criptografía de curva elíptica (ECC) es una mejor opción que RSA. Una clave ECC de 256 bits ofrece la misma seguridad que una clave RSA de 3.072 bits, pero con procesamiento más rápido, menores demandas de memoria y menor consumo de energía.

"Las claves más pequeñas significan cálculos más rápidos (generación de claves, firma, intercambio de claves), menor uso de memoria, menor consumo de energía y menos datos transmitidos durante los protocolos de enlace (como TLS). Esto hace que ECC sea ideal para dispositivos móviles e IoT" - Ted Miracco, CEO de Approov

| Algoritmo | Tipo | Escenario de mejor rendimiento | Uso recomendado |

|---|---|---|---|

| AES-GCM | Simétrica | Aceleración de hardware disponible | Cifrado de datos en bloque, almacenamiento local |

| ChaCha20-Poly1305 | Simétrica | Implementaciones de solo software | Seguridad de red, conjuntos de chips económicos |

| ECC | Asimétrica | Dispositivos con recursos limitados | Intercambio de claves, firmas digitales |

Los algoritmos obsoletos como DES, 3DES y RC4 deben evitarse, ya que son tanto ineficientes como inseguros.

Métodos de implementación que mejoran el rendimiento

El cifrado híbrido combina cifrado asimétrico para intercambios de claves con cifrados simétricos más rápidos para transferencia de datos. Este enfoque mantiene la seguridad robusta mientras reduce el costo de rendimiento de las operaciones asimétricas.

Para una mejor eficiencia, use API específicas de la plataforma como Android Keystore o iOS Keychain. Estas API están diseñadas para funcionar con el hardware del dispositivo, trasladando las tareas criptográficas a entornos seguros como el Entorno de ejecución de confianza (TEE) o Secure Enclave. Esto reduce la carga en la CPU principal.

Cifrado autenticado con datos asociados (AEAD) modos, como AES-GCM o ChaCha20-Poly1305, son otra forma de mejorar el rendimiento. Estos modos manejan tanto la confidencialidad como la integridad de los datos en un solo paso, eliminando la necesidad de operaciones separadas de cifrado y MAC. Para comunicaciones de red, TLS 1.3 es imprescindible - reduce los retrasos del protocolo de enlace y refuerza estándares de cifrado más sólidos y eficientes.

Encontrar el equilibrio correcto entre seguridad y rendimiento

Una vez que haya implementado estas optimizaciones, el siguiente paso es adaptar la intensidad de cifrado a las necesidades reales. Cifre solo datos sensibles para evitar pérdidas de rendimiento innecesarias y drenaje de batería.

"Encuentre el equilibrio correcto para maximizar los ciclos de cálculo que se dedican al cifrado, en relación con los objetivos de rendimiento general de la solicitud de cálculo" - Marco bien arquitecturado de Azure de Microsoft

Para derivación de clave basada en contraseña, NIST sugiere al menos 10.000 iteraciones de PBKDF2 para uso general. Para claves altamente sensibles, como claves de cifrado maestro, aumente esto a 10.000.000 de iteraciones, ya que estos procesos generalmente se ejecutan en segundo plano.

Envoltura de clave con una clave de cifrado de clave (KEK) es otra técnica útil. Protege las claves de cifrado de datos (DEK) y simplifica la rotación de claves - solo la DEK necesita ser re-cifrada, no todo el conjunto de datos. Además, para claves de 64 bits, rote las claves de cifrado después de cifrar alrededor de 34 GB de datos para mantener la seguridad.

Efecto del cifrado en la experiencia del usuario

El cifrado es esencial para proteger los datos, pero puede conllevar una compensación: interacciones más lentas. Esta sobrecarga adicional puede retrasar tareas como la carga de datos o el envío de formularios, lo que puede frustrar a los usuarios.

Cuánto retraso aceptarán los usuarios

Las personas exigen respuestas rápidas. Cuando el cifrado ralentiza las cosas, la satisfacción se ve afectada. El problema se vuelve aún más complicado porque el cifrado oculta metadatos de la capa de red, lo que dificulta el diagnóstico de problemas de rendimiento. Por ejemplo, los operadores de red señalan que el cifrado limita la visibilidad de los encabezados de la capa de transporte, como los números de secuencia de TCP, lo que aumenta significativamente el tiempo necesario para resolver el rendimiento lento.

Afortunadamente, los métodos de cifrado modernos pueden evitar retrasos visibles para el usuario. El Estándar de cifrado avanzado (AES), cuando se utiliza de manera eficiente, mantiene el uso de batería bajo y asegura interacciones más fluidas. Como explican los investigadores Marina Talaat Rouaf y Adil Yousif, el cifrado puede salvaguardar los datos "contra pérdida o modificación" sin causar retrasos en la disponibilidad debido a procesos de cifrado o descifrado.

Estos hallazgos son clave para garantizar que las aplicaciones permanezcan responsivas mientras se mantiene un cifrado robusto.

Mejorar la capacidad de respuesta de las aplicaciones a pesar del cifrado

Los desarrolladores tienen varias herramientas y técnicas para mitigar los retrasos relacionados con el cifrado y mantener una experiencia de usuario fluida. Por ejemplo, TLS 1.3 simplifica el proceso de protocolo de enlace en comparación con versiones anteriores, reduciendo el tiempo que tarda en comenzar el flujo de datos. Desde Android 10, TLS 1.3 ha sido la configuración predeterminada, proporcionando comunicación más rápida y segura.

Los procesadores móviles modernos también incluyen instrucciones AES-NI, que manejan tareas de cifrado de manera más eficiente, aliviando la carga en las CPU. Además, las estrategias de caché pueden prevenir búsquedas repetidas de datos cifrados, acelerando las interacciones que dependen de bases de datos. Para aplicaciones que manejan grandes cantidades de datos, comprimirlos con herramientas como gzip o Brotli antes del cifrado reduce la carga de trabajo, lo que resulta en tiempos de transmisión más rápidos.

| Estrategia | Cómo mejora la velocidad | Implementación |

|---|---|---|

| TLS 1.3 | Acelera los apretones de manos, reduce la latencia | Habilitar por defecto para todas las comunicaciones de red |

| Aceleración de hardware | Descarga tareas de cifrado de la CPU | Usar instrucciones del procesador AES-NI |

| Compresión previa al cifrado | Reduce el tamaño de los datos para el procesamiento | Aplicar gzip o Brotli antes de cifrar |

| Almacenamiento en caché | Evita solicitudes repetidas de datos | Implementar caché a nivel de consulta o global |

Requisitos de seguridad empresarial y rendimiento

Cumplimiento de requisitos de cifrado empresarial

Las aplicaciones empresariales deben adherirse a estándares de cifrado estrictos, que influyen directamente en cómo se diseñan y optimizan. Por ejemplo, GDPR exige "medidas técnicas y organizativas apropiadas" para salvaguardar datos, incluido el cifrado de información personal tanto durante la transmisión como el almacenamiento. De manera similar, HIPAA impone medidas rigurosas para mantener la integridad y confidencialidad de los datos.

Para aplicaciones diseñadas para uso gubernamental o federal, el cumplimiento de FIPS 140-2/140-3 a menudo es innegociable. Este estándar federal de EE. UU. garantiza que los módulos criptográficos cumplan con puntos de referencia de seguridad específicos, requiriendo que los desarrolladores utilicen implementaciones aprobadas como corecrypto de Apple o BoringCrypto de Google. BoringCrypto. Además, NIST SP 800-52 las directrices requieren el uso de TLS 1.2 y 1.3 con suites de cifrado aprobados por FIPS para comunicaciones gubernamentales seguras. A partir del 1 de enero de 2026, NIST ha exigido que todos los servidores y clientes TLS gubernamentales deben ser compatibles con TLS 1.3.

El rendimiento del cifrado varía según el estándar. Por ejemplo, AES es muy eficiente para cifrar datos en masa y cumple con los requisitos de cumplimiento con compromisos de rendimiento mínimos. Por otro lado, los métodos de cifrado asimétrico como RSA son considerablemente más lentos, lo que los hace más adecuados para tareas más pequeñas, como intercambios de claves. Equilibrar estas demandas de cumplimiento con consideraciones de rendimiento es crítico para crear plataformas empresariales seguras y eficientes.

Creación de aplicaciones empresariales seguras con Adalo

Las aplicaciones empresariales deben cumplir con estos estándares de cumplimiento rigurosos sin sacrificar el rendimiento, y plataformas como Adalo hacen que este equilibrio sea alcanzable. El backend de Adalo automatiza el cifrado de datos en tránsito y en reposo utilizando protocolos estándar de la industria. Esta automatización elimina la necesidad de soluciones criptográficas personalizadas, reduciendo tanto vulnerabilidades como ralentizaciones de rendimiento.

Para equipos empresariales, Adalo Blue (blue.adalo.com) ofrece herramientas de seguridad avanzadas, como Inicio de Sesión Único (SSO) y permisos de nivel empresarial adaptados a las políticas organizacionales. La plataforma también es compatible con la integración con sistemas más antiguos, incluso aquellos sin API, a través de DreamFactory, lo que permite acceso seguro a datos existentes a través de interfaces móviles. Gracias al enfoque de código único de Adalo, las aplicaciones se implementan simultáneamente en web, iOS y Android. Esto significa que los parches de seguridad y actualizaciones de cifrado se aplican en todas las plataformas de forma instantánea, reduciendo la sobrecarga de mantenimiento que conlleva la administración de bases de código nativas separadas.

Conclusión

El análisis anterior destaca un aprendizaje importante: el cifrado fuerte y el alto rendimiento pueden ir de la mano. El cifrado es imprescindible para las aplicaciones móviles modernas, pero no tiene que ralentizar la velocidad de su aplicación. El secreto está en tomar decisiones inteligentes desde el principio: adopte algoritmos confiables como AES-GCM-256 para datos en masa, aproveche las características de seguridad respaldadas por hardware y apéguese a las API específicas de la plataforma en lugar de crear soluciones personalizadas. Como OWASP aconseja sabiamente:

"Inventar funciones criptográficas propietarias es consumidor de tiempo, difícil y probable que falle. En su lugar, podemos usar algoritmos bien conocidos que son ampliamente considerados como seguros".

El hardware móvil actual está construido para manejar el cifrado de manera eficiente. La tarea real es elegir el enfoque correcto. El cifrado simétrico funciona mejor para tareas críticas de velocidad, el cifrado asimétrico es ideal para intercambios de claves seguros, y los modos de cifrado autenticados garantizan confidencialidad e integridad en un solo paso.

Para desarrolladores empresariales, equilibrar el rendimiento con los requisitos de cumplimiento como estándares PCI DSS y GDPR es totalmente posible. Estas optimizaciones le permiten cumplir con estándares estrictos mientras mantiene su aplicación receptiva. El cifrado siempre debe mantener la tríada de la CIA - Confidencialidad, Integridad y DisponibilidadDisponibilidad. Como señala la investigación del IEEE:

"El cifrado protege los datos contra filtraciones o modificaciones, pero no necesariamente conduce a la indisponibilidad de datos a través del retraso de cifrado y descifrado".

Publicaciones de Blog Relacionadas

- 8 formas de optimizar el rendimiento de tu aplicación sin código

- 5 métricas para rastrear el rendimiento de aplicaciones sin código

- Cómo Sincronizar Datos en Aplicaciones Web y Móviles

- Almacenamiento de datos multiplataforma: desafíos clave

Preguntas Frecuentes

¿Cómo puedo reducir el drenaje de batería causado por el cifrado en aplicaciones móviles?

Para reducir el drenaje de batería causado por el cifrado en aplicaciones móviles, es importante usar algoritmos de cifrado diseñados para bajo consumo de energía. Estos algoritmos requieren menos poder de procesamiento, lo que a su vez reduce el uso de CPU, un factor principal que contribuye al drenaje de batería. Además, minimizar la cantidad de operaciones criptográficas puede ahorrar aún más energía.

Otra táctica inteligente es agrupar solicitudes de red. En lugar de enviar solicitudes frecuentes y más pequeñas, combínelas en menos transacciones más grandes. Esto reduce la activación constante de componentes de red, que de otro modo pueden afectar la duración de la batería.

Al encontrar el equilibrio correcto entre seguridad y rendimiento, puede garantizar la protección de datos mientras mantiene una experiencia de aplicación eficiente y fácil de usar.

¿Cómo mejora la aceleración de hardware el rendimiento del cifrado en dispositivos móviles?

La aceleración de hardware mejora el rendimiento del cifrado en dispositivos móviles al transferir tareas criptográficas lejos del CPU a componentes de hardware dedicados. Esto no solo libera el CPU sino que también acelera los procesos de cifrado y descifrado, reduciendo retrasos y garantizando que las aplicaciones funcionen eficientemente.

Otra ventaja es una mejor eficiencia energética. Al optimizar el consumo de energía durante las tareas de cifrado, la aceleración de hardware ayuda a prolongar la duración de la batería. Esto es particularmente importante para aplicaciones móviles que necesitan administrar datos sensibles de forma segura mientras mantienen un rendimiento fluido y la satisfacción del usuario.

¿El cifrado ralentiza las conexiones de red de aplicaciones móviles?

El cifrado, cuando se hace correctamente, apenas afecta la velocidad de las conexiones de red de aplicaciones móviles. Los métodos de cifrado modernos están diseñados para proteger datos mientras mantienen los retrasos prácticamente imperceptibles, especialmente cuando los desarrolladores se adhieren a las mejores prácticas.

Aunque el cifrado introduce una pequeña sobrecarga de procesamiento, suele ser tan mínima que los usuarios ni siquiera la notarán. Al elegir protocolos de cifrado eficientes y ajustar la arquitectura de la aplicación, los desarrolladores pueden ofrecer seguridad sólida sin comprometer el rendimiento.

Construye tu aplicación rápidamente con una de nuestras plantillas de aplicación prediseñadas

Comienza a construir sin código