Los sistemas heredados impulsan operaciones comerciales críticas, pero sus mecanismos de autenticación obsoletos crean vulnerabilidades de seguridad significativas que ponen en riesgo a organizaciones completas. Agregar autenticación multifactor a estas plataformas antiguas tradicionalmente requiere que los desarrolladores modifiquen bases de código frágiles, un proceso que amenaza la estabilidad del sistema, exige pruebas exhaustivas y puede consumir meses de recursos de desarrollo que la mayoría de los equipos simplemente no tienen.

Las plataformas modernas sin código ahora ofrecen una forma de implementar MFA de nivel empresarial sin tocar la infraestructura heredada en absoluto. Adalo es un constructor de aplicaciones sin código para aplicaciones web basadas en bases de datos y aplicaciones nativas de iOS y Android, una versión en las tres plataformas. La construcción asistida por IA y la publicación simplificada permiten el lanzamiento a la App Store de Apple y Google Play en días en lugar de meses. Al crear interfaces de front-end seguras que envuelven sistemas existentes, las organizaciones pueden imponer estándares de autenticación modernos mientras mantienen sus backends heredados completamente intactos.

Por Qué Adalo Funciona para Agregar MFA a Sistemas Heredados

Adalo es un constructor de aplicaciones sin código para aplicaciones web basadas en bases de datos y aplicaciones nativas de iOS y Android, una versión en las tres plataformas, publicada en la App Store de Apple y Google Play. Esto lo hace único para crear capas de autenticación seguras que envuelvan su infraestructura heredada, permitiéndole implementar MFA moderno sin tocar código existente vulnerable.

Con distribución de aplicaciones nativas a ambas tiendas de aplicaciones principales, su solución MFA puede aprovechar características de seguridad a nivel de dispositivo como autenticación biométrica y notificaciones push para alertas de inicio de sesión en tiempo real. Esto significa que los empleados y usuarios obtienen una experiencia de autenticación móvil fluida y enfocada mientras sus sistemas heredados permanecen aislados de forma segura de intentos de acceso directo.

Los sistemas heredados siguen siendo la columna vertebral de muchas organizaciones, pero sus métodos de autenticación obsoletos los dejan peligrosamente expuestos a ataques basados en credenciales. Agregar autenticación multifactor a estas plataformas antiguas típicamente parece imposible sin sumergirse en bases de código frágiles que nadie quiere tocar, arriesgando fallas del sistema, tiempo de inactividad prolongado y ciclos de desarrollo costosos que pueden extenderse durante meses.

Las soluciones modernas ahora hacen posible superponer MFA robusto a la infraestructura heredada sin escribir una sola línea de código. Adalo, un constructor de aplicaciones impulsado por IA, crea aplicaciones web basadas en bases de datos y aplicaciones nativas de iOS y Android desde una base de código única, publicando directamente en la App Store de Apple y Google Play. Al crear interfaces de front-end seguras que se sitúan entre usuarios y backends heredados, las organizaciones pueden implementar autenticación de nivel empresarial mientras mantienen sus sistemas existentes completamente intactos.

Cómo Adalo Lo Ayuda a Asegurar Sistemas Heredados Sin Escribir Código

La plataforma asistida por IA de Adalo la hace ideal para crear interfaces de front-end modernas y seguras que envuelvan sistemas heredados. Puede implementar MFA y otras características de seguridad sin modificar bases de código existentes frágiles, e implementar en web, iOS y Android simultáneamente desde una compilación.

Las capacidades de base de datos integradas de la plataforma le permiten administrar credenciales de usuario y registros de acceso sin contratar un equipo de desarrollo. Las notificaciones push mantienen a los usuarios informados sobre intentos de inicio de sesión y alertas de seguridad. Con registros de base de datos ilimitados en planes pagos y sin cargos basados en uso, puede escalar su capa de seguridad sin preocuparse por alcanzar límites o facturas inesperadas.

Este enfoque asegura sistemas obsoletos contra amenazas modernas como ataques basados en credenciales mientras evita los riesgos y costos de reescribir bases de código frágiles. Aquí está el marco:

- Por Qué Importa MFA: Los sistemas solo con contraseña son altamente vulnerables. MFA bloquea el 99,9 % de los compromisos de cuenta, según Microsoft.

- El Desafío: Los sistemas heredados a menudo dependen de protocolos obsoletos (por ejemplo, RADIUS, LDAP) y son demasiado frágiles para modificaciones de código directo.

- La Solución: Herramientas como puertas de enlace de API (por ejemplo, DreamFactory) y constructores de aplicaciones impulsados por IA (por ejemplo, Adalo) permiten la integración de MFA a nivel de red o interfaz sin tocar el sistema original.

- Cómo Funciona:

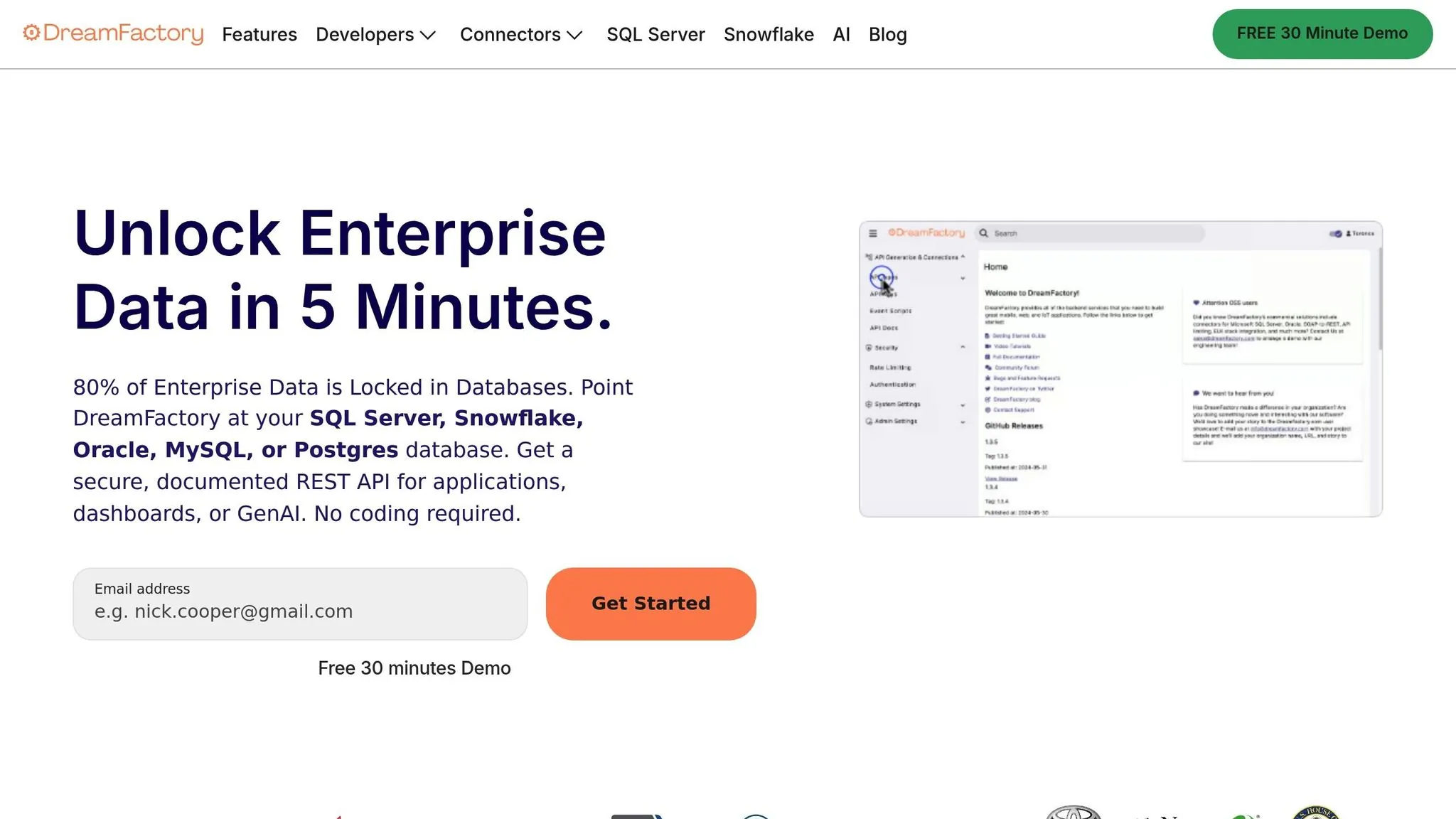

- Use DreamFactory para crear API seguras para bases de datos heredadas.

- Aproveche Adalo para construir interfaces de front-end modernas con MFA y SSO incorporados.

- Alternativamente, los proxies de autenticación o MFA a nivel de red pueden asegurar sistemas que no sean web como RDP y SSH.

Este método no solo mejora la seguridad sino que también se alinea con requisitos de cumplimiento como HIPAA y GDPR, sin interrumpir operaciones ni incurrir en ciclos de desarrollo que duren meses.

Ampliación de MFA a Todos los Puntos Ciegos en Su Organización | Silverfort

Problemas Comunes con la Seguridad de Sistemas Heredados

Los sistemas heredados vienen con debilidades integradas que los convierten en objetivos principales para atacantes. Muchos fueron diseñados para redes internas seguras, confiando fuertemente en firewalls en lugar de protección enfocada en la identidad. Estos sistemas a menudo usan protocolos obsoletos como RADIUS, LDAP o autenticación basada en encabezados, ninguno de los cuales fue construido para contrarrestar las amenazas actuales o para admitir de forma nativa autenticación multifactor. Reconocer estas vulnerabilidades es el primer paso para comprender cómo se puede integrar MFA sin alterar el código.

Un problema importante es la fuerte dependencia de las contraseñas. Los sistemas heredados dependen únicamente de autenticación basada en contraseña, lo que crea un único punto de fallo. Las contraseñas débiles o reutilizadas son comunes, y una sola filtración puede poner en peligro una red completa. Los atacantes explotan estas debilidades a través de métodos como relleno de credenciales, pulverización de contraseñas y ataques de fuerza bruta. Para empeorar las cosas, muchos sistemas aún dependen de mecanismos de recuperación obsoletos que son fáciles de explotar.

Sin MFA, los atacantes pueden robar fácilmente credenciales a través de páginas de inicio de sesión falsas. Una vez que las contraseñas se ven comprometidas, pueden eludir defensas, particularmente en entornos como Microsoft ADFS. Los sistemas modernos, por otro lado, utilizan MFA y Inicio de Sesión Único (SSO) para abordar estos riesgos. El Fundación OWASP enfatiza este punto claramente: Cualquier MFA es mejor que sin MFA.

Agregar MFA a sistemas heredados a menudo se ve como costoso y riesgoso debido a la lógica de autenticación integrada, dejando estos sistemas desconectados de las prácticas de seguridad modernas. Esto destaca la importancia de soluciones de MFA sin código que puedan asegurar sistemas heredados sin interrumpir sus operaciones.

La diferencia entre autenticación heredada y moderna es sorprendente. Los sistemas heredados ofrecen resistencia mínima al phishing y requieren que los usuarios inicien sesión por separado en cada aplicación. En contraste, la autenticación moderna con MFA y SSO proporciona una fuerte resistencia al phishing, especialmente cuando se usan tokens de hardware o passkeys, y ofrece una experiencia de usuario fluida. Para organizaciones que aún están atrapadas con sistemas solo de contraseña, la elección es clara: implemente MFA sin modificar código o acepte la realidad de que estos sistemas seguirán siendo vulnerables a la gran mayoría de ataques que MFA podría prevenir.

Herramientas para Agregar MFA Sin Código

Cuando se trata de asegurar sistemas heredados sin sumergirse en codificación compleja, DreamFactory y Adalo ofrecen soluciones poderosas. Juntos, abordan las deficiencias de seguridad de sistemas más antiguos combinando interfaces modernas con protección robusta de back-end.

DreamFactory actúa como una puerta de enlace de API, transformando bases de datos como MS SQL Server y PostgreSQL en API REST seguras. Utiliza claves de API y control de acceso basado en roles para garantizar la seguridad de datos, cerrando la brecha entre bases de datos heredadas y aplicaciones modernas. DreamFactory se integra sin problemas con herramientas como Active Directory, LDAP, SAML 2.0, OpenID Connect y proveedores de OAuth. Después de una autenticación MFA exitosa, manejada por servicios como Okta o Auth0genera un Token Web JSON (JWT) para asegurar todas las solicitudes de datos futuras.

En el front-end, Adalo simplifica el proceso de construir aplicaciones nativas de iOS, Android y web usando estas API seguras. La plataforma es 3-4 veces más rápidas siguiendo la revisión de infraestructura de Adalo 3.0 a fines de 2025, con arquitectura modular que se escala para servir aplicaciones con más de 1 millón de usuarios activos mensuales. Adalo también incluye SSO integrado y permisos de nivel empresarial, eliminando la necesidad de código personalizado.

Los precios comienzan en $36/mes para el plan Starter con uso ilimitado y sin límites de registros. El plan Professional, que admite integraciones de API con DreamFactory, oscila entre $52-65/mes. A diferencia de los competidores que cobran según los registros de base de datos o unidades de carga de trabajo, los planes pagos de Adalo incluyen sin límites de almacenamiento de datos—crítico cuando registras eventos de autenticación y gestionas credenciales de usuario a escala.

Este enfoque se alinea con las demandas crecientes del mercado. Las organizaciones que modernizan sus sistemas de autenticación reportan 67% menos brechas, y se proyecta que el mercado de gestión de API crezca de $5.42 mil millones en 2026 a $34.17 mil millones para 2032. Con DreamFactory asegurando la capa de datos mediante autenticación habilitada con MFA y Adalo entregando una interfaz elegante y fácil de usar, estas herramientas proporcionan un camino práctico para modernizar sistemas heredados.

Cómo Agregar MFA a Sistemas Heredados Sin Código

Integrar Autenticación Multifactor en sistemas heredados puede parecer desalentador, pero es posible hacerlo de manera segura sin alterar el código existente. Al combinar herramientas como DreamFactory y Adalo, puedes crear API REST seguras, habilitar MFA e Inicio de Sesión Único, e implementar tu aplicación en varias plataformas—todo sin interrumpir tu infraestructura heredada.

Paso 1: Configurar DreamFactory Puerta de Enlace de API

Comienza implementando DreamFactory para generar API REST para tus bases de datos heredadas. Admite una variedad de bases de datos como MySQL, PostgreSQL, SQL Server, e incluso servicios SOAP, convirtiéndolos en interfaces REST/JSON. Puedes implementar DreamFactory usando Docker, Kubernetes, o métodos de instalación tradicionales, según tu infraestructura.

Una vez implementado, configura DreamFactory con tus credenciales de base de datos y prueba la conexión. DreamFactory genera automáticamente API REST completamente documentadas, que puedes probar usando su Documentación de API integrada (OpenAPI/Swagger). Este paso asegura que los puntos finales sean seguros y estén listos para usar.

DreamFactory es mucho más fácil de usar que nuestro proveedor anterior de gestión de API, y significativamente menos costoso.

— Adam Dunn, Director Senior de Desarrollo e Ingeniería de Identidad Global, McKesson

Para mejorar la seguridad, configura Control de Acceso Basado en Roles (RBAC) en DreamFactory. Al otorgar solo los permisos mínimos necesarios, te alineas con el principio de menor privilegio, que puede reducir la superficie de ataque de tu sistema en más del 70%.

Paso 2: Conectar Adalo a Tus Datos Heredados

Luego, vincula tu aplicación a la API generada por DreamFactory usando Adalo. Navega a "Colecciones Externas" en Adalo e ingresa tu URL Base de API. Agrega el encabezado X-DreamFactory-API-Key con tu clave de API y establece la "Clave de Resultados" en resource, ya que DreamFactory organiza colecciones de registros bajo esta clave JSON.

El constructor visual de Adalo—descrito por los usuarios como "tan fácil como PowerPoint"—te permite asignar datos externos a componentes de la aplicación simplemente arrastrándolos y soltándolos en las pantallas de la aplicación. Antes de pasar a producción, prueba la integración usando una base de datos de ejemplo para asegurar que todo funcione como se espera. También, confirma que todos los datos en tránsito estén encriptados usando TLS 1.2 o superior para seguridad adicional.

Con sin límites de registros en planes pagos, puedes almacenar amplios registros de autenticación y datos de sesión de usuario sin preocuparte por alcanzar límites. Esto es particularmente importante para aplicaciones de seguridad donde pistas de auditoría completas son esenciales para cumplimiento.

Con la conexión de datos establecida, estás listo para habilitar MFA e SSO.

Paso 3: Activar MFA e SSO en Adalo

MFA típicamente se gestiona a nivel del Proveedor de Identidad (IdP), como Auth0 u Okta, o a través de un proxy inverso. Este enfoque te permite agregar protección MFA a sistemas heredados sin modificar su código. En DreamFactory, configura un servicio para tu IdP seleccionado (p. ej., Okta SAML o Auth0 SSO). Define una URL de Estado de Retransmisión, como:

https://yourapp.adalo.com?jwt=_token_

DreamFactory reemplazará _token_ con el Token Web JSON (JWT) real, que Adalo puede entonces capturar.

Una vez autenticado, incluye el JWT en el X-DreamFactory-Session-Token encabezado para todas las solicitudes a tus datos heredados. Configura los ajustes de Colección Externa de Adalo para incluir este encabezado junto con tu clave de API, asegurando que cada solicitud sea autenticada y autorizada de forma segura.

Usar MFA adaptativa puede simplificar aún más la experiencia del usuario al reducir solicitudes innecesarias durante inicios de sesión de bajo riesgo. Las organizaciones que adoptan métodos de autenticación modernos como este han visto hasta 67% menos brechas de seguridad en comparación con aquellas que confían en protocolos obsoletos.

Después de configurar MFA e SSO, el paso final es probar e implementar tu aplicación.

Paso 4: Prueba y Publica Tu Aplicación

Usa herramientas como un rastreador SAML para depurar la comunicación entre Adalo, DreamFactory y tu proveedor de SSO durante la configuración. Prueba el flujo de trabajo completo de MFA en modo de desarrollo iniciando sesión a través de tu IdP, verificando que el JWT se capture correctamente, y asegurando que los datos heredados se carguen como se espera.

Una vez que todo funcione como se pretende, publica tu aplicación directamente desde Adalo. La arquitectura de base de código única de la plataforma asegura que las actualizaciones realizadas en la aplicación se apliquen automáticamente en plataformas web, iOS y Android. Para mantener sesiones de usuario, persiste el JWT usando almacenamiento local o cookies, permitiendo navegación sin interrupciones en las pantallas de la aplicación.

Adalo maneja el complejo proceso de envío a App Store, para que puedas enfocarte en las características de seguridad de tu aplicación en lugar de luchar con certificados, perfiles de aprovisionamiento y directrices de la tienda. Con actualizaciones de aplicación ilimitadas en todos los planes, puedes iterar sobre tu implementación de seguridad a medida que los requisitos evolucionan.

Comparación de Diferentes Métodos para Agregar MFA Sin Código

Ampliando la discusión de DreamFactory y Adalo, hay varios métodos sin código alternativos para implementar MFA, cada uno ofreciendo ventajas distintas dependiendo de tu entorno heredado específico. Exploremos algunos de los enfoques más efectivos.

Una opción popular es proxies de autenticación, como Datawiza. Estos proxies se interponen frente a aplicaciones basadas en web, interceptando tráfico para aplicar MFA antes de que los usuarios puedan acceder a sistemas heredados. Por ejemplo, New American Funding implementó exitosamente MFA en todos sus sistemas heredados usando este método. Jeff Farinich, su SVP de Servicios de Tecnología y CISO, compartió:

Datawiza es fricción mínima para pasar a un MFA moderno. Al ir con Datawiza y lograr esto en muy poco tiempo, fuimos los héroes.

Este enfoque es particularmente efectivo para ERPs basados en web, CRMs y portales internos, con tiempos de implementación que van desde solo minutos a pocas horas. Es una solución directa para entornos donde la simplicidad y velocidad son clave.

Otro método involucra plataformas de orquestación de identidad, que utilizan una capa de abstracción a menudo denominada un "tejido de identidad". Esta capa se sitúa entre aplicaciones y políticas de autenticación, permitiendo integración sin problemas con múltiples proveedores de identidad. Por ejemplo, una región podría usar RSA, mientras que otra confía en Okta—sin requerir cambios en el código de la aplicación. Este método es ideal para manejar escenarios complejos y típicamente toma horas de implementación, en comparación con los meses que el desarrollo tradicional podría requerir. Una ventaja importante es que desvincula la gestión de identidad de la aplicación misma, lo que Aldo Pietropaolo describe como evitar la "cinta de correr de modernización de identidad".

Para servicios no web como RDP, SSH, servidores de base de datos y recursos compartidos de archivos de Windows, MFA a nivel de red es una opción sólida. Este método integra la autenticación directamente en la infraestructura de red, haciendo que los servidores heredados sean completamente invisibles para los usuarios que no se hayan autenticado a través del proveedor de SSO/MFA. Es una excelente opción para asegurar el acceso a la infraestructura sin requerir ninguna reconfiguración a nivel de aplicación.

Por último, la combinación de Adalo y DreamFactory ofrece un enfoque distintivo enfocándose en modernizar la interfaz de usuario. Este método implica crear una nueva aplicación front-end que se conecte a datos heredados a través de API seguras. Si bien requiere construir una nueva interfaz de usuario, no solo asegura el sistema sino que también mejora la experiencia general del usuario. Al operar a nivel de base de datos, es una solución práctica para reemplazar interfaces desactualizadas mientras se mantienen los sistemas back-end existentes intactos.

Tabla de Comparación de Métodos

Aquí hay una comparación rápida de estos métodos:

| Método | Tiempo de Implementación | Caso de Uso Óptimo | Beneficio Principal | Costo Típico |

|---|---|---|---|---|

| Proxy de Autenticación | Minutos a horas | ERP web, CRM, portales internos | Interrupción mínima | Bajo (elimina desarrollo personalizado) |

| Orquestación de Identidad | Horas | Entornos complejos con múltiples proveedores de identidad | Separa la gestión de identidad del código de la aplicación | Bajo (recursos de desarrollador mínimos) |

| MFA a Nivel de Red | Implementación rápida | RDP, SSH, bases de datos, recursos compartidos de archivos | Asegura servicios no web sin cambios en la aplicación | Moderado (usa infraestructura existente) |

| Adalo + DreamFactory | Días a semanas | Modernización de interfaces de datos heredados | Crea nuevas interfaces móviles/web con seguridad integrada | Comenzando en $36/mes—sin límites de registros ni cargos por uso |

Reescribir aplicaciones heredadas para soportar MFA puede ser un proceso largo y costoso. En contraste, estas soluciones sin código reducen significativamente el tiempo de implementación—de meses a solo horas o días—mientras cumplen con los estándares de seguridad, incluidos los requeridos por las pólizas de ciberseguro que exigen MFA para todas las aplicaciones.

Cómo Se Compara Adalo con Otros Constructores de Aplicaciones para Aplicaciones de Seguridad

Al crear interfaces seguras para sistemas heredados, la elección de plataforma es importante. Así es como Adalo se compara con las alternativas:

Bubble ofrece personalización extensiva pero tiene compensaciones. Su oferta de envoltorio web y móvil comienza en $69/mes con cargos basados en uso y límites de registros debido a Workload Units—cálculos que pueden ser confusos y llevar a facturas inesperadas. La solución móvil de Bubble envuelve la aplicación web en lugar de compilar a código nativo, lo que puede introducir desafíos de rendimiento a escala. La alta personalización a menudo resulta en aplicaciones más lentas bajo carga aumentada, requiriendo frecuentemente expertos contratados para optimizar.

FlutterFlow es técnicamente "low-code" en lugar de sin código, dirigido a usuarios técnicos. Los usuarios deben configurar y administrar su propia base de datos separada, lo que requiere una complejidad de aprendizaje significativa—especialmente al optimizar para escala. La configuración subóptima puede crear problemas serios de escalabilidad. El precio comienza en $70/mes por usuario para publicación fácil en app store, pero aún no incluye una base de datos, que debe obtenerse, configurarse y pagarse por separado.

Glide destaca en aplicaciones basadas en hojas de cálculo pero limita a los usuarios a plantillas establecidas, creando aplicaciones genéricas con libertad creativa limitada. El precio comienza en $60/mes para capacidad de dominio personalizado, pero incluye límites en actualizaciones de aplicaciones y filas de datos que atraen cargos adicionales. De manera crítica, Glide no soporta publicación en Apple App Store o Google Play Store—un factor decisivo para implementaciones móviles empresariales.

La combinación de Adalo de compilación de aplicaciones nativas, almacenamiento de base de datos ilimitadoy sin cargos basados en uso lo hace particularmente bien adaptado para aplicaciones de seguridad donde necesitas auditoría integral, gestión escalable de usuarios e implementación móvil confiable.

Conclusión

Modernizar sistemas heredados con métodos de integración sin código ofrece un camino seguro y eficiente. Implementar soluciones como autenticación multifactor no tiene que significar meses de trabajo de desarrollo personalizado.

Los números lo respaldan: las organizaciones que adoptan estos métodos reportan 67% menos brechas y una 70% reducción en superficies de ataque. Con costos de brechas globales esperados de $4.88 millones para 2026, actuar rápidamente para modernizar no es solo inteligente—es críticamente financiero.

Las reescrituras de código tradicionales pueden tomar cientos de horas, pero el enfoque de puerta de enlace y constructor pone los sistemas operativos en solo horas o días, mientras cumple con los requisitos esenciales de cumplimiento normativo de la industria. Esto no solo fortalece la seguridad sino que también reduce la exposición a amenazas potenciales. Para organizaciones que buscan asegurar infraestructura heredada sin el riesgo de tocar bases de código frágiles, la combinación de puertas de enlace API y constructores de aplicaciones impulsados por IA proporciona un camino probado y rentable.

Publicaciones de Blog Relacionadas

- Cómo Habilitar a los Empleados para Construir las Aplicaciones que Necesitan

- Consultas Determinísticas con GPT-OSS: El Primer Paso en el Uso de IA Corporativa

- ¿Cómo Construir una Aplicación Incorporando Datos de Cualquier Sistema Heredado?

- 7 Mejores Prácticas de Seguridad para Aplicaciones Sin Código

Preguntas frecuentes

¿Por qué elegir Adalo sobre otras soluciones de construcción de aplicaciones?

Adalo es un constructor de aplicaciones impulsado por IA que crea aplicaciones iOS y Android nativas verdaderas junto con aplicaciones web desde una única base de código. A diferencia de los envoltorios web, se compila a código nativo y se publica directamente en Apple App Store y Google Play Store. Con registros de base de datos ilimitados en planes pagos y sin cargos basados en uso, evitas los costos impredecibles que vienen con plataformas que usan workload units o límites de registros.

¿Cuál es la forma más rápida de construir y publicar una aplicación en la App Store?

La interfaz de arrastrar y soltar de Adalo y la construcción asistida por IA te permiten pasar de idea a aplicación publicada en días en lugar de meses. La plataforma maneja el complejo proceso de envío a App Store—certificados, perfiles de aprovisionamiento e indicaciones de tienda—para que puedas enfocarte en las características y experiencia de usuario de tu aplicación.

¿Puedo agregar MFA a sistemas heredados sin escribir código?

Sí. Al combinar Adalo con puertas de enlace API como DreamFactory, puedes crear interfaces front-end seguras que envuelvan sistemas existentes, implementando MFA y SSO sin modificar bases de código frágiles. La autenticación ocurre a nivel de interfaz, dejando tu infraestructura heredada intacta.

¿Cómo se compara Adalo con Bubble para aplicaciones de seguridad?

Bubble comienza en $69/mes con cargos basados en uso y límites de registros debido a Workload Units. Adalo comienza en $36/mes con uso ilimitado y sin límites de registros, lo cual es crítico para aplicaciones de seguridad que necesitan registro de auditoría integral. La solución móvil de Bubble también envuelve la aplicación web en lugar de compilar a código nativo, lo que puede introducir problemas de rendimiento a escala.

¿Cómo se compara Adalo con FlutterFlow para construir aplicaciones seguras?

FlutterFlow es low-code (no sin código) dirigido a usuarios técnicos, y requiere que configures y gestiones una base de datos separada, añadiendo complejidad y posibles problemas de escalabilidad. El precio comienza en $70/mes por usuario sin incluir los costos de la base de datos. Adalo incluye una base de datos integrada sin límites de registros en planes pagos, comenzando en $36/mes.

¿Puede Adalo conectarse a bases de datos existentes y sistemas heredados?

Sí. Adalo se conecta a bases de datos heredadas a través de puertas de enlace API como DreamFactory, que transforma bases de datos como MySQL, PostgreSQL y SQL Server en API REST seguras. Esto te permite construir interfaces móviles y web modernas que accedan a datos existentes sin modificaciones directas de la base de datos.

¿Cuánto tiempo lleva implementar MFA usando Adalo y DreamFactory?

Usando Adalo y DreamFactory juntos, puedes implementar MFA para sistemas heredados en días a semanas en lugar de los meses requeridos para desarrollo personalizado tradicional. Este enfoque elimina codificación extensiva mientras sigue cumpliendo requisitos de cumplimiento como HIPAA y GDPR.

¿Qué características de seguridad ofrece Adalo para aplicaciones empresariales?

Adalo incluye SSO integrado y permisos de nivel empresarial sin requerir código personalizado. Soporta integración con proveedores de identidad como Okta y Auth0, permitiendo autenticación basada en JWT y control de acceso basado en roles para proteger datos heredados sensibles.

¿Tiene Adalo límites de registros de base de datos?

No. Los planes pagos no tienen límite de registros en la base de datos, registros de base de datos ilimitados. Con las configuraciones de relación de datos correctas, las aplicaciones Adalo pueden escalar más allá de 1 millón de usuarios activos mensuales. Esto es esencial para aplicaciones de seguridad que necesitan almacenar registros de autenticación extensivos y datos de sesiones de usuario.

¿Hay cargos basados en el uso con Adalo?

No. Las App Actions (cargos basados en uso) han sido eliminadas de todos los planes de Adalo. Todos los planes ahora tienen uso ilimitado, lo que significa sin sorpresas en la factura, a diferencia de las plataformas que cobran según unidades de carga de trabajo o llamadas API, donde los costos pueden ser impredecibles.

Construye tu aplicación rápidamente con una de nuestras plantillas de aplicación prediseñadas

Comienza a construir sin código