¿Es una aplicación creada en Adalo segura para pagos y datos de usuarios? Sí, pero solo si configuras correctamente sus funciones de seguridad. Adalo es un constructor de aplicaciones sin código para aplicaciones web basadas en bases de datos y aplicaciones nativas de iOS y Android—una versión en las tres plataformas, publicadas en la Apple App Store y Google Play. La plataforma proporciona una infraestructura segura, pero como creador de aplicaciones, debes gestionar la autenticación, los permisos y la configuración de privacidad. Esto es lo que necesitas saber:

- Pagos: Adalo se integra con Stripe para el procesamiento seguro de pagos, cumpliendo con estándares PCI DSS . Los datos de pago nunca llegan a los servidores de Adalo.

- Datos de Usuarios: Los datos se cifran tanto en tránsito (TLS/HTTPS) como en reposo (estándares AES). Las contraseñas de los usuarios se hashean con bcrypt para una protección adicional.

- Cumplimiento de App Store: Las aplicaciones se someten a revisiones de seguridad de Apple y Google antes de ser publicadas. Se requieren políticas de privacidad y divulgaciones de recopilación de datos.

- Autenticación: Sistema basado en tokens con límites de expiración de 20 días limita los riesgos de sesión. Los permisos a nivel de base de datos garantizan el control de acceso a datos.

- Leyes de Privacidad: Adalo admite GDPR y cumplimiento de CCPA habilitando mecanismos de consentimiento del usuario, exportación de datos y funciones de eliminación.

En conclusión: Las herramientas de Adalo pueden ayudarte a crear aplicaciones seguras, pero la seguridad de tu aplicación depende de cuán bien implementes estas funciones. Sigue las mejores prácticas, prueba exhaustivamente y mantén el cumplimiento con las leyes de privacidad y las directrices de app store.

Cómo implementar OTP en tu Adalo aplicación para verificar correos electrónicos

Infraestructura de Seguridad de Adalo

El marco de seguridad de Adalo comienza con un backend alojado que gestiona el almacenamiento de datos, la autenticación y las solicitudes de API. Esta configuración elimina la necesidad de que los desarrolladores gestionen servidores separados. Construida en una infraestructura modular que admite más de 1 millón de usuarios activos mensuales, la plataforma prioriza el desempeño mientras mantiene los datos de tu aplicación aislados, reduciendo el riesgo de contaminación cruzada. Con 20 millones+ de solicitudes diarias y 99%+ de tiempo de actividad, esta arquitectura proporciona confiabilidad de nivel empresarial para aplicaciones de cualquier tamaño.

Seguridad del Backend Alojado

Cuando creas una aplicación en Adalo, se conecta directamente a los servidores de Adalo para almacenar y acceder a datos. Este sistema alojado elimina la molestia de gestionar tu propia base de datos pero requiere que los desarrolladores divulguen las prácticas de recopilación de datos cuando prepares tu listado de app store. Según lo establecido por Adalo, los desarrolladores deben informar sobre la recopilación de IDs de Usuario, datos de Interacción de Productos y Datos de Diagnóstico porque se procesan a través del backend de Adalo.

Adalo procesa estrictamente "Contenido del Cliente"—los datos generados por tus usuarios—según tus instrucciones. Esta relación se rige por Acuerdos de Procesamiento de Datos, que definen claramente a Adalo como procesador de datos en lugar de controlador de datos. Para mejorar la seguridad, los tokens de autenticación expiran automáticamente cada 20 días, requiriendo que los usuarios inicien sesión nuevamente. Esta función limita el riesgo de secuestro de sesión si un token alguna vez se ve comprometido.

La revisión de infraestructura de Adalo 3.0, lanzada a fines de 2025, introdujo mejoras significativas en el backend. La arquitectura modular ahora maneja el escalado automáticamente, por lo que tus medidas de seguridad permanecen consistentes ya sea que tengas 100 usuarios o 1 millón. Esto elimina el problema común de que las configuraciones de seguridad se rompan a medida que las aplicaciones crecen.

Revisiones de Seguridad de App Store

Adalo también se beneficia de validaciones de seguridad externas para aplicaciones nativas. Cuando publicas aplicaciones de iOS y Android a través de Adalo, se someten a revisiones de seguridad de Apple y Google antes de estar disponibles para los usuarios. Estas revisiones garantizan que el backend de Adalo y las medidas de seguridad internas se alineen con estándares específicos de plataforma, directrices de privacidad y protocolos de manejo de datos. Esto añade una capa extra de protección que no obtienes con plataformas solo web.

A diferencia de los competidores que solo ofrecen Aplicaciones Web Progresivas (PWAs), Adalo compila en código nativo verdadero de iOS y Android. Esto significa que tus aplicaciones se benefician de funciones de seguridad a nivel de dispositivo como Secure Enclave en iOS y Strongbox en Android. Las PWAs, por el contrario, se ejecutan en espacios aislados del navegador y no pueden acceder a estos módulos de seguridad de hardware.

Apple se ha alejado de la autenticación de dos factores basada en SMS para cuentas de desarrollador, ahora priorizando dispositivos de confianza y claves de seguridad para una protección de cuenta mejorada. El flujo de trabajo de publicación de Adalo se adapta a estos requisitos, guiándote a través de las configuraciones de seguridad necesarias para el envío exitoso a la app store.

Estándares de Cifrado de Datos

El backend seguro de Adalo, combinado con revisiones rigurosas de app store, asegura que tu aplicación permanezca bien protegida contra acceso no autorizado. Una capa clave en esta protección es el cifrado de datos, que asegura la información tanto en tránsito como en reposo. Como explica Jeremy de Adalo, "Actualmente utilizamos cifrado de líderes de la industria para datos en tránsito y en reposo, y hemos añadido capas de seguridad para algunas piezas extra sensibles de datos como tarjetas de crédito (Stripe) y contraseñas (bcrypt)". Aquí hay un vistazo más cercano a cómo funcionan estas medidas de cifrado.

Cifrado TLS y HTTPS

Cada conexión a tu aplicación usa HTTPS con cifrado TLS. Esto significa que los datos que viajan entre el dispositivo de un usuario y el backend están cifrados, lo que hace casi imposible que partes no autorizadas intercepten información sensible. Adalo se encarga del aprovisionamiento y la gestión de certificados SSL para dominios personalizados, por lo que no hay necesidad de configuración manual. Los certificados se incluyen con todos los planes pagos a partir de $36/mes, y HTTPS se aplica por defecto en toda la plataforma.

Es crítico que los desarrolladores nunca deshabilites la validación de certificados SSL en sus aplicaciones, ya que hacerlo puede exponer vulnerabilidades. Para aplicaciones nativas compiladas usando la compilación nativa de Adalo, también puedes aprovechar características de seguridad nativas del dispositivo como Secure Enclave y Strongbox para añadir capas adicionales de protección para datos sensibles almacenados localmente.

Este enfoque de compilación nativa diferencia a Adalo de plataformas como Glide o Softr, que solo producen aplicaciones web o PWAs. Las aplicaciones nativas pueden almacenar claves de encriptación en enclaves protegidos por hardware, mientras que las aplicaciones web deben depender del almacenamiento basado en navegador que es más vulnerable a ataques basados en JavaScript.

Encriptación de Datos Almacenados y Copias de Seguridad

Los datos almacenados en la base de datos de Adalo se encriptan usando estándares AES, proporcionando protección robusta para la información en reposo. Las contraseñas de usuario se codifican con el algoritmo bcrypt, lo que las hace extremadamente difíciles de desencriptar, incluso en caso de acceso no autorizado. Además, la información de pago nunca se procesa ni se almacena en los servidores de Adalo—Stripe maneja todos los datos de tarjeta de crédito en cumplimiento con los estándares PCI DSS.

Con el plan de $36/mes de Adalo, obtienes almacenamiento de base de datos ilimitado sin límites de registros. Esto significa que puedes almacenar tantos datos encriptados como tu aplicación necesite sin preocuparte por alcanzar límites o pagar cargos por exceso. Competidores como Bubble cobran $69/mes y aún imponen Unidades de Carga que pueden aumentar tus costos de forma impredecible cuando las operaciones de base de datos aumentan.

La infraestructura Adalo 3.0 mantiene estos protocolos de encriptación mientras soporta aplicaciones que escalan para manejar millones de usuarios activos mensuales. La seguridad de tu aplicación crece junto con tu base de usuarios sin requerir cambios de configuración o auditorías de seguridad en cada hito de crecimiento.

Autenticación de Usuario y Control de Acceso

Reglas de Visibilidad vs Permisos de Colección en la Seguridad de Adalo

Adalo utiliza un sistema seguro basado en tokens para la autenticación de usuarios, logrando un equilibrio entre facilidad de uso y seguridad fuerte. Este sistema funciona en conjunto con los protocolos de encriptación y protecciones de backend de Adalo para salvaguardar tu aplicación. Los tokens expiran automáticamente después de 20 días, minimizando el riesgo de secuestro de sesión. Además, los usuarios se cierran sesión si inician sesión en otro dispositivo o borran el caché y las cookies de su navegador. Estas medidas forman la base del enfoque de autenticación de Adalo, detallado más adelante.

Métodos de Autenticación

Adalo ofrece autenticación de usuario integrada con gestión segura de contraseñas. Las contraseñas almacenadas en la colección de Usuarios son completamente inaccesibles—incluso para el constructor de aplicaciones. El manejo de sesiones se automatiza en todos los tipos de aplicaciones, garantizando una experiencia perfecta para los usuarios ya sea que estén en web, iOS o Android.

Ada, el constructor de IA de Adalo, te permite describir lo que deseas y genera tu app. Magic Start crea fundaciones de aplicaciones completas a partir de una descripción, mientras que Magic Add agrega funciones mediante lenguaje natural.

El Constructor de IA puede ayudarte a configurar flujos de autenticación rápidamente. Usando Magic Add, puedes describir la experiencia de autenticación que deseas—"añadir una pantalla de inicio de sesión con verificación de correo electrónico"—y la IA genera las pantallas, campos de base de datos y lógica necesarios. Esto acelera el desarrollo mientras mantiene las mejores prácticas de seguridad, ya que el código generado sigue los patrones de autenticación establecidos de Adalo.

Para aplicaciones que requieren seguridad adicional, puedes implementar verificación de OTP (contraseña de un solo uso) para confirmación de correo electrónico, como se muestra en el tutorial de video anterior. Esto añade un segundo factor a tu flujo de autenticación sin requerir código personalizado complejo.

Configurar Roles de Usuario y Permisos

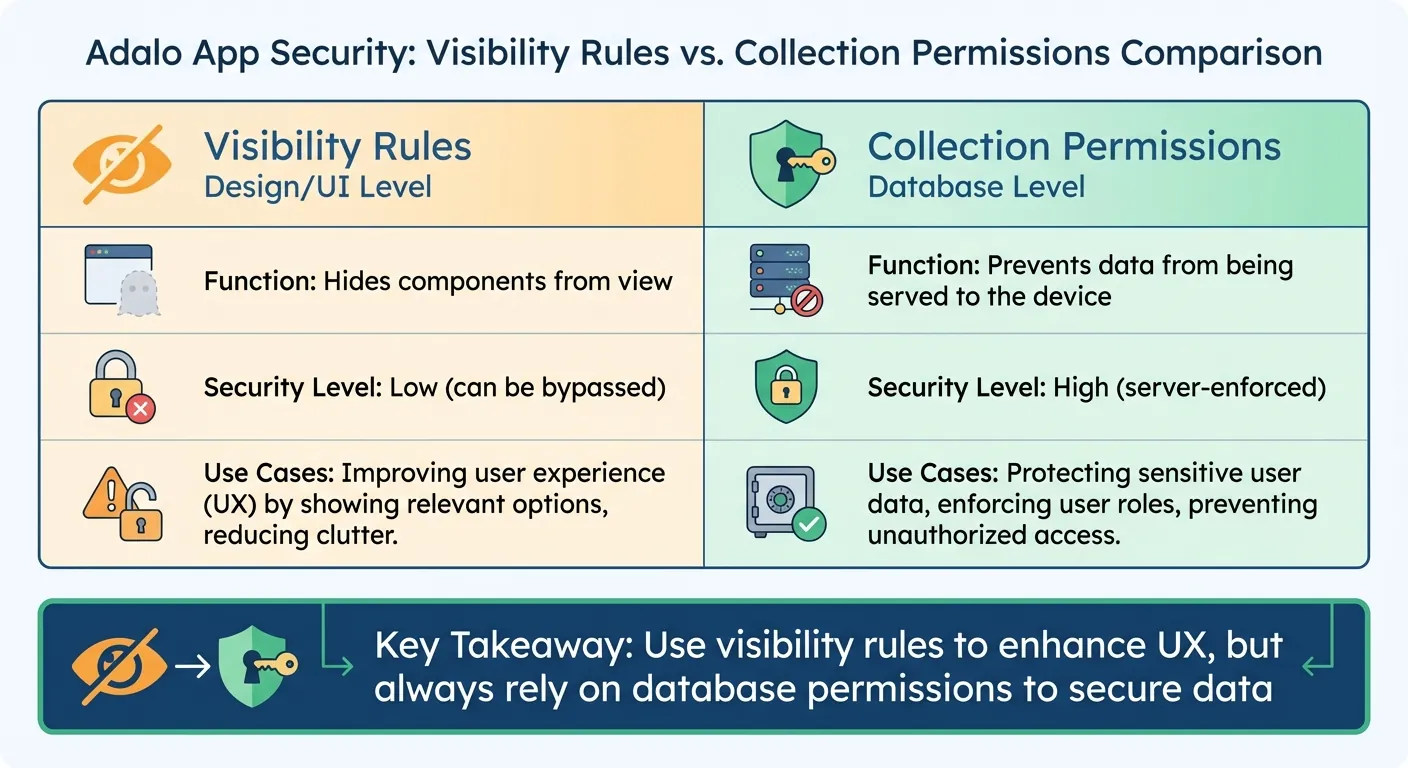

La autenticación va más allá de verificar usuarios—también implica controlar el acceso a datos sensibles, como cuando construyes un portal de cliente. Adalo implementa permisos a nivel de base de datos, que proporcionan seguridad más fuerte que las reglas de visibilidad a nivel de interfaz de usuario. Aunque las reglas de visibilidad pueden ocultar elementos de la interfaz de usuario, no impiden que los datos se envíen al dispositivo. Para asegurar verdaderamente los datos de tu aplicación, debes configurar Permisos de Colección usando el icono "Escudo y Llave" en el editor de base de datos.

Para la colección de Usuarios, Adalo establece permisos predeterminados para Correo Electrónico, Contraseña y Nombre Completo en "Solo el Creador del Registro". También puedes ajustar el acceso a nivel de propiedad, decidiendo quién puede ver o editar campos específicos. Para otras colecciones, los permisos se establecen a nivel de colección para acciones como Crear, Ver, Actualizar y Eliminar. Para limitar el acceso a "Algunos Usuarios Conectados", deberás establecer una relación entre esa colección y la colección de Usuarios (hasta dos niveles de relación de profundidad).

| Característica | Reglas de Visibilidad | Permisos de Colección |

|---|---|---|

| Nivel | Nivel de Diseño/Interfaz de Usuario | Nivel de Base de Datos |

| Función | Oculta componentes de la vista | Impide que los datos se envíen al dispositivo |

| Nivel de Seguridad | Bajo (puede ser eludido) | Alto (impuesto por el servidor) |

Es importante alinear las reglas de visibilidad con los permisos de base de datos. Usa las reglas de visibilidad para mejorar la experiencia del usuario, pero siempre depende de los permisos de base de datos para asegurar tus datos. Cualquier cambio en los permisos toma efecto inmediatamente, por lo que no hay necesidad de republicar tu aplicación después de las actualizaciones.

Esta propagación inmediata de permisos es particularmente valiosa para incidentes de seguridad. Si descubres acceso no autorizado, puedes revocar permisos instantáneamente en todas las plataformas—web, iOS y Android—desde un único panel. Los competidores que requieren bases de código separadas para cada plataforma hacen que las respuestas de seguridad de emergencia sean significativamente más complejas.

Stripe Seguridad de Pagos

La integración de Adalo con Stripe utiliza un modelo de tokenización para proteger datos de pago sensibles. Cuando los usuarios ingresan sus detalles de tarjeta a través del componente Stripe de Adalo, esta información se envía directamente a los servidores de Stripe, omitiendo tu backend de aplicación completamente. Esta configuración no solo reduce los riesgos de seguridad asociados con almacenar números de tarjeta sin procesar sino que también alivia tus responsabilidades de cumplimiento. Combinado con la encriptación de Adalo y controles de acceso estrictos, este enfoque garantiza un proceso de pago seguro.

Para validar transacciones, Adalo requiere que los usuarios inicien sesión, vinculando cada pago a una cuenta verificada. Esto crea un registro de auditoría claro para mayor transparencia y seguridad. Conectar tu cuenta de Stripe a Adalo es simple y seguro, utilizando un flujo "Conectar con Stripe" de estilo OAuth que protege credenciales sensibles, como claves de API.

Adalo también impone separación estricta entre Modos de Prueba y Activo requiriendo diferentes claves Secretas y Publicables para cada entorno. Durante el desarrollo, puedes usar números de tarjeta de prueba de Stripe para simular flujos de pago. Cuando estés listo para ir activo, cambiar a transacciones reales es perfecto. Además, Adalo garantiza el cumplimiento de las políticas de App Store al restringir Stripe a pagos por bienes físicos o servicios en aplicaciones nativas iOS y Android. Para productos digitales, debes usar los componentes de Compra Integrada para cumplir con las directrices de la plataforma.

Cómo Stripe Maneja Datos de Pago

Stripe lleva la seguridad de pagos al siguiente nivel con sus prácticas líderes en la industria. Como Proveedor de Servicios de Nivel 1 de PCI—la certificación más alta en la industria de pagos—Stripe asegura que los datos de tarjeta se protegen usando encriptación AES-256. Las claves de desencriptación se almacenan en máquinas separadas, añadiendo una capa adicional de seguridad. Al usar los componentes Stripe Kit de Adalo, puedes aprovechar esta infraestructura sin necesidad de construir campos de pago personalizados tú mismo.

En tu base de datos de Adalo, solo se almacenan detalles de pago no sensibles—como tipo de tarjeta, los últimos cuatro dígitos y fecha de vencimiento. Estos detalles quedan fuera de los requisitos de cumplimiento de PCI, haciéndolos seguros de mantener. Stripe también envía un "Correo Electrónico de Recibo" para cada transacción, sirviendo como el identificador principal del cliente en tu Panel de Stripe y proporcionando a los usuarios confirmaciones de pago automatizadas.

Con almacenamiento de base de datos ilimitado, puede mantener historiales de transacciones completos sin preocuparse por alcanzar límites de registros. Esto es crucial para aplicaciones de pago que necesitan almacenar recibos, facturas y registros de transacciones para fines de cumplimiento normativo y servicio al cliente. Las plataformas con límites de registros le obligan a eliminar datos históricos o pagar precios premium por almacenamiento adicional.

estándares PCI DSS Requisitos de Cumplimiento Normativo

"El cumplimiento de PCI es una responsabilidad compartida y se aplica tanto a Stripe como a su negocio." - Stripe

Si bien Stripe cubre la mayor parte del cumplimiento de PCI, usted sigue teniendo responsabilidades específicas como desarrollador de aplicaciones. Por ejemplo, todas las páginas de pago deben usar TLS 1.2 o superior para asegurar la transmisión de datos. Los sistemas de Stripe bloquean automáticamente las solicitudes de versiones anteriores para mantener la seguridad.

Además, debe completar un Cuestionario de Autoevaluación (SAQ) anual a través del Panel de Control de Stripe. Gracias a la tokenización, su aplicación califica para un SAQ de bajo riesgo. Si está utilizando webhooks para confirmaciones de pago, asegúrese de que sus puntos finales estén protegidos con TLS para prevenir la interceptación de datos.

Aquí hay un resumen rápido de los requisitos clave de cumplimiento de PCI DSS:

| Requisito | Quién lo Maneja | Implementación |

|---|---|---|

| Certificación PCI Nivel 1 | Stripe | Gestionado completamente por Stripe |

| Tokenización de Datos | Stripe + Adalo | Manejado a través del modelo de tokenización de Stripe |

| Cifrado TLS 1.2+ | Desarrollador/Plataforma | Aplicado por Adalo y Stripe |

| Atestación Anual (SAQ) | Desarrollador | Completado en el Panel de Control de Stripe |

| Autenticación de Usuario | Desarrollador | Requiere flujo de inicio de sesión a través de Adalo |

La Plan Adalo de $36/mes incluye todo lo que necesita para procesamiento de pagos compatible con PCI, certificados SSL, integración con Stripe y autenticación de usuario segura. Los competidores a menudo requieren planes de nivel superior para funciones de pago o cobran tarifas adicionales por certificados SSL en dominios personalizados.

Cumplimiento de App Store y Requisitos de Privacidad

Publicar su aplicación Adalo significa cumplir con estándares estrictos de privacidad y cumplimiento normativo. Seguir estas directrices es esencial para evitar que su aplicación sea rechazada durante el proceso de envío. El enfoque de código único de Adalo simplifica el cumplimiento ya que solo necesita configurar ajustes de privacidad una vez para iOS y Android.

Directrices de Privacidad de Apple y Google

Tanto Apple como Google requieren que las aplicaciones incluyan una URL de política de privacidad. Este documento debe explicar claramente qué datos recopila su aplicación, cómo se utilizan y con quién se comparten.

Las Etiquetas de Nutrición de Privacidad de Apple van más allá. Deberá divulgar todas las prácticas de recopilación de datos directamente en App Store Connect. Esto incluye datos recopilados por Adalo y cualquier servicio de terceros que haya integrado. Para aplicaciones Adalo, esto podría incluir detalles como ID de Usuario, Interacción del Productoy Datos de Diagnóstico utilizados para la funcionalidad de la aplicación y análisis. Asegúrese de revisar la documentación de cualquier herramienta de terceros que esté utilizando para garantizar que sus divulgaciones sean precisas.

Para aplicaciones dirigidas a iOS 14.5 o posterior, el marco de Transparencia de Seguimiento de Aplicaciones (ATT) de Apple requiere que obtenga permiso explícito del usuario antes de rastrearlo o acceder al identificador de publicidad de su dispositivo (IDFA). Apple también prohíbe la generación de huellas digitales, métodos que identifican usuarios según las características del dispositivo.

Si su aplicación se publica en la Categoría Infantil, se requieren medidas adicionales. Las compuertas parentales deben habilitarse para enlaces externos y compras dentro de la aplicación, y deben evitarse completamente análisis de terceros o anuncios.

- Política de privacidad: Tanto Apple como Google requieren una URL de política de privacidad.

- Consentimiento de Seguimiento: Apple aplica ATT para el seguimiento, mientras que Google se basa en permisos estándar.

Adalo maneja el complejo proceso de envío a la tienda de aplicaciones, guiándolo a través de estos requisitos. Esta es a menudo la parte más difícil del lanzamiento de una aplicación móvil: navegar certificados, perfiles de aprovisionamiento y directrices de tienda. Las plataformas que solo producen aplicaciones web o PWA evitan esta complejidad pero también pierden las ventajas de distribución de estar en App Store y Play Store.

GDPR y cumplimiento de CCPA Cumplimiento Normativo

Si su aplicación es accesible para usuarios en la Unión Europea o California, debe cumplir con el Reglamento General de Protección de Datos (GDPR) y el Ley de Privacidad del Consumidor de California (CCPA) es innegociable. Estas leyes dan a los usuarios control sobre sus datos personales, incluido el derecho a acceder, eliminar o exportarlos.

La política de privacidad de Adalo ya reconoce derechos específicos para los residentes de California, como la capacidad de solicitar detalles sobre los datos compartidos con fines de marketing. Para cumplir con estos estándares, asegúrese de que su aplicación incluya mecanismos claros de consentimiento del usuario para obtener permiso antes de recopilar datos personales.

El roles y permisos de usuario puede ayudarte a gestionar el acceso a los datos. Por ejemplo:

- Configurar permisos en Solo el Creador del Registro asegura que solo el propietario de los datos pueda acceder a ellos en el servidor.

- Utilizando el Nadie nivel de permiso restringe el acceso completamente a la interfaz del Constructor.

Cuando los usuarios solicitan acceso a sus datos, las funciones de exportación de datos de Adalo facilitan cumplir con estas solicitudes. Su política de privacidad debe explicar cómo los usuarios pueden ejercer sus derechos, y debe responder dentro de los plazos requeridos: 30 días para GDPR y 45 días para CCPA.

Con sin límites en registros de base de datos, puede mantener los registros de auditoría detallados que GDPR requiere sin preocuparse por los límites de almacenamiento. El cumplimiento a menudo requiere mantener registros de consentimiento, solicitudes de acceso a datos y confirmaciones de eliminación, todo lo cual consume espacio de base de datos que las plataformas con límites de registros cobrarían extra.

Seguridad de API e Integraciones de Terceros

Al conectar servicios externos a su aplicación Adalo, ya sea para pagos, análisis o gestión de datos, la seguridad es crítica. Estas integraciones crean puntos de acceso que deben ser protegidos, basándose en las medidas de encriptación y autenticación de usuarios ya implementadas.

Seguridad de Claves API y Tokens

Piense en las claves API como contraseñas digitales para sus integraciones. Puede generar, eliminar o regenerar estas claves directamente en la configuración de su aplicación, dándole control de acceso completo. Al usar claves API con servicios externos, siempre inclúyalas en encabezados de Autorización como tokens Bearer. Evite colocarlas en URLs o parámetros de consulta, donde podrían ser expuestas.

Los tokens API siguen una política de vencimiento de 20 días. Además, la plataforma aplica un límite de velocidad de 5 solicitudes por segundo: exceder esto resultará en un código de estado 429, lo que ayuda a prevenir sobrecargas y abusos. Este límite de velocidad protege tanto su aplicación como la infraestructura de Adalo de ataques de denegación de servicio.

Para Colecciones Externas, necesitará configurar encabezados de autorización manualmente. Por ejemplo, al conectar a Airtable como una colección externa, establezca el nombre del encabezado como Authorization y el valor como Bearer [Your_API_Key]. Tenga en cuenta que Adalo solo admite IDs de Colecciones Externas en formato numérico: los IDs con texto, UUID o caracteres especiales no son compatibles.

El Constructor de IA puede ayudarle a configurar integraciones de API más rápidamente. Usando Magic Add, describa la integración que necesita—"conectar a mi base de Airtable para gestión de inventario"—y la IA genera la configuración de Colecciones Externas con encabezados de autenticación adecuados. Aún necesitará agregar su clave API real, pero la configuración estructural se maneja automáticamente.

Asegurar Webhooks e Intercambio de Datos

Los Webhooks, que permiten actualizaciones en tiempo real de servicios externos a su aplicación, también requieren medidas de seguridad sólidas. Siempre use TLS 1.2 o superior para extremos de webhook y verifique firmas (comúnmente HMAC SHA256) para confirmar la autenticidad de las solicitudes entrantes.

Para prevenir acciones duplicadas, como cobrar a un cliente dos veces, implemente idempotencia almacenando y verificando IDs de eventos únicos antes de procesarlos. Los extremos de webhook deben responder con un estado 200 OK inmediatamente mientras se maneja la carga útil en segundo plano para evitar tiempos de espera agotados.

Para integraciones de Stripe, asegúrese de que https://checkout.stripe.com y https://*.stripe.com estén incluidas en la lista blanca en su Política de Seguridad de Contenido. Además, diseñe su aplicación para manejar gracefully el tiempo de inactividad de API mostrando mensajes de error claros en lugar de fallar silenciosamente.

La infraestructura de Adalo procesa 20 millones+ de solicitudes diarias con 99%+ de tiempo de actividad, por lo que sus extremos de webhook se benefician de una base confiable. Sin embargo, aún debe implementar lógica de reintento para integraciones críticas, ya que los servicios externos pueden experimentar su propio tiempo de inactividad.

Pruebas de Seguridad de Su Aplicación

Antes de lanzar su aplicación, necesita asegurar que sus medidas de seguridad sean sólidas bajo escrutinio. Esto no es solo una sugerencia: es la diferencia entre detectar vulnerabilidades durante las pruebas y descubrirlas después de que sus usuarios ya hayan descargado la aplicación.

Pruebas de Autenticación y Permisos

Una vez que haya implementado la expiración de tokens y encriptación, es hora de poner estas características a prueba. Cree cuentas de prueba para cada rol de usuario en su aplicación: usuarios básicos, administradores y cualquier otro rol que haya configurado. Luego, verifique si los permisos funcionan como deberían. Por ejemplo, inicie sesión como un usuario básico e intente acceder a funciones solo para administradores, ver datos privados de otro usuario o editar registros que no debería poder tocar. Si puede eludir estas restricciones durante las pruebas, sus usuarios (o actores malintencionados) probablemente también puedan hacerlo.

No olvide probar la recuperación de contraseña. Verifique que los tokens de restablecimiento expiren después de su uso y no puedan ser explotados múltiples veces. Además, asegúrese de que todos los flujos de transacción se ejecuten sin problemas en condiciones de prueba, sin espacio para errores o brechas de seguridad.

La función X-Ray de Adalo puede ayudar a identificar posibles problemas de seguridad al destacar problemas de rendimiento que podrían indicar permisos mal configurados o consultas de datos ineficientes. Aunque X-Ray se enfoca en el rendimiento, la seguridad y el rendimiento a menudo se intersectan: una consulta que devuelve demasiados datos podría indicar controles de acceso excesivamente permisivos.

Validación de flujos de pago

Asegurar los controles de acceso es solo una parte del rompecabezas: también necesitas bloquear tus procesos de pago. Nunca uses fondos en vivo para pruebas. En su lugar, cambia a "Modo de prueba" en el Panel de control de Stripe para generar credenciales de prueba (claves Publicable y Secreta). Añade estas claves a la configuración de tu componente Adalo, lo que te permite simular transacciones con números de tarjetas de prueba de Stripe sin procesar pagos reales.

"El cumplimiento de PCI es una responsabilidad compartida y se aplica tanto a Stripe como a su negocio." - Stripe

Recorre cada escenario en tu flujo de pago usando tarjetas de prueba de Stripe: transacciones exitosas, tarjetas rechazadas y tarjetas vencidas. Asegúrate de que los pagos exitosos se procesen sin problemas y que los errores se manejen claramente. Confirma que tu base de datos solo almacena detalles de tarjeta no sensibles como el tipo de tarjeta, los últimos cuatro dígitos y la fecha de vencimiento: nunca números de tarjeta completos. Finalmente, usa la "Prueba de servidor SSL" de Qualys SSL Labs para asegurar que tus páginas de pago están protegidas con TLS 1.2 o superior.

Prueba tus flujos de pago en las tres plataformas: web, iOS y Android, ya que Adalo publica desde una base de código única. Un error que aparece solo en una plataforma podría crear vulnerabilidades de seguridad para un subconjunto de tus usuarios. La base de código unificada hace que esta prueba sea más manejable que las plataformas que requieren compilaciones separadas para cada plataforma.

Conclusión

Adalo proporciona un marco sólido para construir aplicaciones que manejen de forma segura los datos y pagos de los usuarios. Con características como certificados SSL automáticos, cifrado a nivel de base de datos y controles de acceso basados en roles, la plataforma garantiza el cumplimiento con leyes de privacidad como GDPR y CCPA mientras cumple con los requisitos de seguridad de las tiendas de aplicaciones. Cuando publicas aplicaciones iOS y Android a través de Adalo, también se someten a revisiones de seguridad de Apple y Google, añadiendo una capa adicional de escrutinio antes de que los usuarios puedan acceder a ellas.

Dicho esto, la seguridad no es responsabilidad únicamente de Adalo: requiere tu participación activa. Esto incluye hacer cumplir prácticas adecuadas de manejo de datos, implementar autenticación multifactor para aplicaciones sensibles e integrar correctamente sistemas de pago como Stripe o crear un clon de PayPal. Como destaca Sonia Rebecca Menezes de Adalo:

La protección de datos es una responsabilidad compartida por todos los involucrados en el desarrollo de aplicaciones

Siguiendo las mejores prácticas, como establecer permisos claros, realizar pruebas exhaustivas y ser transparente con políticas de privacidad, puedes ayudar a salvaguardar los datos de los usuarios y mantener el cumplimiento. Adalo demuestra aún más su compromiso con la seguridad al prometer notificar a los clientes de cualquier filtración de datos dentro de 24-48 horas.

Cada capa de las medidas de seguridad de Adalo trabaja conjuntamente para crear un sistema confiable. Gracias a su arquitectura de base de código única, las actualizaciones de seguridad se aplican uniformemente en las plataformas web, iOS y Android. Esto elimina la necesidad de gestionar configuraciones separadas y garantiza la consistencia a medida que tu aplicación escala.

Al aprovechar la creación de aplicaciones móviles impulsada por IA con características como Magic Start y Magic Add, puedes construir aplicaciones seguras más rápido mientras mantienes las mejores prácticas. Con la infraestructura escalable de Adalo que admite millones de usuarios activos mensuales, puedes enfocarte en construir y hacer crecer tu aplicación mientras mantienes un entorno seguro.

Publicaciones de Blog Relacionadas

- Cómo crear una aplicación de arrendamiento de propiedades

- GDPR y sincronización de datos en aplicaciones sin código

- Cómo crear aplicaciones compatibles con GDPR sin código

- Creación de aplicaciones SaaS específicas de dominio con Adalo

Preguntas frecuentes

¿Por qué elegir Adalo sobre otras soluciones de construcción de aplicaciones?

Adalo es un constructor de aplicaciones impulsado por IA que crea verdaderas aplicaciones nativas de iOS y Android desde una base de código única. A diferencia de envolturas web o plataformas solo PWA, Adalo se compila en código nativo y se publica directamente en la App Store de Apple y Google Play Store. A $36/mes con registros de base de datos ilimitados y sin cargos basados en uso, ofrece precios predecibles que competidores como Bubble ($69/mes con unidades de carga de trabajo) no pueden igualar.

¿Cuál es la forma más rápida de construir y publicar una aplicación en la App Store?

El generador de IA de Adalo con Magic Start genera fundaciones de aplicaciones completas a partir de descripciones de texto: estructura de base de datos, pantallas y flujos de usuario creados en minutos en lugar de días. Combinado con la interfaz de arrastrar y soltar y el manejo de Adalo del complejo proceso de envío de App Store, puedes pasar de idea a aplicación publicada en días en lugar de meses.

¿Cómo protege Adalo las contraseñas de usuarios y datos sensibles?

Adalo cifra datos en tránsito usando TLS/HTTPS y en reposo usando estándares AES. Las contraseñas de usuario se cifran con el algoritmo bcrypt, lo que las hace extremadamente difíciles de revertir incluso si ocurre acceso no autorizado. Las contraseñas almacenadas en la colección de usuarios son completamente inaccesibles, incluso para el constructor de aplicaciones.

¿Las aplicaciones de Adalo cumplen con las regulaciones de privacidad GDPR y CCPA?

Sí, Adalo admite el cumplimiento de GDPR y CCPA al permitir mecanismos de consentimiento del usuario, capacidades de exportación de datos y características de eliminación. El sistema de roles y permisos de usuarios de la plataforma te ayuda a gestionar el acceso a datos apropiadamente, y puedes configurar los ajustes para que solo los creadores de registros puedan acceder a sus propios datos en el servidor.

¿Cuál es la diferencia entre reglas de visibilidad y permisos de colección en Adalo?

Las reglas de visibilidad operan a nivel de interfaz de usuario y solo ocultan componentes de la vista: los datos aún pueden enviarse al dispositivo. Los permisos de colección funcionan a nivel de base de datos e impiden que los datos se sirvan a usuarios no autorizados. Para verdadera seguridad, siempre configura permisos de colección en lugar de confiar únicamente en reglas de visibilidad.

¿Adalo maneja automáticamente las revisiones de seguridad de la tienda de aplicaciones?

Cuando publicas aplicaciones iOS y Android a través de Adalo, se someten a revisiones de seguridad de Apple y Google antes de estar disponibles para los usuarios. Estas revisiones aseguran que tu aplicación cumple con los estándares específicos de la plataforma, pautas de privacidad y protocolos de manejo de datos. Adalo te guía a través del proceso de envío, manejando certificados y perfiles de provisión.

¿Cuánto cuesta crear una aplicación de pago segura con Adalo?

El plan de $36/mes de Adalo incluye todo lo necesario para procesamiento de pagos compatible con PCI: certificados SSL, integración de Stripe, autenticación de usuario segura y almacenamiento ilimitado en base de datos para registros de transacciones. A diferencia de competidores que cobran extra por certificados SSL o características de pago, el precio de Adalo es todo incluido sin sorpresas basadas en uso.

¿Puedo crear una aplicación de pago segura sin experiencia en codificación?

Sí, la interfaz de arrastrar y soltar de Adalo y la construcción asistida por IA hacen que sea posible crear aplicaciones de pago seguras sin escribir código. La integración de Stripe maneja el cumplimiento de PCI automáticamente a través de tokenización, y el generador de IA puede generar flujos de autenticación y estructuras de base de datos a partir de descripciones simples.

¿Cómo se compara la seguridad de Adalo con Bubble o FlutterFlow?

Adalo se compila en verdadero código nativo de iOS y Android, permitiendo acceso a características de seguridad a nivel de dispositivo como Secure Enclave y Strongbox. Bubble produce solo aplicaciones web, mientras que FlutterFlow requiere más experiencia técnica. Adalo también ofrece precios más simples a $36/mes versus $69/mes de Bubble con unidades de carga de trabajo impredecibles o $80/mes por asiento de FlutterFlow.

¿Qué sucede si hay una filtración de datos en Adalo?

Adalo se compromete a notificar a los clientes de cualquier filtración de datos dentro de 24-48 horas. Los Acuerdos de procesamiento de datos de la plataforma definen claramente a Adalo como un procesador de datos, y la infraestructura modular mantiene los datos de tu aplicación aislados de otras aplicaciones para reducir riesgos de contaminación cruzada.

Construye tu aplicación rápidamente con una de nuestras plantillas de aplicación prediseñadas

Comienza a construir sin código